XCTF攻防世界web新手练习_ 5_simple_js

2019-04-28 21:10

1006 查看

XCTF攻防世界web新手练习—simple_js

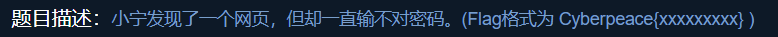

题目

题目为simple_js,提示信息:

打开题目,弹出一个弹窗,提示输入密码

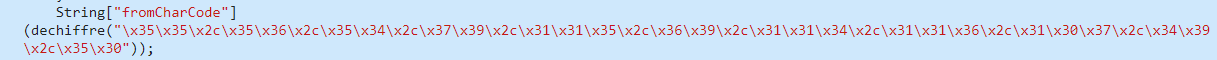

随便输入一个,提示输入错误,之后查看源码,得到js源代码,是一个解码函数

分析源码,发现随便输入什么都会输出

pass="70,65,85,88,32,80,65,83,83,87,79,82,68,32,72,65,72,65"对应的字符

用python处理一下,得到该字符串为:

FAUX PASSWORD HAHA,正好是提示错误的字符串

看到有有一串16进制的字符

\x35\x35\x2c\x35\x36\x2c\x35\x34\x2c\x37\x39\x2c\x31\x31\x35\x2c\x36\x39\x2c\x31\x31\x34\x2c\x31\x31\x36\x2c\x31\x30\x37\x2c\x34\x39\x2c\x35\x30,应该就是flag内容

用转换工具将其转换为10进制为

55,56,54,79,115,69,114,116,107,49,50

用python将其转换为字符串为

786OsErtk12

结合题目开始所说的flag格式,flag为

Cyberpeace{786OsErtk12}

相关知识

- 1. \x35\x35\x2c\x35形状的为16进制字符,可将其转换为10进制

- 2.可以用python批量转换ASCII码

- for i in s:

print(chr(i),end=’’)

其中,s是想要转换的列表

- 3.js代码分析

相关文章推荐

- XCTF攻防世界web新手练习_ 10_simple_php

- XCTF攻防世界web新手练习_ 7_weak_auth

- XCTF攻防世界web进阶练习_ 3_unserialize3

- XCTF攻防世界web进阶练习_ 5_mfw

- XCTF攻防世界web进阶练习_ 4_upload

- XCTF攻防世界web进阶练习_ 1_NewsCenter

- XCTF攻防世界web进阶练习_ 2_lottery

- XCTF-攻防世界-新手训练-12-maze

- vue-cli · Failed to download repo vuejs-templates/webpack-simple: connect ECONNREFUSED 12.0.0.1:443

- 这是一个简单的图片时间器;使用html+css+js,合适新手练习

- [Docker] Build a Simple Node.js Web Server with Docker

- Web 基础学习之 JS ,循环练习

- A Simple Web Service In Node.Js + CouchDB

- 【JS每日练习】阿里巴巴web前端开发面试题

- [转] Creating a Simple RESTful Web App with Node.js, Express, and MongoDB

- vue-li安装失败Failed to download repo vuejs-templates/webapck-simple: Response code 404 (Not Found)

- Android webview js 调用java方法报错"Uncaught TypeError: Object [object Object] has no method xx

- [AngularJS + Webpack] Requiring Templates

- Android WebView使用详解包括js互调

- web.js.创建元素