跨站脚本攻击(存储型xss)笔记(二)

2018-01-18 14:31

260 查看

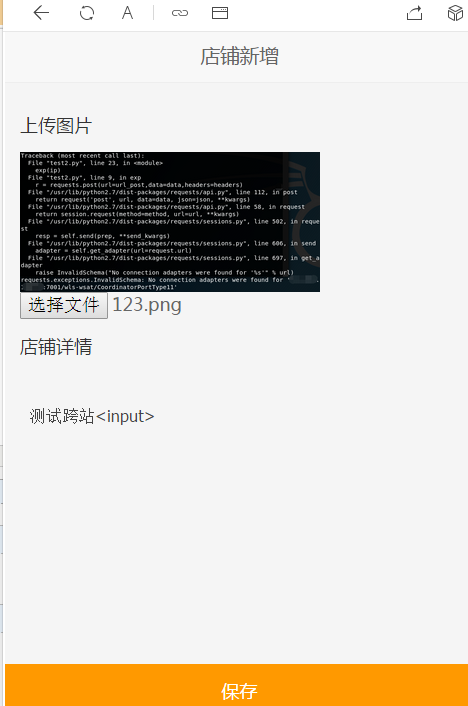

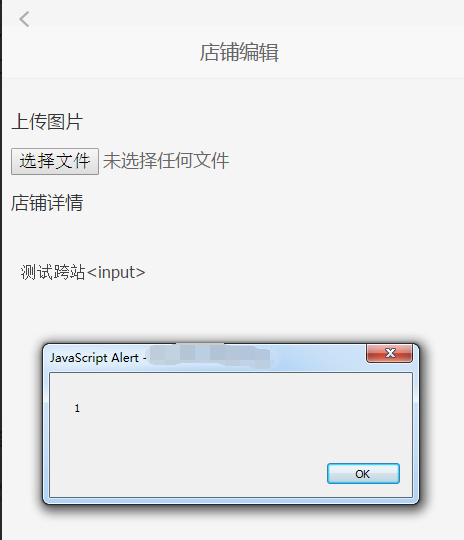

测试目标字段:页面下方的红色框位置。

由于编辑状态是编辑器,所以有可能出现跨站!

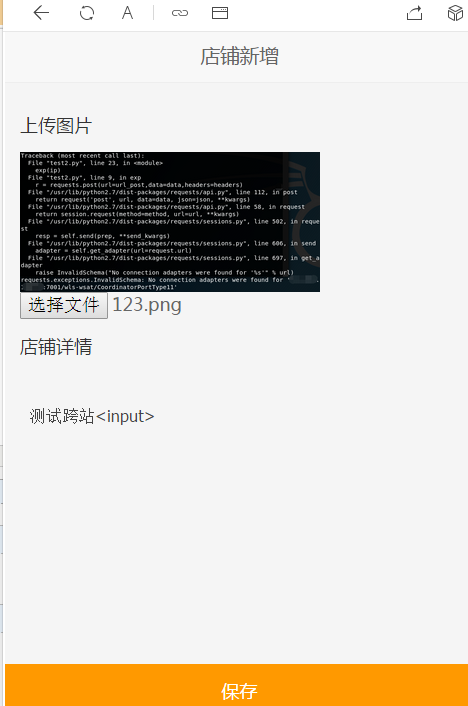

我插了个input然而并没有当代码执行

可能有些测试人员就认为被过滤掉了,因为尝试了各种尖括号、js事件、转义、编码等,都是原样输出,估计不少人放弃了……

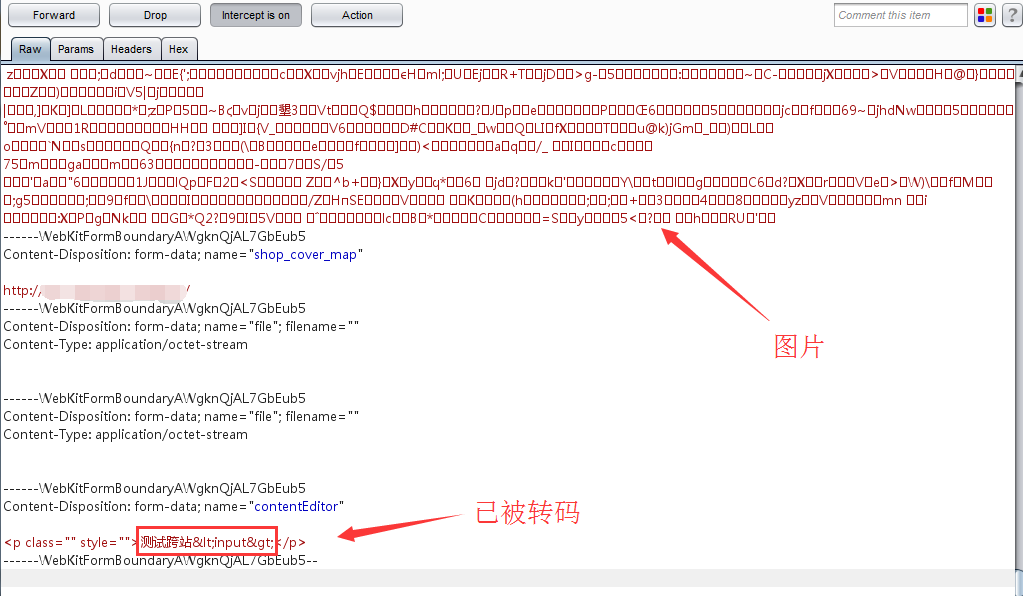

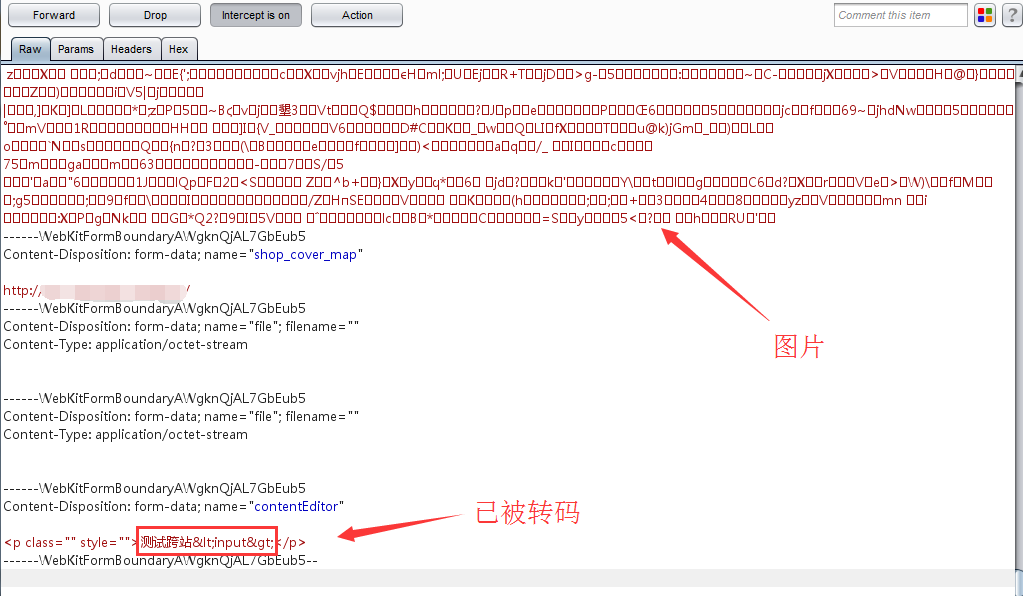

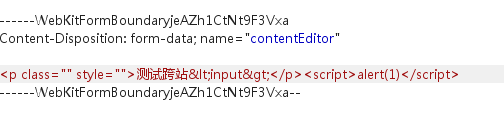

我抓了下包看看

发现,无论输入什么,都被自动加在段落标签<p>内!!所以你无论你写什么,程序都是当文本执行,那怎么办呢?

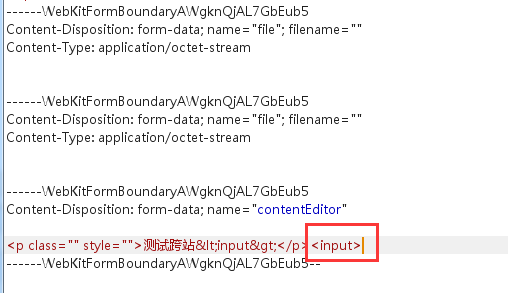

下一步,就想如何跳出这个<p>标签了,输入闭合是没什么卵用了,因为只当文本执行。

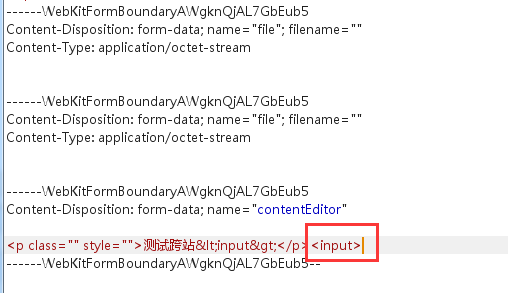

重点:既然抓包看到了,就直接试试抓包跳过<p>标签!

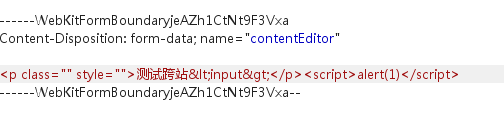

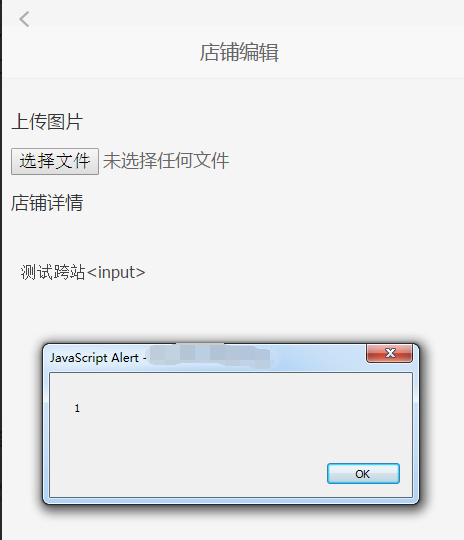

提交数据包看看回显如何!

成功将输入当代码执行

有人问为毛你测跨站用input的,(个人习惯)我只是比较懒,懒得打那么多字,换一下也没差,都是成功将用户输入当做代码执行!

希望给各位大佬提供了新思路~~

有任何错误,欢迎指出,互相学习,谢谢收看!

由于编辑状态是编辑器,所以有可能出现跨站!

我插了个input然而并没有当代码执行

可能有些测试人员就认为被过滤掉了,因为尝试了各种尖括号、js事件、转义、编码等,都是原样输出,估计不少人放弃了……

我抓了下包看看

发现,无论输入什么,都被自动加在段落标签<p>内!!所以你无论你写什么,程序都是当文本执行,那怎么办呢?

下一步,就想如何跳出这个<p>标签了,输入闭合是没什么卵用了,因为只当文本执行。

重点:既然抓包看到了,就直接试试抓包跳过<p>标签!

提交数据包看看回显如何!

成功将输入当代码执行

有人问为毛你测跨站用input的,(个人习惯)我只是比较懒,懒得打那么多字,换一下也没差,都是成功将用户输入当做代码执行!

希望给各位大佬提供了新思路~~

有任何错误,欢迎指出,互相学习,谢谢收看!

相关文章推荐

- 跨站脚本攻击(反射型xss)笔记(一)

- XSS学习笔记(二)(存储型XSS,持久型攻击)

- XSS 跨站脚本攻击 学习笔记 (一) 概念与简单XSS构造

- 【安全牛学习笔记】存储型XSS和BEEF浏览器攻击框架

- XSS学习笔记(二)(存储型XSS,持久型攻击)

- 【安全牛学习笔记】存储型XSS漏洞原理及修复方法

- 基于Antisamy项目实现防XSS存储型跨站脚本攻击

- 【安全牛学员笔记】存储型XSS和BEEF浏览器攻击框架

- 360[警告]跨站脚本攻击漏洞/java web利用Filter防止XSS/Spring MVC防止XSS攻击

- Web安全相关(一):跨站脚本攻击(XSS)

- JavaWeb开发中对于XSS跨站脚本攻击的防护措施

- 跨站脚本攻击(selfxss)笔记(三)

- WebGoat学习——跨站脚本攻击(Cross‐Site Scripting (XSS))

- 跨站脚本攻击(XSS)

- 跨站脚本攻击(XSS)

- XSS,跨站脚本攻击(Cross Site Scripting)

- 第2节:跨站脚本攻击(XSS)

- 关于XSS(跨站脚本攻击)和CSRF(跨站请求伪造)

- 关于XSS(跨站脚本攻击)和CSRF(跨站请求伪造)

- 【WebGoat笔记】--- Cross-Site Scripting(XSS)