针对SSL的中间人***演示和防范

2017-12-07 17:27

423 查看

转自:http://netsecurity.51cto.com/art/201211/365437.htm

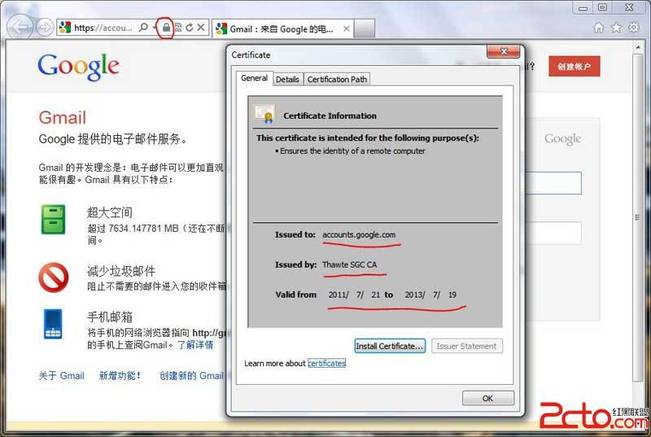

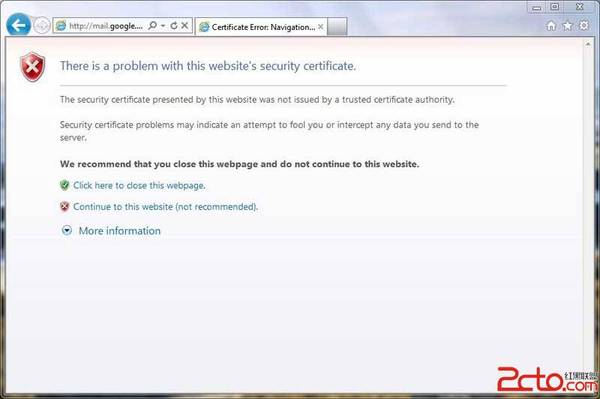

1 中间人***概述中间人***(Man-in-the-Middle Attack, MITM)是一种由来已久的网络***手段,并且在今天仍然有着广泛的发展空间,如SMB会话劫持、DNS欺骗等***都是典型的MITM***。简而言之,所谓的MITM***就是通过拦截正常的网络通信数据,并进行数据篡改和嗅探,而通信的双方却毫不知情。随着计算机通信网技术的不断发展,MITM***也越来越多样化。最初,***者只要将网卡设为混杂模式,伪装成代理服务器监听特定的流量就可以实现***,这是因为很多通信协议都是以明文来进行传输的,如HTTP、FTP、Telnet等。后来,随着交换机代替集线器,简单的嗅探***已经不能成功,必须先进行ARP欺骗才行。如今,越来越多的服务商(网上银行,邮箱登陆)开始采用加密通信,SSL(Secure Sockets Layer 安全套接层)是一种广泛使用的技术,HTTPS、FTPS等都是建立在其基础上的。笔者将以常见的Gmail邮箱登陆为例,探讨针对SSL的MITM***的两种实现方式。2 环境的搭建网络环境:网关:192.168.18.254;***主机:192.168.18.102,VMware虚拟机;被***主机:192.168.18.100,Windows7,IE9;***目标:Gmail邮箱登陆 (HTTPS协议)账户:test0101.ssl@gmail.com密码:abcd78903 两种针对SSL的中间人***Cain & AbelCain&Abel是由Oxid.it公司开发的一款针对Microsoft操作系统的网络***利器,它操作简单、功能强大,尤以ARP欺骗***著称。Cain不仅能实现针对HTTP的MITM***,也能对HTTPS进行***。基本的***过程为:ARP欺骗,使得***者能截获所有目标主机的网络流量;***者不是一个简单的中继,一方面它在服务器端与浏览器进行SSL握手,同时作为一个SSL客户又与目标服务器进行另一次SSL握手;通过建立两条SSL连接,使得***者成为一个“中间人”。由于SSL握手时要通过证书来验证彼此的身份,***者并不知道目标服务器所使用的私钥,在这种情况下,要成功实施***,***者必须进行证书的伪造,浏览器通常会向用户发出警告,并由用户自行决定是否信任该证书。下面进行详细的图文说明。正常Gmail的登陆画面。

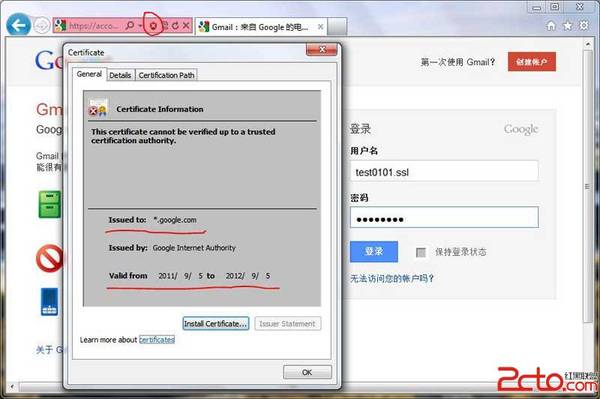

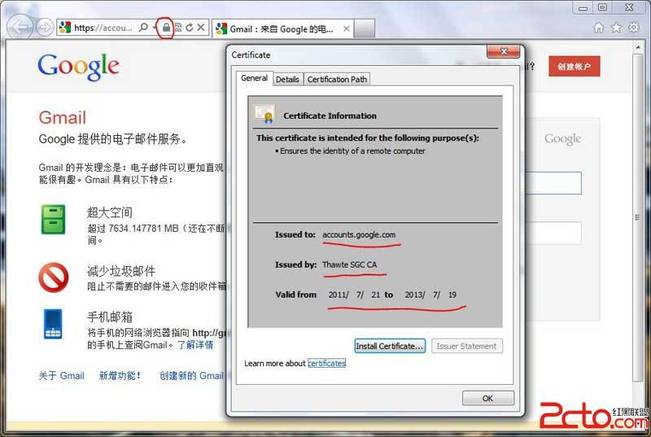

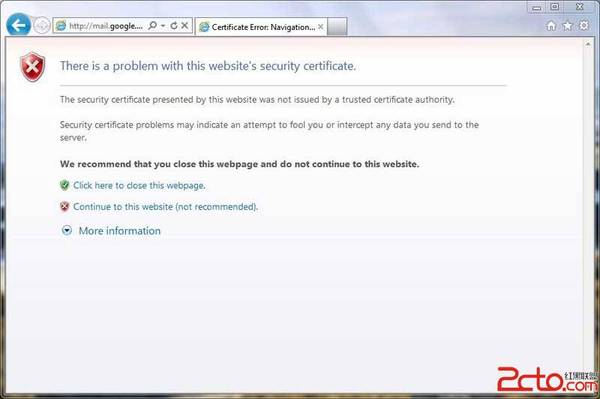

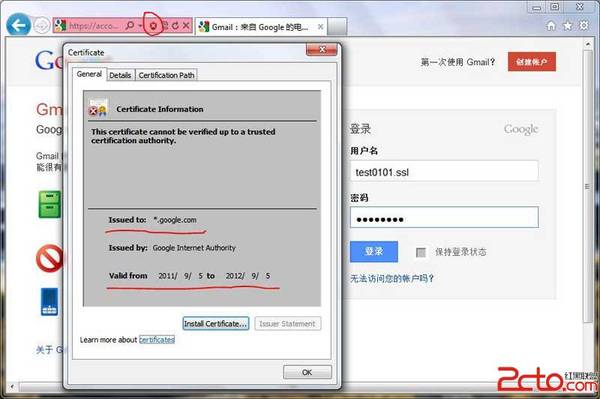

被***者需要选择是否信任证书,可以看到伪造的证书信息与上图中真实证书还是有很大的区别的。

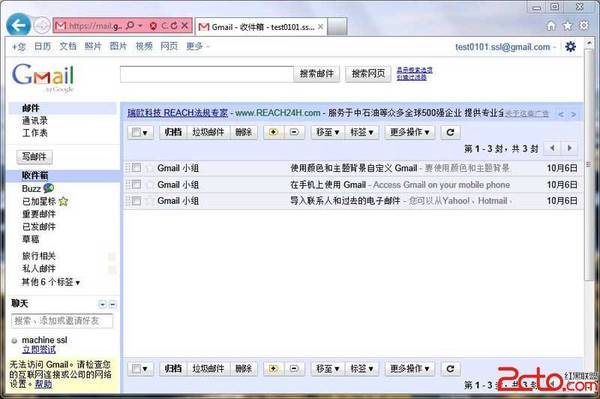

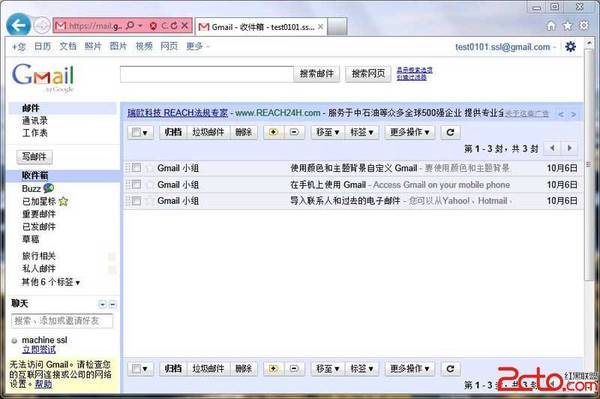

登陆邮箱后的画面,可以看到证书错误的提示依然是很醒目的。

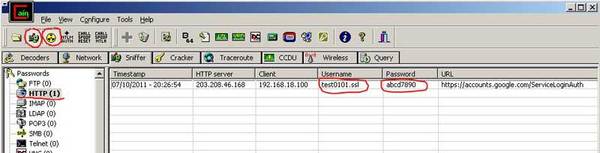

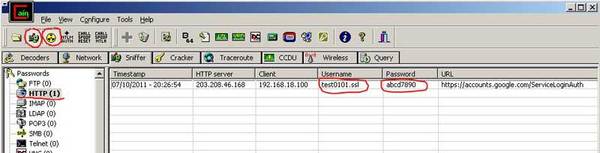

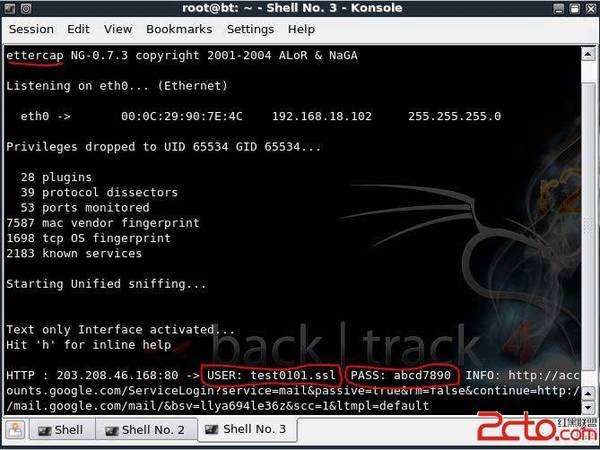

***者已成功嗅探到Gmail邮箱的登陆用户名和密码。

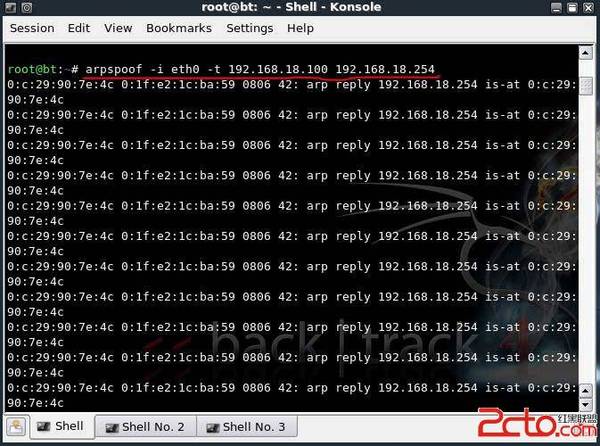

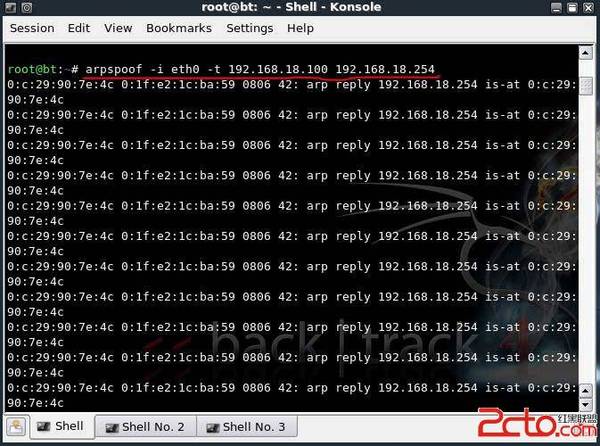

通过以上分析可以发现,用户对于伪造证书的判断是***能否成功的关键,如果用户有着较强的安全意识和丰富的网络知识那么被***的可能性将大大降低,毕竟浏览器中的安全提示还是非常醒目的。笔者相信随着网络知识的不断普及,这种***手段的生存空间会不断被挤压。sslstripCain & Abel虽然能实现SSL***,但是伪造证书的局限性还是很明显的, sslstrip是在09年黑帽大会上由Moxie Marlinspike提出的一种针对SSL***的方法,其思想非常简单:ARP欺骗,使得***者能截获所有目标主机的网络流量;***者利用用户对于地址栏中HTTPS与HTTP的疏忽,将所有的HTTPS连接都用HTTP来代替;同时,与目标服务器建立正常的HTTPS连接;由于HTTP通信是明文传输,***者能轻松实施嗅探。笔者将采用BackTrack作为***平台,BackTrack是基于Linux的一套***测试工具包,目前,国内各大论坛有很多关于使用BackTrack来进行无线wifi密码破解的教程,其实它在其他领域也有着极其强大的功能。步骤一:启用内核包转发,修改/proc/sys/net/ipv4/ip_forward文件,内容为1;# echo 1 > /proc/sys/net/ipv4/ip_forward步骤二:端口转发,10000为sslstrip的监听端口;# iptables -t nat -A PREROUTING -p tcp --destination-port 80 -j REDIRECT --to-ports 10000步骤三:shell1,ARP欺骗;# arpspoof -i eth0 -t 192.168.18.100 192.168.18.254

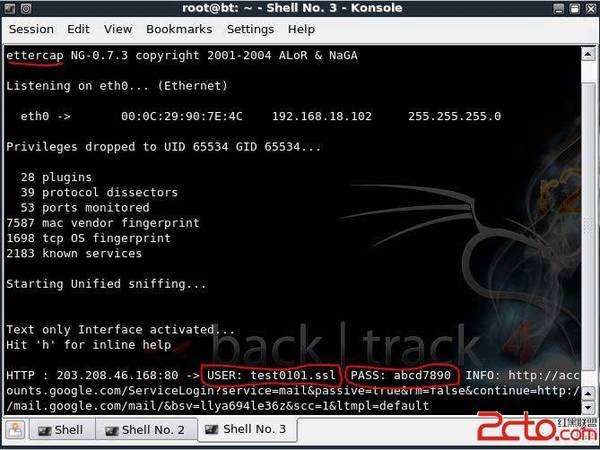

步骤四:shell2,开启sslstrip;# sslstrip -a -k -f<img wp-image-2530"="" height="499" data-cke-saved-src=http://images.51cto.com/files/uploadimg/20121120/1326016.jpg" src=http://images.51cto.com/files/uploadimg/20121120/1326016.jpg">步骤五:嗅探得到登陆Gmail邮箱的用户名和密码;# ettercap -T -q -i eth0

那么这种方法是否是万能的呢,下面就来看看被***者浏览器的变化。

可以看到,网页上没有任何不安全的警告或是提示,只是原先的HTTPS连接已经被HTTP连接所替换,并且为增加迷惑性,网页的图标被修改成了一个银色的锁图案。但是,假的毕竟是假的,一方面无法查看到任何证书的信息,另外如果在网址前输入https://,则网页无法发开。因此,sslstrip并不是万能的***方法。4 小结本文的目的主要是想告诉读者,网络安全技术日新月异的同时,***方法也在悄然发生着变化,采用了SSL加密通信并不一定能保证通信的隐密性和完整性,为此,笔者展示了两种SSL的中间人***方法,前者是常规思路,后者则另辟蹊径。希望今后大家能提高警惕,准确辨识你的通信是否正遭到***,尤其是在完成重要操作时,如网银交易等。

1 中间人***概述中间人***(Man-in-the-Middle Attack, MITM)是一种由来已久的网络***手段,并且在今天仍然有着广泛的发展空间,如SMB会话劫持、DNS欺骗等***都是典型的MITM***。简而言之,所谓的MITM***就是通过拦截正常的网络通信数据,并进行数据篡改和嗅探,而通信的双方却毫不知情。随着计算机通信网技术的不断发展,MITM***也越来越多样化。最初,***者只要将网卡设为混杂模式,伪装成代理服务器监听特定的流量就可以实现***,这是因为很多通信协议都是以明文来进行传输的,如HTTP、FTP、Telnet等。后来,随着交换机代替集线器,简单的嗅探***已经不能成功,必须先进行ARP欺骗才行。如今,越来越多的服务商(网上银行,邮箱登陆)开始采用加密通信,SSL(Secure Sockets Layer 安全套接层)是一种广泛使用的技术,HTTPS、FTPS等都是建立在其基础上的。笔者将以常见的Gmail邮箱登陆为例,探讨针对SSL的MITM***的两种实现方式。2 环境的搭建网络环境:网关:192.168.18.254;***主机:192.168.18.102,VMware虚拟机;被***主机:192.168.18.100,Windows7,IE9;***目标:Gmail邮箱登陆 (HTTPS协议)账户:test0101.ssl@gmail.com密码:abcd78903 两种针对SSL的中间人***Cain & AbelCain&Abel是由Oxid.it公司开发的一款针对Microsoft操作系统的网络***利器,它操作简单、功能强大,尤以ARP欺骗***著称。Cain不仅能实现针对HTTP的MITM***,也能对HTTPS进行***。基本的***过程为:ARP欺骗,使得***者能截获所有目标主机的网络流量;***者不是一个简单的中继,一方面它在服务器端与浏览器进行SSL握手,同时作为一个SSL客户又与目标服务器进行另一次SSL握手;通过建立两条SSL连接,使得***者成为一个“中间人”。由于SSL握手时要通过证书来验证彼此的身份,***者并不知道目标服务器所使用的私钥,在这种情况下,要成功实施***,***者必须进行证书的伪造,浏览器通常会向用户发出警告,并由用户自行决定是否信任该证书。下面进行详细的图文说明。正常Gmail的登陆画面。

被***者需要选择是否信任证书,可以看到伪造的证书信息与上图中真实证书还是有很大的区别的。

登陆邮箱后的画面,可以看到证书错误的提示依然是很醒目的。

***者已成功嗅探到Gmail邮箱的登陆用户名和密码。

通过以上分析可以发现,用户对于伪造证书的判断是***能否成功的关键,如果用户有着较强的安全意识和丰富的网络知识那么被***的可能性将大大降低,毕竟浏览器中的安全提示还是非常醒目的。笔者相信随着网络知识的不断普及,这种***手段的生存空间会不断被挤压。sslstripCain & Abel虽然能实现SSL***,但是伪造证书的局限性还是很明显的, sslstrip是在09年黑帽大会上由Moxie Marlinspike提出的一种针对SSL***的方法,其思想非常简单:ARP欺骗,使得***者能截获所有目标主机的网络流量;***者利用用户对于地址栏中HTTPS与HTTP的疏忽,将所有的HTTPS连接都用HTTP来代替;同时,与目标服务器建立正常的HTTPS连接;由于HTTP通信是明文传输,***者能轻松实施嗅探。笔者将采用BackTrack作为***平台,BackTrack是基于Linux的一套***测试工具包,目前,国内各大论坛有很多关于使用BackTrack来进行无线wifi密码破解的教程,其实它在其他领域也有着极其强大的功能。步骤一:启用内核包转发,修改/proc/sys/net/ipv4/ip_forward文件,内容为1;# echo 1 > /proc/sys/net/ipv4/ip_forward步骤二:端口转发,10000为sslstrip的监听端口;# iptables -t nat -A PREROUTING -p tcp --destination-port 80 -j REDIRECT --to-ports 10000步骤三:shell1,ARP欺骗;# arpspoof -i eth0 -t 192.168.18.100 192.168.18.254

步骤四:shell2,开启sslstrip;# sslstrip -a -k -f<img wp-image-2530"="" height="499" data-cke-saved-src=http://images.51cto.com/files/uploadimg/20121120/1326016.jpg" src=http://images.51cto.com/files/uploadimg/20121120/1326016.jpg">步骤五:嗅探得到登陆Gmail邮箱的用户名和密码;# ettercap -T -q -i eth0

那么这种方法是否是万能的呢,下面就来看看被***者浏览器的变化。

可以看到,网页上没有任何不安全的警告或是提示,只是原先的HTTPS连接已经被HTTP连接所替换,并且为增加迷惑性,网页的图标被修改成了一个银色的锁图案。但是,假的毕竟是假的,一方面无法查看到任何证书的信息,另外如果在网址前输入https://,则网页无法发开。因此,sslstrip并不是万能的***方法。4 小结本文的目的主要是想告诉读者,网络安全技术日新月异的同时,***方法也在悄然发生着变化,采用了SSL加密通信并不一定能保证通信的隐密性和完整性,为此,笔者展示了两种SSL的中间人***方法,前者是常规思路,后者则另辟蹊径。希望今后大家能提高警惕,准确辨识你的通信是否正遭到***,尤其是在完成重要操作时,如网银交易等。

相关文章推荐

- 针对SSL的中间人攻击演示和防范

- 针对SSL的中间人攻击演示和防范

- 针对SSL的中间人攻击演示和防范

- 苹果iCloud遭SSL中间人劫持,用户如何防范隐私泄露?

- 通过SSL中间人证书和钓鱼WIFI监听密码演示

- 苹果iCloud遭SSL中间人劫持,用户如何防范隐私泄露?

- 苹果iCloud遭SSL中间人劫持,用户如何防范隐私泄露?

- [WCF安全系列]实例演示:TLS/SSL在WCF中的应用[SSL over TCP]

- 针对SSL的中间人攻击

- ssl中间人原理

- SSL/TLS LogJam中间人安全限制绕过漏洞 (CVE-2015-4000)

- [转发]SSLstrip 中间人欺骗Https转Http获取密码

- Black Hat上演示破解SSL会话截获密码

- ettercap的中间人欺骗+sslstrip过滤掉https协议

- Ruby 更新修复了 SSL 中间人漏洞

- SSLstrip 中间人欺骗Https转Http获取密码

- 九成钓鱼网站针对电子商务,使用 EVSSL 证书防范网络欺诈

- SSLstrip 中间人欺骗Https转Http获取密码

- 针对 CSRF 漏洞的防范 [c#,html,webform,mvc,,app api]