记一个老系统被检测出SQL注入漏洞的解决过程

2017-10-20 00:00

441 查看

几年前,由另外一个团队做的一个XX管理系统,现在也不是我维护,只是代管。近期因18+1大的召开,网··信办开始了对政7府的业务系统进行的检查,很不巧,我们这个老系统就中招了。 国家某检测中心完事后,一级一级下发,最终到我手里。。。

报告中写的是:

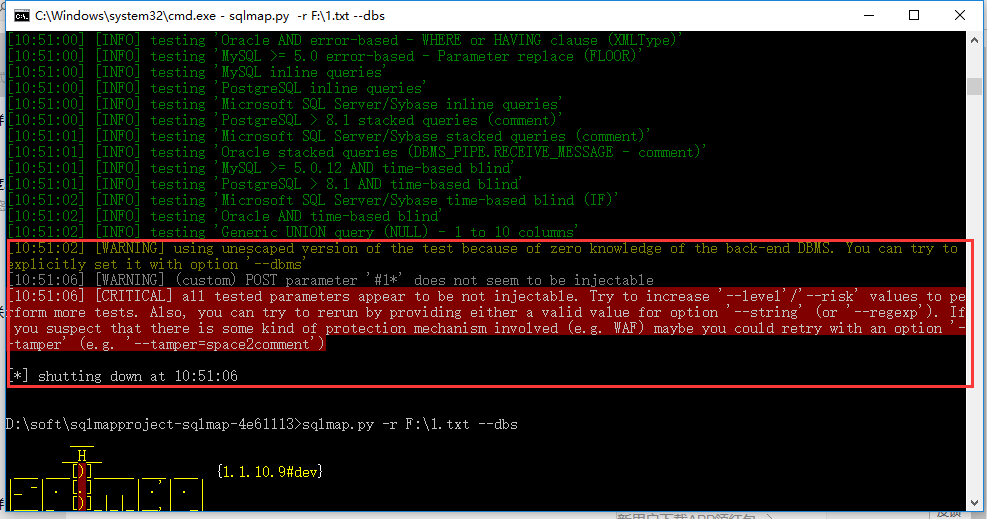

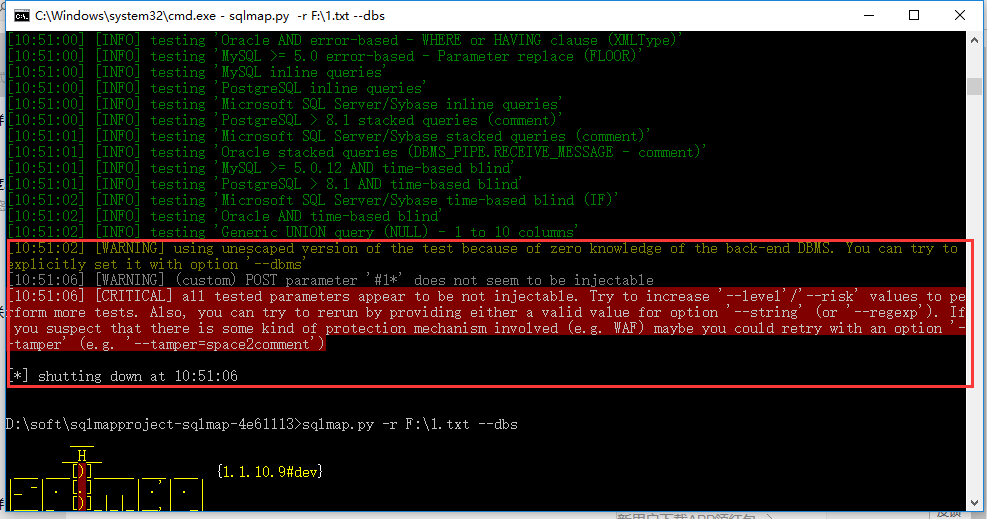

最终结论就是有SQL注入。

因之前安全这块也接触的不多,最开始是一脸懵逼的状态,后面网上了解了一下。自己也搭建了一个检测环境,最终毛病出在ibatis上。

原团队中项目中使用了大量的ibatis sql语句,并且参数替换全部用的是$,正确的做法应该是使用#,关于#和$的区别可以查看这篇文章:http://blog.csdn.net/kiss_vicente/article/details/7602900,里面有提到

对于变量部分, 应当使用#, 这样可以有效的防止sql注入, 未来,# 都是用到了prepareStement,这样对效率也有一定的提升

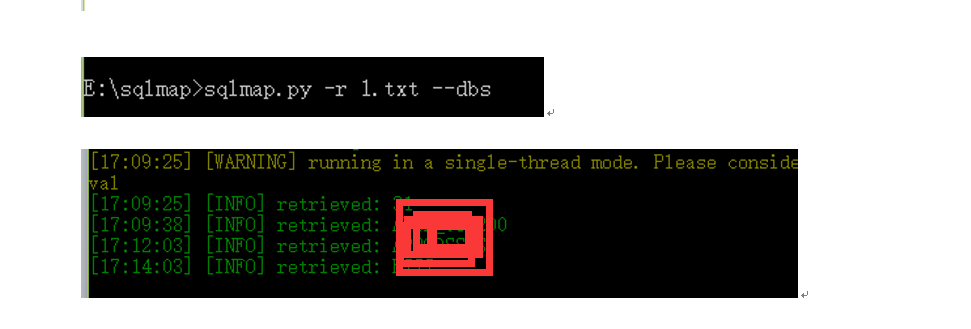

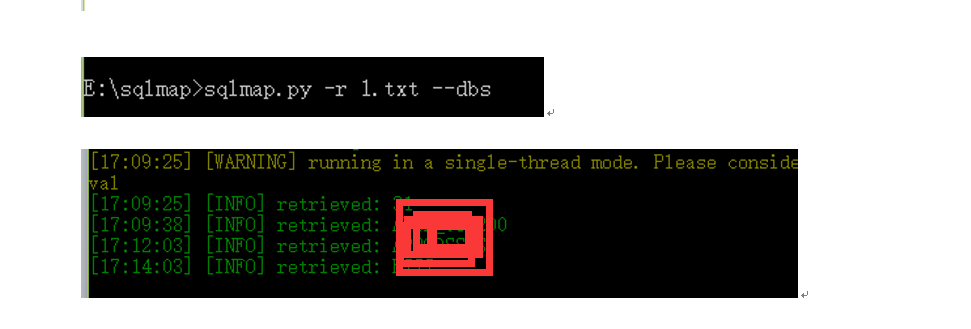

所以把$改成#就可以啦! 本地再次测试就是这样啦

报告中写的是:

最终结论就是有SQL注入。

因之前安全这块也接触的不多,最开始是一脸懵逼的状态,后面网上了解了一下。自己也搭建了一个检测环境,最终毛病出在ibatis上。

原团队中项目中使用了大量的ibatis sql语句,并且参数替换全部用的是$,正确的做法应该是使用#,关于#和$的区别可以查看这篇文章:http://blog.csdn.net/kiss_vicente/article/details/7602900,里面有提到

对于变量部分, 应当使用#, 这样可以有效的防止sql注入, 未来,# 都是用到了prepareStement,这样对效率也有一定的提升

所以把$改成#就可以啦! 本地再次测试就是这样啦

相关文章推荐

- oracle10g,有一个表和一个存储过程被锁了,但在v$locked_object中找不到记录,请问如何解决?

- Python:通过自定义系统级快捷键来控制程序开始或停止记录日志(使用小技巧解决一个貌似无解的问题)

- 部署OpenVAS漏洞检测系统

- 解决xp 系统搜索不能用,无法找到运行搜索助理需要的一个文件。您可能需要运行安装?

- 新闻发布系统——从客户端中检测到有潜在危险的 request.form值[解决方法]

- 解决网吧多种配置同用一个系统蓝屏问题

- XP系统安装Office 2010出现:windows installer服务不能更新一个或多个受保护的windows文件 解决方法

- 未能加载文件或程序集“”或它的某一个依赖项。系统找不到指定的文件,解决方法

- 网站漏洞检测及解决办法

- 一个实战系统的权限架构思维推导过程

- 开发一套系统的目的不是要来『让程式设计师写程式』,开发一套系统的目的是要来『解决一个问题』(转)

- Android系统Recovery工作原理之使用update.zip升级过程分析(二)---update.zip差分包问题的解决

- 解决SQL Injection漏洞的一个函数

- 一个隐式转换引起的性能故障问题的解决过程

- Canonical解决了一个Ubuntu 14.04 LTS中的nginx漏洞

- Win7中64位IIS运行32位Asp.net提示错误:未能加载文件或程序集或它的某一个依赖项,系统找不到指定的文件(已解决)

- 解决了安装kchmviewer的过程中遇到的一个小问题

- 如何开发一个异常检测系统:异常检测 vs 监督学习

- 关于在winds7系统中检测不到无线网络的解决办法

- 12-2 今天论文进展 1. 算法传递的过程考虑解决了 用c浅lone 2.手机上实现了 和 几个点的检测算法