DMZ区域

2017-09-19 20:04

176 查看

DMZ是英文“Demilitarized Zone”的缩写,称为“隔离区”,也称“非军事化区”。它是为了解决安装防火墙后外部网络不能访问内部网络服务器的问题,而设立的一个非安全系统与安全系统之间的缓冲区,这个缓冲区位于企业内部网络和外部网络之间的小网络区域内,在这个小网络区域内可以放置一些必须公开的服务器设施,如企业Web服务器、FTP服务器和论坛等,另一方面,通过这样一个DMZ区域,更加有效地保护了内部网络,因为这种网络部署,比起一般的防火墙方案,对***者来说又多了一道关卡。自从防火墙出现以来,DMZ区已经是网络设计的标准组建。

DMZ区的特点:

1.内网可以访问外网

内网的用户显然需要自由地访问外网。在这一策略中,防火墙需要进行源地址转换。

2.内网可以访问DMZ

此策略是为了方便内网用户使用和管理DMZ中的服务器。

3.外网不能访问内网

很显然,内网中存放的是公司内部数据,这些数据不允许外网的用户进行访问。

4.外网可以访问DMZ

DMZ中的服务器本身就是要给外界提供服务的,所以外网必须可以访问DMZ。同时,外网访问DMZ需要由防火墙完成对外地址到服务器实际地址的转换。

5.DMZ不能访问内网

很明显,如果违背此策略,则当***者攻陷DMZ时,就可以进一步进攻到内网的重要数据。

6.DMZ不能访问外网

此条策略也有例外,比如DMZ中放置邮件服务器时,就需要访问外网,否则将不能正常工作。

什么样的服务需要放到DMZ区?

任何需要用户从外网访问的服务都可以放到DMZ区,常见的服务有:Web servers、Mail servers、FTP servers、VoIP servers....

As a general rule, a DMZ server should never contain any valuable data, so even if someone managed to break into a server in the DMZ, the damage would be minor.

外网、DMZ区、内网访问的控制策略

摘自Stackoverflow,To summarize - there are three "areas" - the big, bad outside world, your pure and virginal inside world, and the well known, trusted, safe DMZ.

The rules are:

Connections from outside can only get to hosts in the DMZ, and on specific ports (80, 443, etc);

Connections from the outside to the inside are blocked absolutely;

Connections from the inside to either the DMZ or the outside are fine and dandy;

Only hosts in the DMZ may establish connections to the inside, and again, only on well known and permitted ports.

DMZ区两种主流的设计架构:

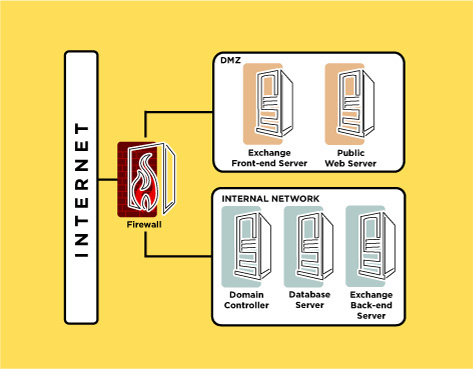

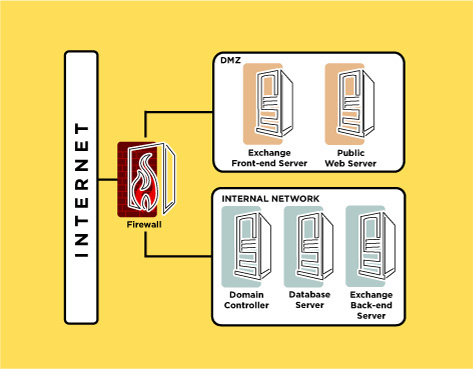

单防火墙:

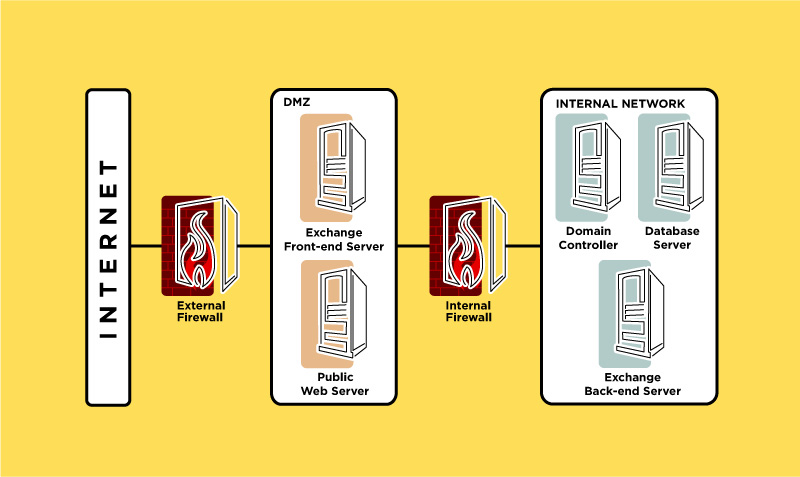

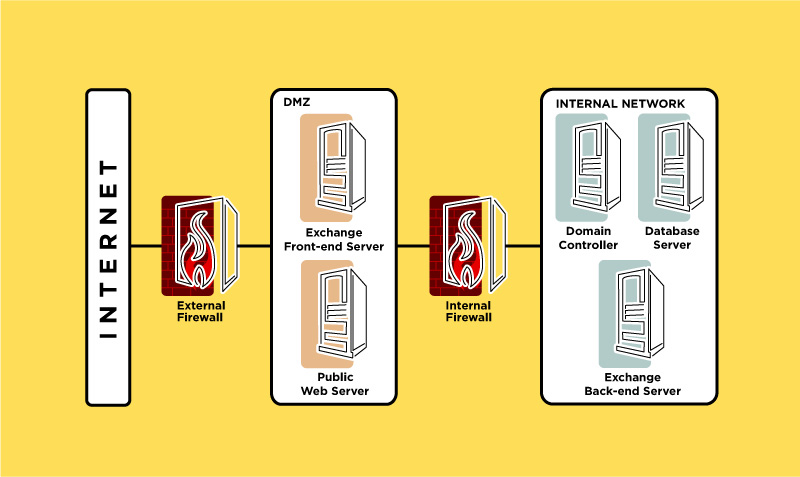

双防火墙:

转载自http://blog.csdn.net/pan_tian/article/details/37658365 转载自http://505836965.blog.51cto.com/1078217/320403

DMZ区的特点:

1.内网可以访问外网

内网的用户显然需要自由地访问外网。在这一策略中,防火墙需要进行源地址转换。

2.内网可以访问DMZ

此策略是为了方便内网用户使用和管理DMZ中的服务器。

3.外网不能访问内网

很显然,内网中存放的是公司内部数据,这些数据不允许外网的用户进行访问。

4.外网可以访问DMZ

DMZ中的服务器本身就是要给外界提供服务的,所以外网必须可以访问DMZ。同时,外网访问DMZ需要由防火墙完成对外地址到服务器实际地址的转换。

5.DMZ不能访问内网

很明显,如果违背此策略,则当***者攻陷DMZ时,就可以进一步进攻到内网的重要数据。

6.DMZ不能访问外网

此条策略也有例外,比如DMZ中放置邮件服务器时,就需要访问外网,否则将不能正常工作。

什么样的服务需要放到DMZ区?

任何需要用户从外网访问的服务都可以放到DMZ区,常见的服务有:Web servers、Mail servers、FTP servers、VoIP servers....

As a general rule, a DMZ server should never contain any valuable data, so even if someone managed to break into a server in the DMZ, the damage would be minor.

外网、DMZ区、内网访问的控制策略

摘自Stackoverflow,To summarize - there are three "areas" - the big, bad outside world, your pure and virginal inside world, and the well known, trusted, safe DMZ.

The rules are:

Connections from outside can only get to hosts in the DMZ, and on specific ports (80, 443, etc);

Connections from the outside to the inside are blocked absolutely;

Connections from the inside to either the DMZ or the outside are fine and dandy;

Only hosts in the DMZ may establish connections to the inside, and again, only on well known and permitted ports.

DMZ区两种主流的设计架构:

单防火墙:

双防火墙:

转载自http://blog.csdn.net/pan_tian/article/details/37658365 转载自http://505836965.blog.51cto.com/1078217/320403

相关文章推荐

- Iptables实现 DMZ 区域的服务器简单的发布策略

- 路由器的映射及dmz区域

- DMZ区域

- 局域网中的DMZ区域

- Iptables实现 DMZ 区域的服务器简单的发布策略

- DMZ区域搭建详解

- 关于防火墙DMZ区的使用和防火墙的DMZ区域规则的配置

- 域控在dmz区域,防火墙需要开启的端口

- ASA8.4的Inside区域同时访问DMZ公网地址和真实地址测试

- DMZ区域的创建

- 互联ospf的多个区域

- android根据区域高度分割文本问题

- VS2003中无法在Web服务器上启动调试。您不具备调试此应用程序的权限,此项目的URL位于Internet区域

- Jvm内存区域 - 《深入理解Java虚拟机》ch02笔记

- 多区域的ospf的基本配置

- Padding与绘制区域--android:clipToPadding和android:clipChildren

- DNS区域类型

- 修改button的可点击区域

- 熟悉OSPF的特殊区域:NSSA