一个JS引发的血案

2017-08-11 00:25

232 查看

转载一篇大师傅的文章:

原文链接:http://xn--i2r.ml/index.php/2017/08/05/39.html

又到了周末,闲来无聊,挖挖补天

找了个目标,发现一个站

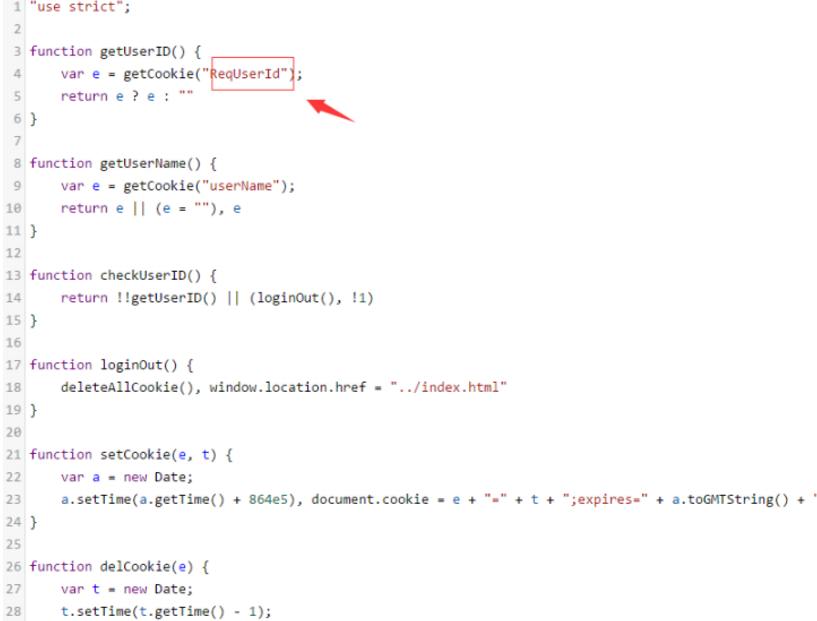

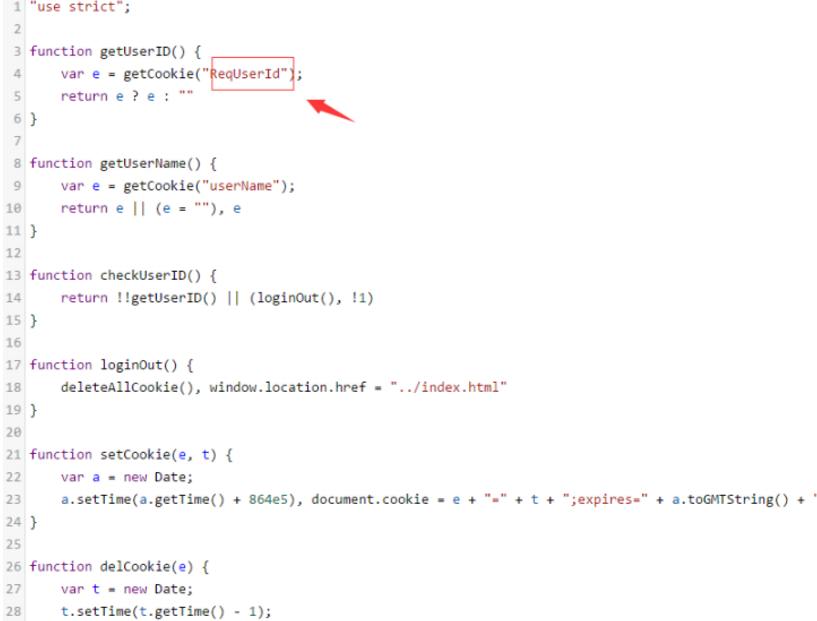

查看源码发现一个可疑JS,昨天另外一个站是config.js所以比较可疑,之前忘了写,然后就被修复了,今天发现这个一样的,所以就知道是app.js

Js中的逻辑判断有问题,昨天的config.js中,直接是判断ReqUserId之不为空 就可以进入,今天这个也可以

我们自己随意伪造一个cookie,名称ReqUserId 内容任意

然后在JS中,发现后台路径

直接访问就可以进入后台了

然后API接口什么的,token什么的,全部都明文存贮在JS里面,并且在登录页面可以访问到。。。。

对于这种开发,还能说什么。。。 拖出去暴打

原文链接:http://xn--i2r.ml/index.php/2017/08/05/39.html

又到了周末,闲来无聊,挖挖补天

找了个目标,发现一个站

查看源码发现一个可疑JS,昨天另外一个站是config.js所以比较可疑,之前忘了写,然后就被修复了,今天发现这个一样的,所以就知道是app.js

Js中的逻辑判断有问题,昨天的config.js中,直接是判断ReqUserId之不为空 就可以进入,今天这个也可以

我们自己随意伪造一个cookie,名称ReqUserId 内容任意

然后在JS中,发现后台路径

直接访问就可以进入后台了

然后API接口什么的,token什么的,全部都明文存贮在JS里面,并且在登录页面可以访问到。。。。

对于这种开发,还能说什么。。。 拖出去暴打

相关文章推荐

- js 返回一个对象引发的血案

- 一个js引发的血案

- 一个逗号引发的血案

- 张浩:一个小鸟引发的血案——社会化分享的价值

- hibernate - 一个小失误引发的血案

- 一个逗号引发的问题 js错误

- 一个Sqrt函数引发的血案

- 一个border引发的血案

- 一个BOM头引发的血案!!!

- 【Android源码阅读系列一】一个bug引发的血案:阅读Android源码 MeasureSpec类(API版本:23)

- 一个诡异BUG引发的血案(线程死锁造成的CPU利用率逐渐增高)

- 一个链接引发的血案---------服务器 IO及网络流量暴涨解决历程

- 一个分号引发的血案-ECShop搬家后打开网页空白的解决过程

- 一个对象的key引发的血案

- 一个strlen引发的血案

- 一个空格引发的血案~

- 一个Sqrt函数引发的血案

- 一个字母引发的血案 java.io.File中mkdir()和mkdirs()

- 一个“Spring轮子”引发的“血案”(5)

- 一个res/values/ids.xml引发的血案