第一次接触木马病毒:挖矿工

2017-08-06 00:00

204 查看

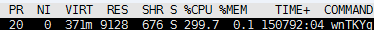

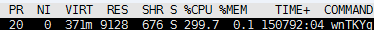

在一个神奇的下午,闲来无事看看自家挂在阿里云上的服务器,打开一redis-cli,登进去看看都有什么keys *,发现一神奇的key,名字很长,乱七八糟的,问了一下我的开发同学们,没人设置,这就奇怪了,然后top了一下,发现了一个占用cpu 100%以上的wnTkyg

然后又无人吱声,抱着好奇的态度百度了一下,然后知道了自家服务器被木马搞上了,感觉很兴奋。

兴奋在于百度说这是一挖矿工病毒,百度到的解决办法都是今年最新的文章,而且是一个不难解决的木马。

总结几点:

1,wnTkyg占用cpu 一直100%以上

2,有守护进程ddg,kill掉一会儿又启动了。

3, 钻的redis漏洞

然后开始搞它。

0,删掉redis的那个key del xxx

1,查看/root/.ssh下文件,是否有未知ip,有删掉,我这没有,但网上的同学有的说是有

2,先杀守护进程 ps -ef|grep ddg 我发现了两个 ddg.1009和ddg.1011,直接kill掉

然后回头kill掉wntkyg

3,删除以下目录内容

find / -name yam 删掉

如果/var/spool/cron存在,也删掉

后续的补充:

1,修改redis默认端口6379,改成别的

2,设置redis的密码 vim redis.conf ,设置密码 requirepass password

设置了密码后,执行命令redis-cli之后,要执行

auth password

才能查看/修改 key

jedis也要增加一行代码

3,将redis的所属用户和组,修改为普通用户(非root),像成熟的中间件elasticsearch都有检测,如果为root用户启动,会报错,强制要求你赋予普通用户。听说redis也准备搞这个,不知道最新版本是不是已经有了。

然后又无人吱声,抱着好奇的态度百度了一下,然后知道了自家服务器被木马搞上了,感觉很兴奋。

兴奋在于百度说这是一挖矿工病毒,百度到的解决办法都是今年最新的文章,而且是一个不难解决的木马。

总结几点:

1,wnTkyg占用cpu 一直100%以上

2,有守护进程ddg,kill掉一会儿又启动了。

3, 钻的redis漏洞

然后开始搞它。

0,删掉redis的那个key del xxx

1,查看/root/.ssh下文件,是否有未知ip,有删掉,我这没有,但网上的同学有的说是有

2,先杀守护进程 ps -ef|grep ddg 我发现了两个 ddg.1009和ddg.1011,直接kill掉

然后回头kill掉wntkyg

3,删除以下目录内容

find / -name yam 删掉

如果/var/spool/cron存在,也删掉

后续的补充:

1,修改redis默认端口6379,改成别的

2,设置redis的密码 vim redis.conf ,设置密码 requirepass password

设置了密码后,执行命令redis-cli之后,要执行

auth password

才能查看/修改 key

jedis也要增加一行代码

jedis.auth(auth);

3,将redis的所属用户和组,修改为普通用户(非root),像成熟的中间件elasticsearch都有检测,如果为root用户启动,会报错,强制要求你赋予普通用户。听说redis也准备搞这个,不知道最新版本是不是已经有了。

相关文章推荐

- 第一次接触汇编

- SubSonic 第一次接触,玩玩可以,不可用来吃饭。

- 百度地图API的第一次接触——右键菜单

- Linux那些事儿之我是U盘(28)第一次亲密接触(四)

- Kscope 1.6.2 第一次亲密接触

- 第一次与病毒亲密接触——江民倒下了,瑞星能坚挺

- 第一次真正接触SAP模块

- Linux那些事儿之我是U盘(27)第一次亲密接触(三)

- 第一次接触单片机ADC 都会有这些问题

- 【零基础手把手教你学Python】02 与Python的第一次亲密接触——HelloWorld

- 第一次与BLOG接触!

- SQLite数据库之 - 第一次亲密接触

- “第一次亲密接触”——项目遇到的问题有奖征文活动(已结束)

- “第一次亲密接触”——iOS中策略模式初运用

- ADO第一次亲密接触 -- ADO开发实践

- css 第一次亲密接触

- 第一次在win32环境中接触python

- 写个图片爬虫,scrapy,python第一次接触(停止更新)

- 与Forefront for exchange的第一次亲密接触

- 与64位机的第一次亲密接触