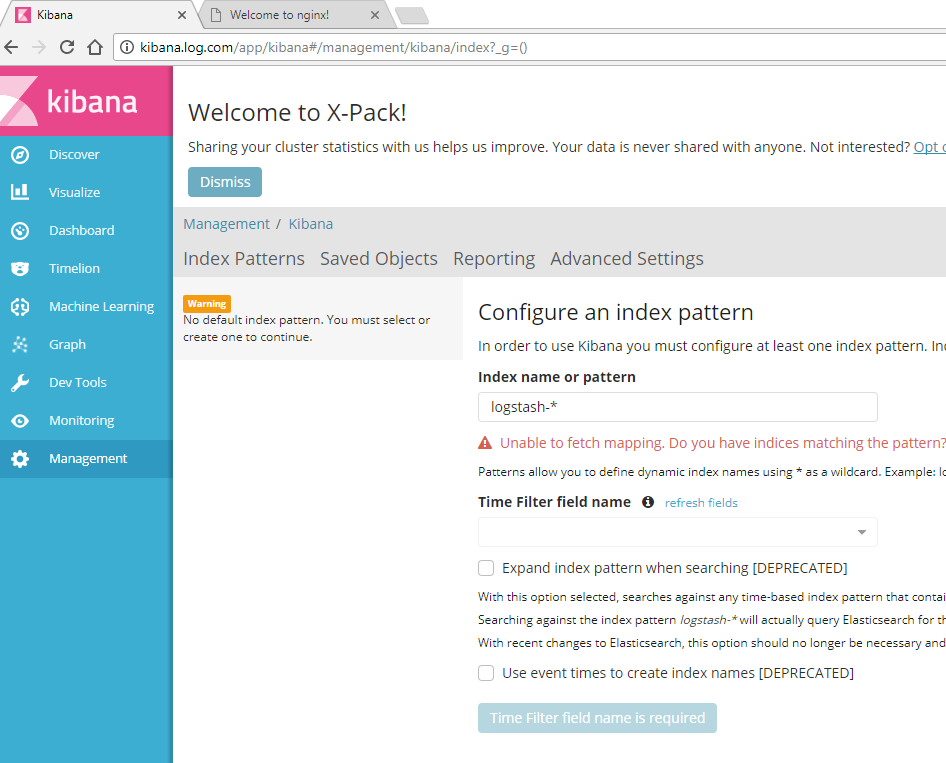

使用nginx 的反向代理 给 kibana加上basic的身份认证

2017-08-05 22:45

417 查看

第一步准备工作

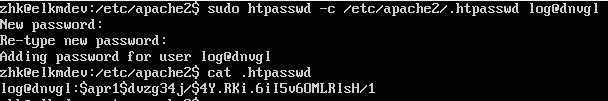

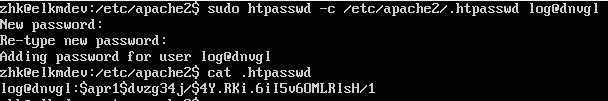

准备用户名密码:

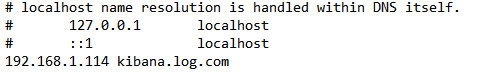

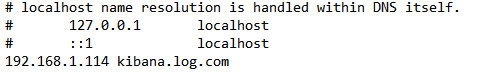

更改host文件

第二步,安装nginx

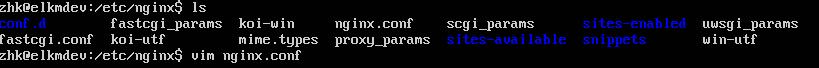

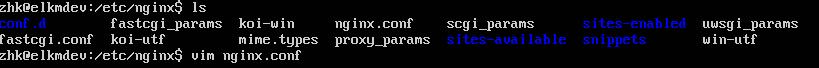

ubuntu安装Nginx之后的文件结构大致为:

所有的配置文件都在/etc/nginx下,并且每个虚拟主机已经安排在了/etc/nginx/sites-available下

启动程序文件在/usr/sbin/nginx

日志放在了/var/log/nginx中,分别是access.log和error.log

并已经在/etc/init.d/下创建了启动脚本nginx

默认的虚拟主机的目录设置在了/usr/share/nginx/www

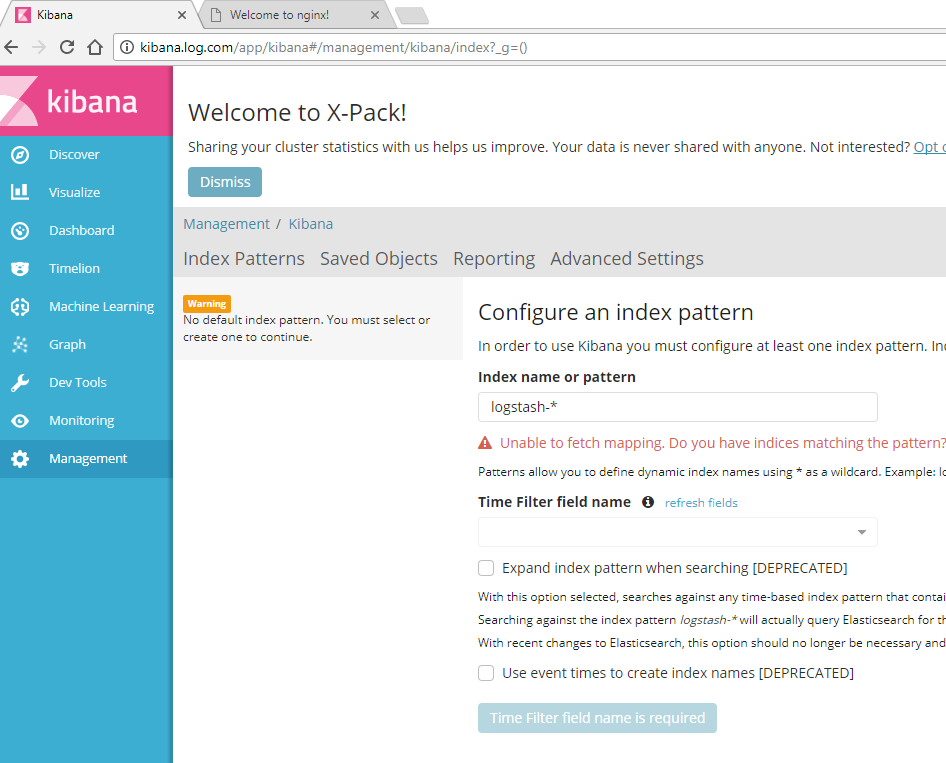

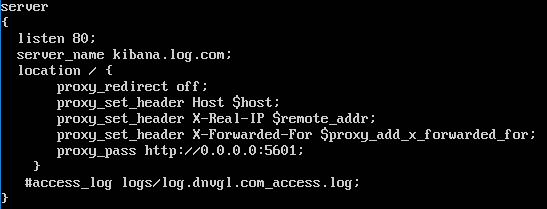

第三步, 添加反向代理的配置

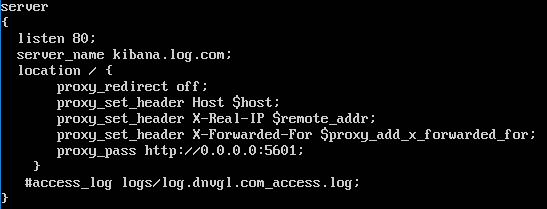

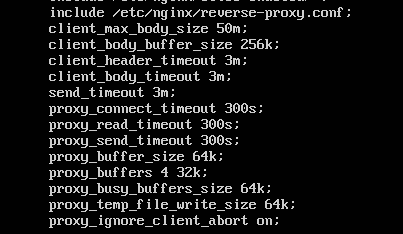

添加reverse-proxy.conf文件如下

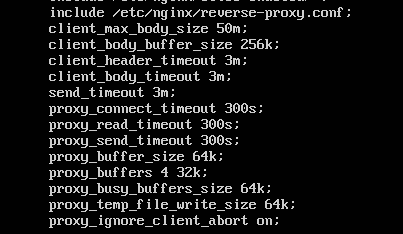

继续更改主的nginx.conf文件

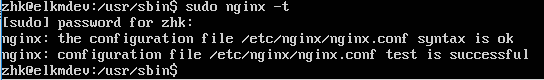

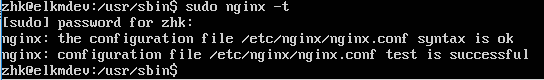

配置完后,使用nginx –t的命令测试一下,配置是否正确.是否有提示相关的错误.

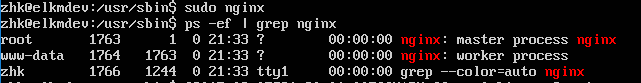

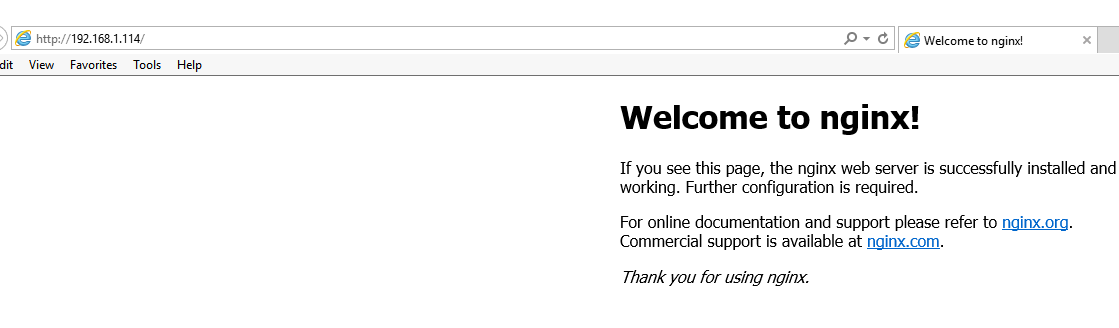

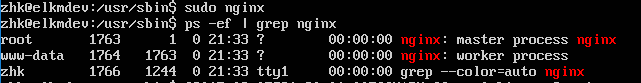

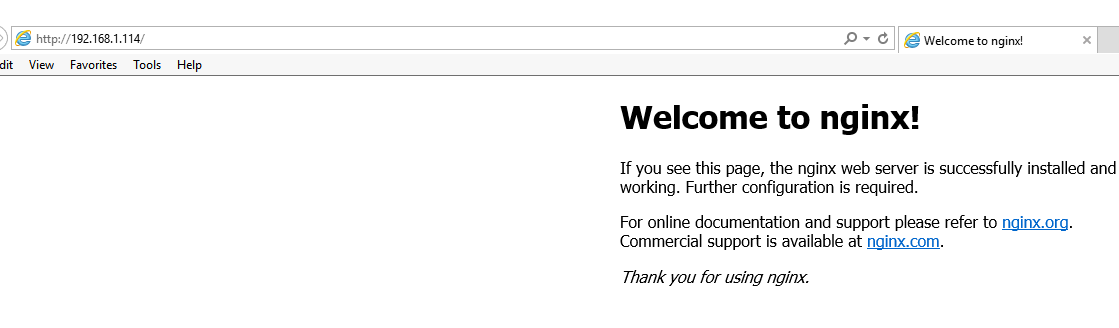

第四步,启动nginx

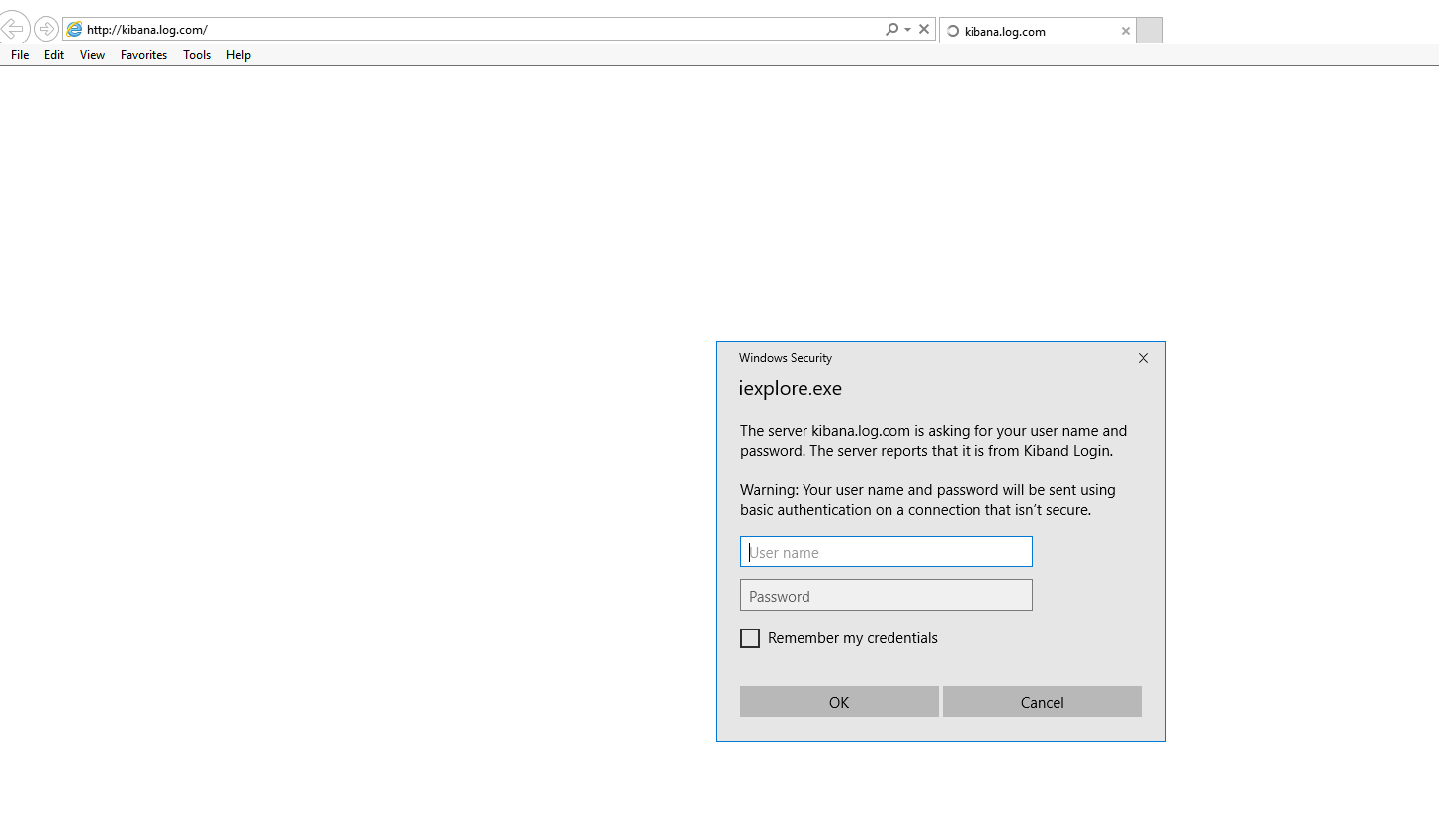

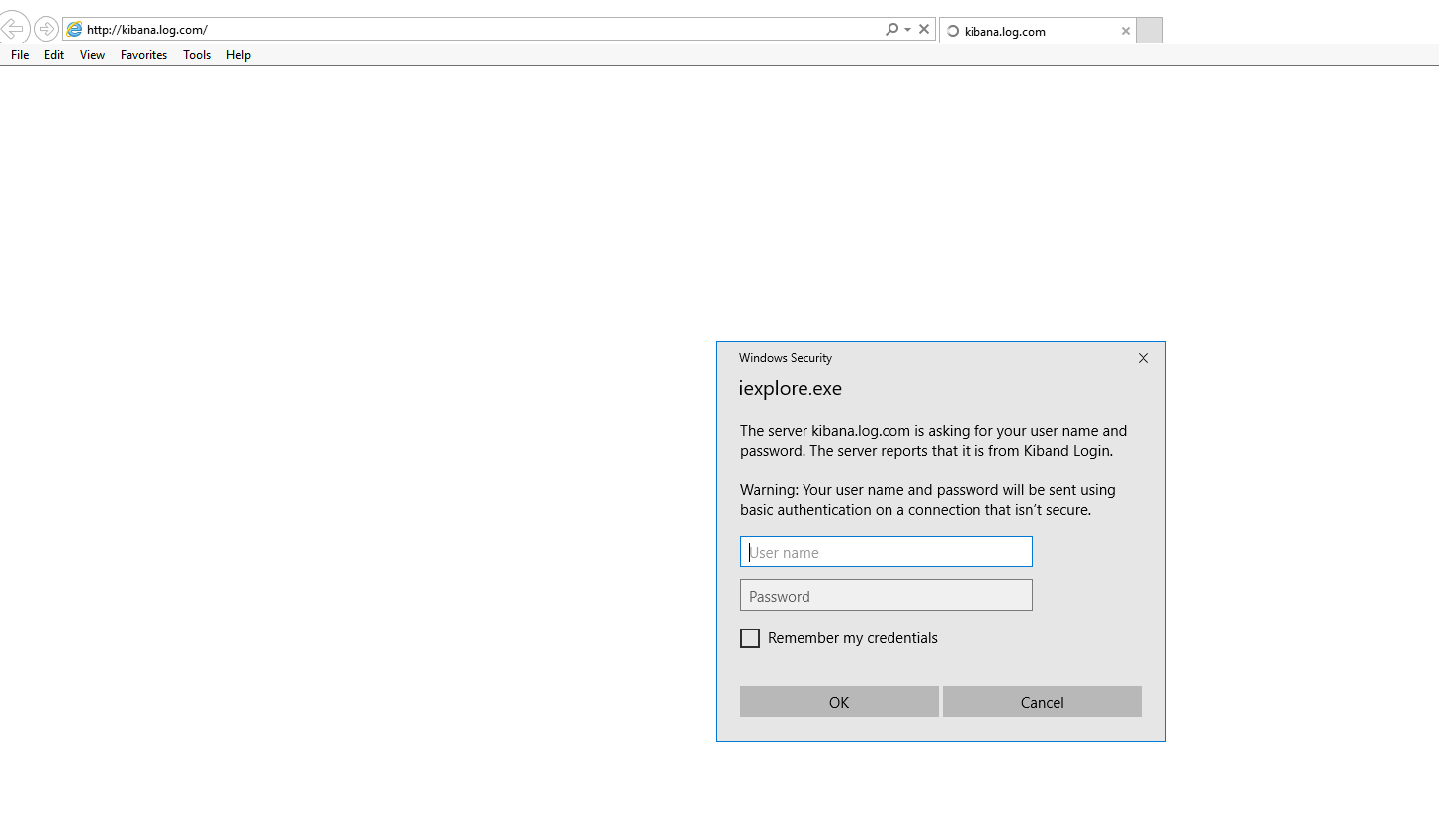

最后,添加身份认证

准备用户名密码:

更改host文件

第二步,安装nginx

ubuntu安装Nginx之后的文件结构大致为:

所有的配置文件都在/etc/nginx下,并且每个虚拟主机已经安排在了/etc/nginx/sites-available下

启动程序文件在/usr/sbin/nginx

日志放在了/var/log/nginx中,分别是access.log和error.log

并已经在/etc/init.d/下创建了启动脚本nginx

默认的虚拟主机的目录设置在了/usr/share/nginx/www

第三步, 添加反向代理的配置

添加reverse-proxy.conf文件如下

继续更改主的nginx.conf文件

配置完后,使用nginx –t的命令测试一下,配置是否正确.是否有提示相关的错误.

第四步,启动nginx

最后,添加身份认证

相关文章推荐

- 使用nginx代理kibana并设置身份验证

- Nginx Http认证 实现访问网站或目录密码认证保护 | 使用 HttpAuthBasicModule 模块

- 使用nginx代理kibana并设置身份验证

- 使用nginx代理kibana并设置身份验证

- 使用Nginx实现反向代理

- nginx用户认证配置( Basic HTTP authentication)

- 使用nginx等反向代理时获取Windows版客户端真实的ip及mac地址

- 使用Lua编写Nginx服务器的认证模块的方法

- 使用Apache Shiro进行身份认证-LDAP认证

- ELK日志系统:Filebeat使用及Kibana如何设置登录认证

- HttpClient支持使用代理服务器以及身份认证

- 使用Elasticsearch、Logstash、Kibana与Redis(作为缓冲区)对Nginx日志进行收集(转)

- nginx的使用之反向代理(1)

- HTTP使用BASIC认证的原理及实现方法 (转载)

- 【ghost】centos使用nginx实现ghost博客系统的反向代理

- 使用反向代理(Nginx)和隧道转发(SSH)实现内网端口映射

- 使用USB Key(加密狗)实现身份认证

- 使用Apache Shiro进行身份认证-proxool配置

- 使用Apache Shiro进行身份认证-密码加密

- nginx的基本使用和反向代理,地址重写问题