windows防火墙配置与勒索病毒防范-限制445端口访问

2017-05-15 21:16

405 查看

原理

最近流行的勒索病毒,利用了windows操作系统的已知漏洞。如果本机对外开放了445端口,将会存在一定的风险被局域网内的其他机器感染。

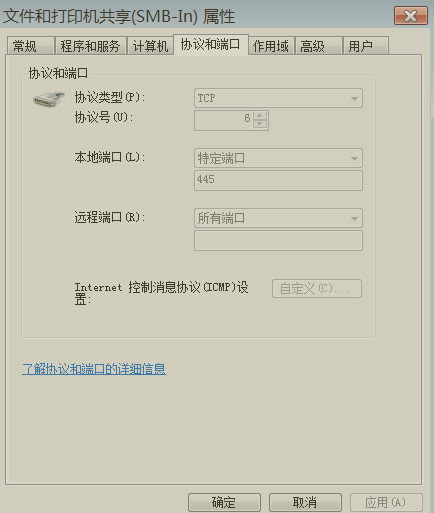

只要封掉TCP 445 端口,以及UDP 137,138,139端口,即可极大降低被其他机器感染的可能性。当然,安全上网仍然是必要的,例如不要随意点击不明的网站网址或邮件附件。

简单来说,采用windows默认的防火墙规则配置就是OK的。

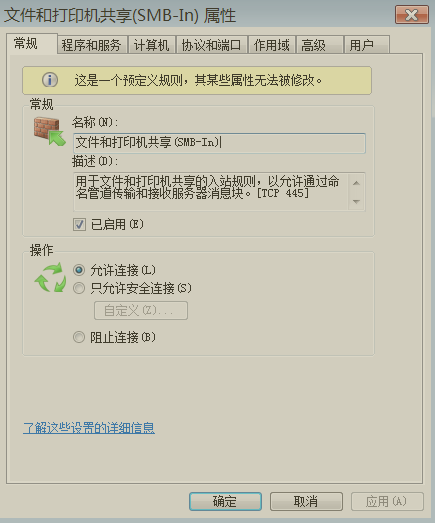

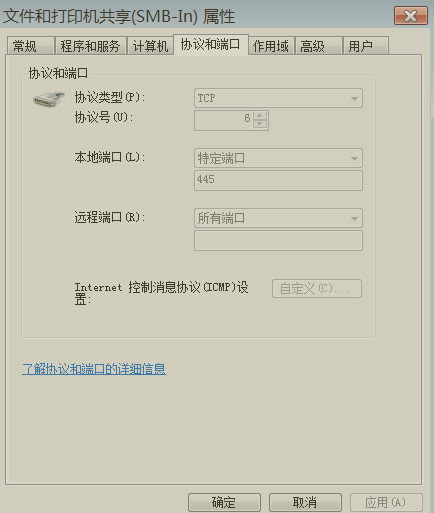

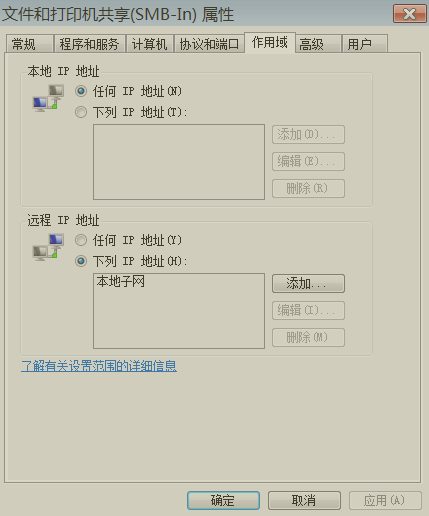

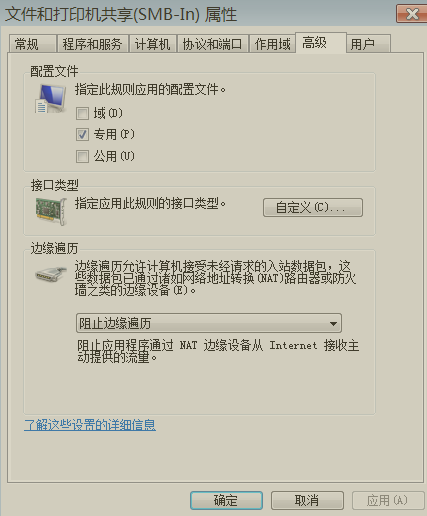

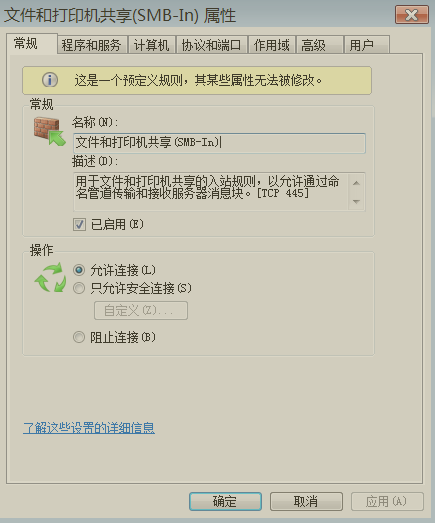

相关规则如下。

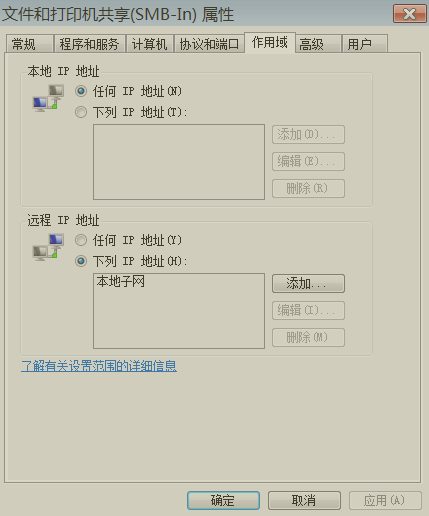

以上分别配置了 UDP 137,138,139和TCP 445端口的规则。

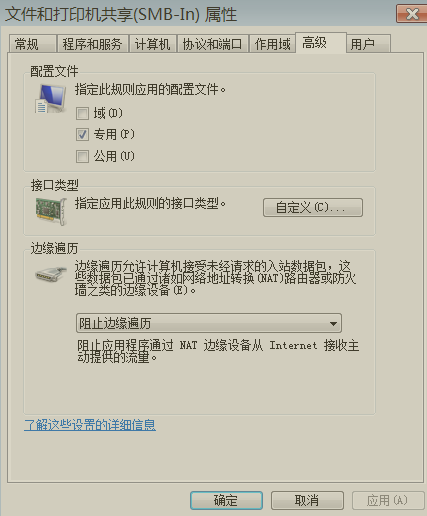

可见,只在专用网络启用了规则。对于没有启用的规则,默认为禁止访问。

以下以445端口为例。

windows防火墙规则与网络位置的关系

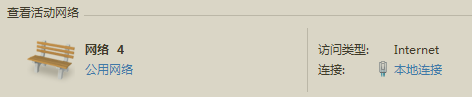

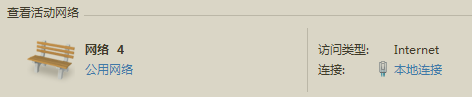

如果设置为公用网络,则本地的445端口,对其他局域网计算机也是不可访问的。例如,

# nc -n -v -w 5 192.168.105.173 445

(UNKNOWN) [192.168.105.173] 445 (microsoft-ds) : Connection timed out

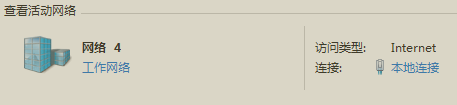

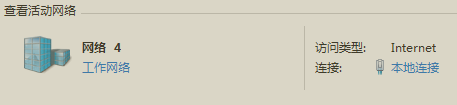

如果设置为工作网络。现在,本地局域网可以访问TCP 445端口。

# nc -n -v -w 5 192.168.105.173 445

(UNKNOWN) [192.168.105.173] 445 (microsoft-ds) open

设置为家庭网络,本地局域网同样可以访问TCP 445端口。

实际使用中,对于一般的PC或笔记本,没有必要开放445端口。所以最简单办法是:

将本地网络设置为公用网络。这样做,并不会影响本机访问局域网的其他资源。

END

最近流行的勒索病毒,利用了windows操作系统的已知漏洞。如果本机对外开放了445端口,将会存在一定的风险被局域网内的其他机器感染。

只要封掉TCP 445 端口,以及UDP 137,138,139端口,即可极大降低被其他机器感染的可能性。当然,安全上网仍然是必要的,例如不要随意点击不明的网站网址或邮件附件。

简单来说,采用windows默认的防火墙规则配置就是OK的。

相关规则如下。

以上分别配置了 UDP 137,138,139和TCP 445端口的规则。

可见,只在专用网络启用了规则。对于没有启用的规则,默认为禁止访问。

以下以445端口为例。

windows防火墙规则与网络位置的关系

如果设置为公用网络,则本地的445端口,对其他局域网计算机也是不可访问的。例如,

# nc -n -v -w 5 192.168.105.173 445

(UNKNOWN) [192.168.105.173] 445 (microsoft-ds) : Connection timed out

如果设置为工作网络。现在,本地局域网可以访问TCP 445端口。

# nc -n -v -w 5 192.168.105.173 445

(UNKNOWN) [192.168.105.173] 445 (microsoft-ds) open

设置为家庭网络,本地局域网同样可以访问TCP 445端口。

实际使用中,对于一般的PC或笔记本,没有必要开放445端口。所以最简单办法是:

将本地网络设置为公用网络。这样做,并不会影响本机访问局域网的其他资源。

END

相关文章推荐

- 【云栖风向标】VOL.1:勒索病毒频发!445端口守护指南

- Windows防火墙限制端口/IP/应用访问的方法以及例外的配置

- 【云栖风向标】VOL.1:勒索病毒频发!445端口守护指南

- JBOSS运程访问端口配置

- IIS7 配置端口后不能访问

- 配置Exchange 2010客户端访问服务器使用静态RPC端口

- 限制设备访问――配置口令和标语

- vsftpd类似wu-ftpd分类(Class)的配置-给不同网段的人以不同的上传权限-对虚拟用户进行访问IP限制

- Apache服务器如何限制IP访问:第一招——配置文件

- MySQL配置端口访问规则 - 允许外网访问 3306

- SQL SERVER 2005 EXPRESS 配置静态端口访问

- jboss 基本配置(端口、编码、访问、log)

- 只用一个端口实现完全穿透Windows防火墙访问Oracle服务

- linux下iptables配置详解~~解决访问端口问题

- jboss 基本配置(端口、编码、访问、log)

- Tomcat下为每个Web应用配置不同的访问端口

- apache不同端口访问不同网站 配置方法

- 如何在tomcat里为多个应用配置不同的访问端口

- 配置sqlnet.ora限制IP访问Oracle

- tomcat6.0 配置ip地址访问不用加端口和项目名