关于Windows勒索病毒以及445端口防护

2017-05-15 16:30

176 查看

前两天,与这个周末,5月12日起,Onion、WNCRY两类敲诈者病毒变种在全国乃至全世界大范围内出现爆发态势,大量个人和企业、机构用户中招。

与以往不同的是,这次的新变种病毒添加了NSA(美国国家安全局)黑客工具包中的“永恒之蓝”0day漏洞利用,通过445端口(文件共享)在内网进行蠕虫式感染传播。

没有安装安全软件或及时更新系统补丁的其他内网用户极有可能被动感染,所以目前感染用户主要集中在企业、高校等内网环境下。

看到新闻中说公安系统中招了,教育系统,等不少中招了。作为个人,我们最好自己注意一点,以免中招,只能重装系统,就比较麻烦。

当然,使用win10系统以下电脑,以及ubuntu或者mac等linux系列的话,不存在问题,不必担心。

首先,先做好防备,然后我们再说。:

Windows 7~Windows 10操作系统,以管理员模式启动命令提示符,输入:

后回车即可。

Windows XP操作系统,以管理员模式启动命令提示符,输入:

一旦感染该蠕虫病毒变种,系统重要资料文件就会被加密,并勒索高额的比特币赎金,折合人民币2000-50000元不等。

和历史上的“震荡波”、“冲击波”等大规模蠕虫感染类似,本次传播攻击利用的“永恒之蓝”漏洞可以通过445端口直接远程攻击目标主机,传播感染速度非常快。

虽然国内部分网络运营商已经屏蔽掉个人用户的445网络端口,但是在教育网、部分运行商的大局域网、校园企业内网依旧存在大量暴漏的攻击目标。

对于企业来说尤其严重,一旦内部的关键服务器系统遭遇攻击,带来的损失不可估量。

【敲诈蠕虫病毒感染现象】

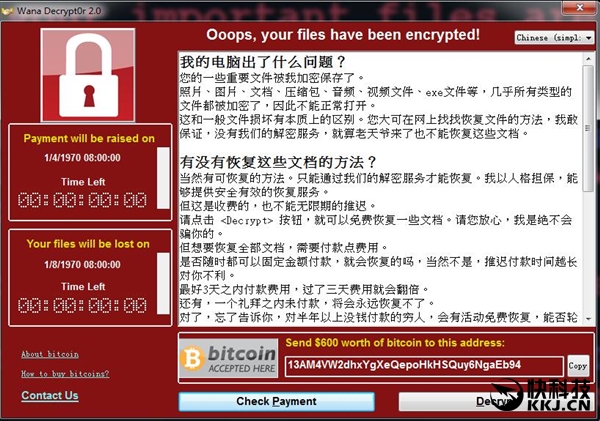

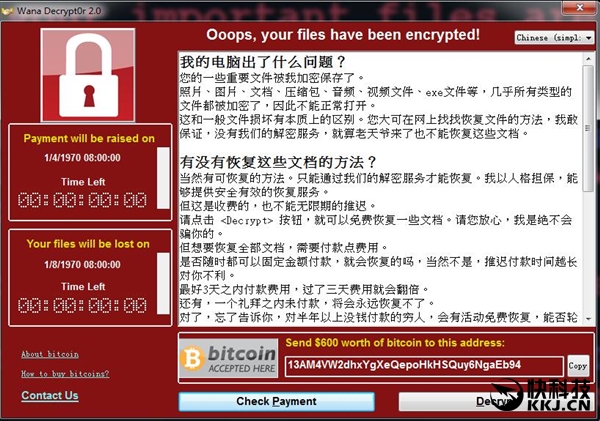

中招系统中的文档、图片、压缩包、影音等常见文件都会被病毒加密,然后向用户勒索高额比特币赎金。

WNCRY变种一般勒索价值300-600美金的比特币,Onion变种甚至要求用户支付3个比特币,以目前的比特币行情,折合人民币在3万左右。

此类病毒一般使用RSA等非对称算法,没有私钥就无法解密文件。WNCRY敲诈者病毒要求用户在3天内付款,否则解密费用翻倍,并且一周内未付款将删除密钥导致无法恢复。

从某种意义上来说,这种敲诈者病毒“可防不可解”,需要安全厂商和用户共同加强安全防御措施和意识。

感染WNCRY勒索病毒的用户系统弹出比特币勒索窗口

【防御措施建议】

作为个人,我们自己要保护好自己的文件。可以检查一下,尽早做好预防,以免出现问题;

下面几点,Win10以下的同学,可以参考一下:

1、安装杀毒软件,保持安全防御功能开启;

2、打开Windows Update自动更新,及时升级系统。

3、Windows XP、Windows Server 2003系统用户还可以关闭445端口,规避遭遇此次敲诈者蠕虫病毒的感染攻击。

步骤如下:

(1)、开启系统防火墙保护。控制面板->安全中心->Windows防火墙->启用。开启系统防火墙保护

(2)、关闭系统445端口。

(a)、快捷键WIN+R启动运行窗口,输入cmd并执行,打开命令行操作窗口,输入命令“netstat -an”,检测445端口是否开启。

(b)、如上图假如445端口开启,依次输入以下命令进行关闭:

net stop rdr net stop srv net stop netbt

功后的效果如下:

4、谨慎打开不明来源的网址和邮件,打开Office文档的时候禁用宏开启,网络挂马和钓鱼邮件一直是国内外勒索病毒传播的重要渠道。

钓鱼邮件文档中暗藏勒索者病毒,诱导用户开启宏运行病毒

5、养成良好的备份习惯,及时使用网盘或移动硬盘备份个人重要文件。

本次敲诈者蠕虫爆发事件中,国内很多高校和企业都遭遇攻击,很多关键重要资料都被病毒加密勒索,可见,我们都需要提高重要文件备份的安全意识。

【关于445端口】

那么,威力这么强大,这个445端口到底是做什么的,这里大概介绍一下:

445端口是一个毁誉参半的端口,有了它我们可以在局域网中轻松访问各种共享文件夹或共享打印机,但是,请不要忘了,也正是因为有了它,可以让我们可以访问共享设备,而黑客们也有了可乘之机,他们能通过该端口偷偷共享你的硬盘,甚至会在悄无声息中将你的硬盘格式化掉!

445端口是一个毁誉参半的端口,他和139端口一起是IPC$入侵的主要通道。有了它我们可以在局域网中轻松访问各种共享文件夹或共享打印机,但也正是因为有了它,黑客们才有了可乘之机,他们能通过该端口偷偷共享你的硬盘,甚至会在悄无声息中将你的硬盘格式化掉!我们所能做的就是想办法不让黑客有机可乘,封堵住445端口漏洞。

考虑到文件夹或打印机共享服务才会利用到445端口,因此直接将文件夹或打印机共享服务停止掉,同样也能实现关闭445端口的目的,让黑客无法破坏各种共享资源。

下面是关闭文件夹或打印机共享服务的具体步骤:

Internet连接属性

选中"网络和拨号连接"图标,并用鼠标右键单击之,从其后的快捷菜单中,单击"浏览"命令;

在接着出现的窗口中,右击"Internet连接"图标,选中"属性"选项,弹出Internet连接属性窗口;打开"常规"标签页面,并在"此连接使用下列选定的组件"列表框中,将"Microsoft网络的文件或打印机共享"选项前面的勾号取消,如图2所示。最后单击"确定"按钮,重新启动系统,Internet上的"大恶人"们就没有权利访问到各种共享资源了。

当然,你也可以在不停止共享服务的条件下,剥夺"大恶人"们的共享访问权利;利用本地安全设置中的"用户权利指派"功能,指定Internet上的任何用户都无权访问本地主机,具体步骤为:

单击"本地安全设置"选项,接着展开"安全设置" "本地策略" "用户权利指派"文件夹,在对应的右边子窗口中选中"拒绝从网络访问这台计算机"选项,并用鼠标左键双击之;

打开如图3所示的设置窗口,单击"添加"按钮,从弹出的"选择用户或组"对话框中选中"everyone"选项,再单击"添加"按钮,最后单击"确定",这样任何一位用户都无法从网络访问到本地主机。不过该方法"打击"范围比较广,造成的后果是无论是"敌人"还是"良民",都无法访问到共享资源了,因此这种方法适宜在保存有绝对机密信息的服务器中使用。

【借助杀毒软件】

如果你比较懒,不想自己操作,那么可以借助杀毒软件来帮你操作。http://baoku.360.cn/soft/show/appid/1900006184

与以往不同的是,这次的新变种病毒添加了NSA(美国国家安全局)黑客工具包中的“永恒之蓝”0day漏洞利用,通过445端口(文件共享)在内网进行蠕虫式感染传播。

没有安装安全软件或及时更新系统补丁的其他内网用户极有可能被动感染,所以目前感染用户主要集中在企业、高校等内网环境下。

看到新闻中说公安系统中招了,教育系统,等不少中招了。作为个人,我们最好自己注意一点,以免中招,只能重装系统,就比较麻烦。

当然,使用win10系统以下电脑,以及ubuntu或者mac等linux系列的话,不存在问题,不必担心。

首先,先做好防备,然后我们再说。:

Windows 7~Windows 10操作系统,以管理员模式启动命令提示符,输入:

netsh advfirewall set allprofile state on netsh advfirewall firewall add rule name=deny445 dir=in action=block protocol=TCP localport=445

后回车即可。

Windows XP操作系统,以管理员模式启动命令提示符,输入:

net stop rdr net stop srv net stop netbt

一旦感染该蠕虫病毒变种,系统重要资料文件就会被加密,并勒索高额的比特币赎金,折合人民币2000-50000元不等。

和历史上的“震荡波”、“冲击波”等大规模蠕虫感染类似,本次传播攻击利用的“永恒之蓝”漏洞可以通过445端口直接远程攻击目标主机,传播感染速度非常快。

虽然国内部分网络运营商已经屏蔽掉个人用户的445网络端口,但是在教育网、部分运行商的大局域网、校园企业内网依旧存在大量暴漏的攻击目标。

对于企业来说尤其严重,一旦内部的关键服务器系统遭遇攻击,带来的损失不可估量。

【敲诈蠕虫病毒感染现象】

中招系统中的文档、图片、压缩包、影音等常见文件都会被病毒加密,然后向用户勒索高额比特币赎金。

WNCRY变种一般勒索价值300-600美金的比特币,Onion变种甚至要求用户支付3个比特币,以目前的比特币行情,折合人民币在3万左右。

此类病毒一般使用RSA等非对称算法,没有私钥就无法解密文件。WNCRY敲诈者病毒要求用户在3天内付款,否则解密费用翻倍,并且一周内未付款将删除密钥导致无法恢复。

从某种意义上来说,这种敲诈者病毒“可防不可解”,需要安全厂商和用户共同加强安全防御措施和意识。

感染WNCRY勒索病毒的用户系统弹出比特币勒索窗口

【防御措施建议】

作为个人,我们自己要保护好自己的文件。可以检查一下,尽早做好预防,以免出现问题;

下面几点,Win10以下的同学,可以参考一下:

1、安装杀毒软件,保持安全防御功能开启;

2、打开Windows Update自动更新,及时升级系统。

3、Windows XP、Windows Server 2003系统用户还可以关闭445端口,规避遭遇此次敲诈者蠕虫病毒的感染攻击。

步骤如下:

(1)、开启系统防火墙保护。控制面板->安全中心->Windows防火墙->启用。开启系统防火墙保护

(2)、关闭系统445端口。

(a)、快捷键WIN+R启动运行窗口,输入cmd并执行,打开命令行操作窗口,输入命令“netstat -an”,检测445端口是否开启。

(b)、如上图假如445端口开启,依次输入以下命令进行关闭:

net stop rdr net stop srv net stop netbt

功后的效果如下:

4、谨慎打开不明来源的网址和邮件,打开Office文档的时候禁用宏开启,网络挂马和钓鱼邮件一直是国内外勒索病毒传播的重要渠道。

钓鱼邮件文档中暗藏勒索者病毒,诱导用户开启宏运行病毒

5、养成良好的备份习惯,及时使用网盘或移动硬盘备份个人重要文件。

本次敲诈者蠕虫爆发事件中,国内很多高校和企业都遭遇攻击,很多关键重要资料都被病毒加密勒索,可见,我们都需要提高重要文件备份的安全意识。

【关于445端口】

那么,威力这么强大,这个445端口到底是做什么的,这里大概介绍一下:

445端口是一个毁誉参半的端口,有了它我们可以在局域网中轻松访问各种共享文件夹或共享打印机,但是,请不要忘了,也正是因为有了它,可以让我们可以访问共享设备,而黑客们也有了可乘之机,他们能通过该端口偷偷共享你的硬盘,甚至会在悄无声息中将你的硬盘格式化掉!

445端口是一个毁誉参半的端口,他和139端口一起是IPC$入侵的主要通道。有了它我们可以在局域网中轻松访问各种共享文件夹或共享打印机,但也正是因为有了它,黑客们才有了可乘之机,他们能通过该端口偷偷共享你的硬盘,甚至会在悄无声息中将你的硬盘格式化掉!我们所能做的就是想办法不让黑客有机可乘,封堵住445端口漏洞。

考虑到文件夹或打印机共享服务才会利用到445端口,因此直接将文件夹或打印机共享服务停止掉,同样也能实现关闭445端口的目的,让黑客无法破坏各种共享资源。

下面是关闭文件夹或打印机共享服务的具体步骤:

Internet连接属性

选中"网络和拨号连接"图标,并用鼠标右键单击之,从其后的快捷菜单中,单击"浏览"命令;

在接着出现的窗口中,右击"Internet连接"图标,选中"属性"选项,弹出Internet连接属性窗口;打开"常规"标签页面,并在"此连接使用下列选定的组件"列表框中,将"Microsoft网络的文件或打印机共享"选项前面的勾号取消,如图2所示。最后单击"确定"按钮,重新启动系统,Internet上的"大恶人"们就没有权利访问到各种共享资源了。

当然,你也可以在不停止共享服务的条件下,剥夺"大恶人"们的共享访问权利;利用本地安全设置中的"用户权利指派"功能,指定Internet上的任何用户都无权访问本地主机,具体步骤为:

单击"本地安全设置"选项,接着展开"安全设置" "本地策略" "用户权利指派"文件夹,在对应的右边子窗口中选中"拒绝从网络访问这台计算机"选项,并用鼠标左键双击之;

打开如图3所示的设置窗口,单击"添加"按钮,从弹出的"选择用户或组"对话框中选中"everyone"选项,再单击"添加"按钮,最后单击"确定",这样任何一位用户都无法从网络访问到本地主机。不过该方法"打击"范围比较广,造成的后果是无论是"敌人"还是"良民",都无法访问到共享资源了,因此这种方法适宜在保存有绝对机密信息的服务器中使用。

【借助杀毒软件】

如果你比较懒,不想自己操作,那么可以借助杀毒软件来帮你操作。http://baoku.360.cn/soft/show/appid/1900006184

相关文章推荐

- 关于Windows 445端口

- Windows 以及Exchange的一些端口

- windows 系统下关闭危险的445端口

- windows 下查询网络端口以及任务杀死的方法

- 关于库函数中scanf函数有返回值以及如果停止运行的方法(windows和linux)

- 关于Tomcat搭建服务器需要80端口问题的解决方案以及80端口被NT KERNEL & SYSTEM ,pid4占用解决方法

- 在 Windows 下关闭23、135、445、139、3389等端口

- windows下关于如何查询现在某个端口是否被占用,占用这个端口的进程

- windows查看端口使用情况,以及结束任务释放端口

- 关于可变参数(不定参数),以及windows下将进程的cpu,内存统计信息写到日志

- windows查看端口占用以及关闭相应的进程

- 关于端口以及如何查看端口

- 关于windows下的端口使用情况查询

- netstat+-anb+确认windows的端口使用状况以及关闭80端口

- linux windows关于端口和进程的cmd

- 关于Windows XP即将停售以及Windows产品路线图的进展,微软公司高级副总裁,Windows产品组负责人 Bill Veghte 于2008年6月23日向Windows商业用户发出一封公开信。请参见附件了解此公开信的内容。

- 关于Windows 下查询端口占用情况已经处理方法

- windows查询占用端口的pid以及查询对应的进程名称

- 关于windows下查看端口被占用情况

- windows查询端口使用情况以及根据PID查询进程