“永恒之蓝"漏洞的紧急应对--毕业生必看

2017-05-13 14:41

267 查看

早上6点多起床了,第一次起这么早,昨天晚上12点多,看到了一则紧急通知,勒索软件通过微软“永恒之蓝"漏洞针对教育网进行了大规模的攻击,而且有很多同学中招。中招后的结果如下图所示。(我的新书《Python爬虫开发与项目实战》出版了,大家可以看一下样章)

下面看一下紧急通知的内容:

关于防范ONION勒索软件病毒攻击的紧急通知

校园网用户:

近期国内多所院校出现ONION勒索软件感染情况,磁盘文件会被病毒加密为.onion后缀,只有支付高额赎金才能解密恢复文件,对学习资料和个人数据造成严重损失。

根据网络安全机构通报,这是不法分子利用NSA黑客武器库泄漏的“永恒之蓝”发起的病毒攻击事件。“永恒之蓝”会扫描开放445文件共享端口的Windows机器,无需用户任何操作,只要开机上网,不法分子就能在电脑和服务器中植入勒索软件、远程控制木马、虚拟货币挖矿机等恶意程序。

由于以前国内多次爆发利用445端口传播的蠕虫,运营商对个人用户已封掉445端口,但是教育网并没有此限制,仍然存在大量暴露445端口的机器。据有关机构统计,目前国内平均每天有5000多台机器遭到NSA“永恒之蓝”黑客武器的远程攻击,教育网就是受攻击的重灾区!

晚上想想毕业生的论文和学校老师的资料。。。决定还是早起更一篇紧急的解决办法。

2.禁用SMB服务。禁用办法有两种。

第一种办法如下:

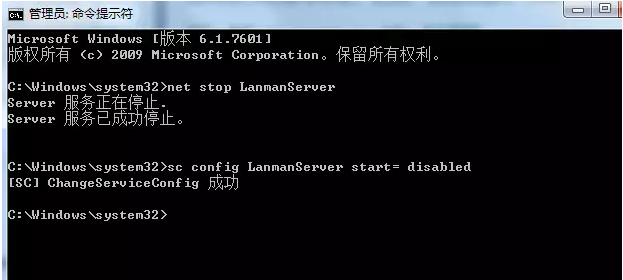

首先在附件中以管理员权限运行命令行窗口。

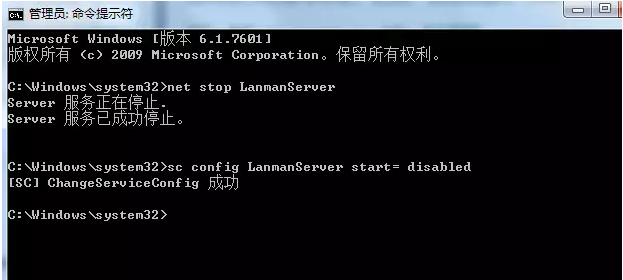

接着在命令行中输入net stop LanmanServer和 sc config LanmanServer start= disabled。(注意start=后面有空格)

如果第一种命令行的办法大家不怎么会,第二种办法更简单,过程如下:

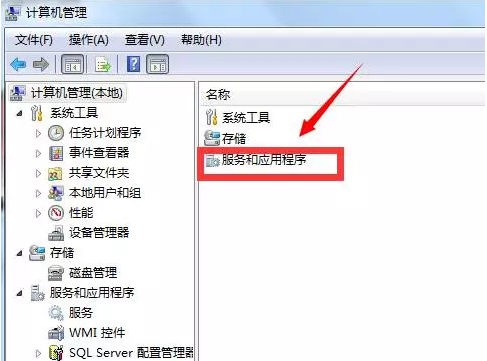

计算机->右键选择管理。

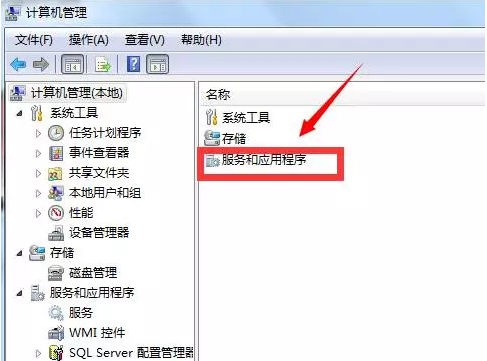

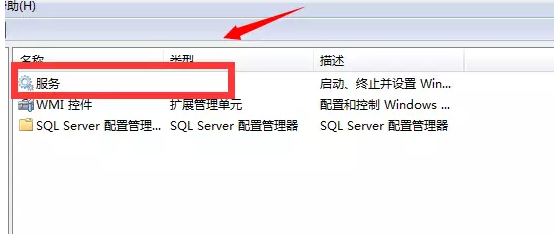

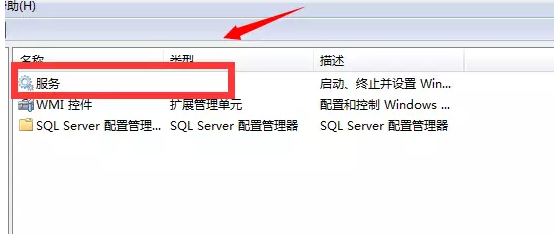

点击管理之后会出现如下界面,选择服务和应用程序,在新的界面中接着点击服务。

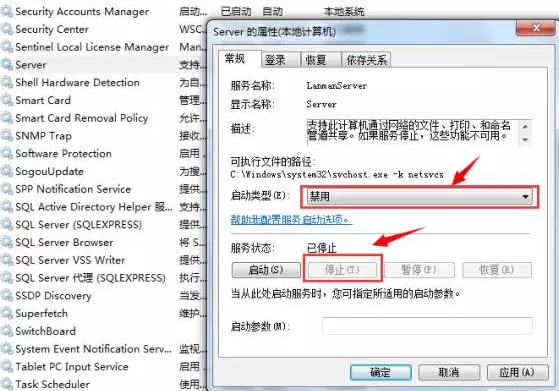

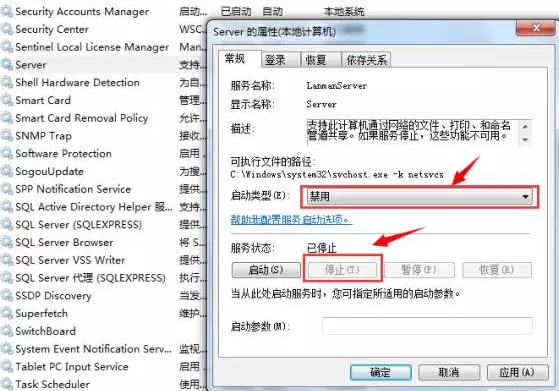

最后在服务列表中找到名称为Server的服务。

右键属性,先选择停止服务,接着将这个服务禁用。

做完以上步骤,大家暂时就脱离危险了,然后可以联网了,接着进行永久的解决办法。

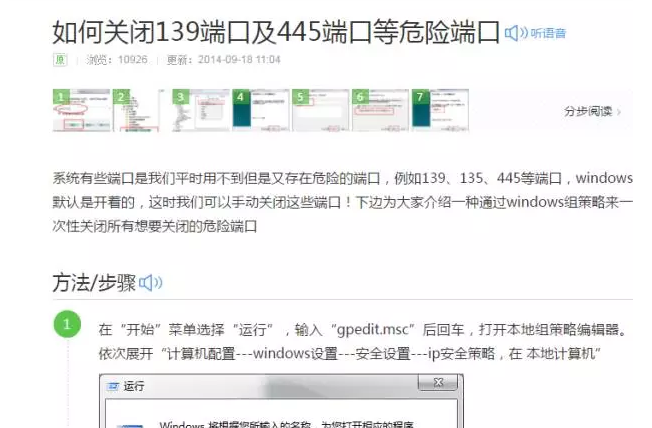

其实除了禁用Server服务方法进行规避外,还有一种直接关闭445端口的办法也是可以的,当然两者结合更加完美。大家可以按照百度百科的链接进行关闭(https://jingyan.baidu.com/article/d621e8da0abd192865913f1f.html)

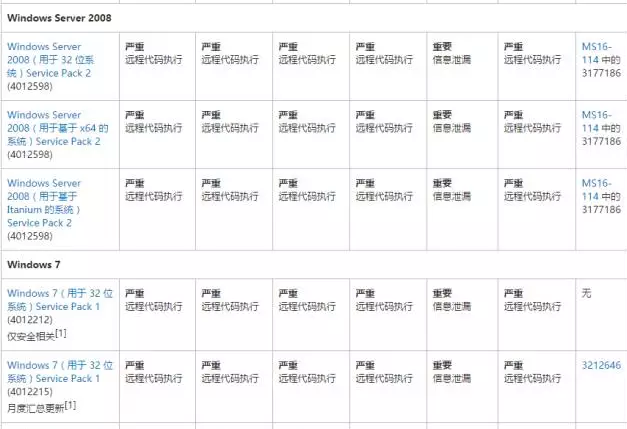

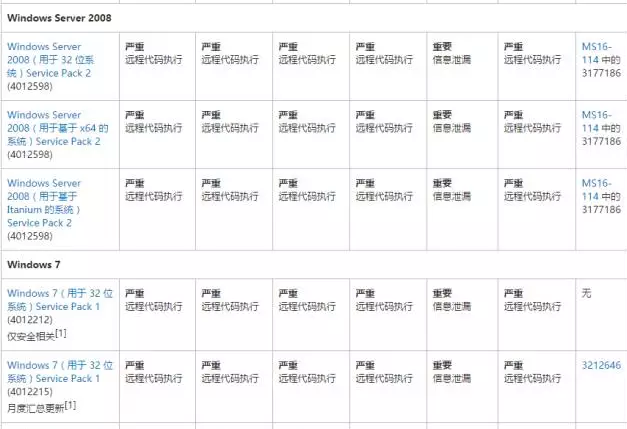

第一种方式下载微软补丁,大家根据自己系统的版本下载相应补丁。补丁链接为Microsoft 安全公告 MS17-010 - 严重。

第二种方式使用windows更新进行补丁更新,在控制面板的系统与安全下,检查更新自动安装补丁。

第三种方式使用360“NSA武器库免疫工具”进行修复,下载链接为:http://dl.360safe.com/nsa/nsatool.exe,它会自行下载360安全卫士,进行傻瓜式修复。

下面看一下紧急通知的内容:

关于防范ONION勒索软件病毒攻击的紧急通知

校园网用户:

近期国内多所院校出现ONION勒索软件感染情况,磁盘文件会被病毒加密为.onion后缀,只有支付高额赎金才能解密恢复文件,对学习资料和个人数据造成严重损失。

根据网络安全机构通报,这是不法分子利用NSA黑客武器库泄漏的“永恒之蓝”发起的病毒攻击事件。“永恒之蓝”会扫描开放445文件共享端口的Windows机器,无需用户任何操作,只要开机上网,不法分子就能在电脑和服务器中植入勒索软件、远程控制木马、虚拟货币挖矿机等恶意程序。

由于以前国内多次爆发利用445端口传播的蠕虫,运营商对个人用户已封掉445端口,但是教育网并没有此限制,仍然存在大量暴露445端口的机器。据有关机构统计,目前国内平均每天有5000多台机器遭到NSA“永恒之蓝”黑客武器的远程攻击,教育网就是受攻击的重灾区!

晚上想想毕业生的论文和学校老师的资料。。。决定还是早起更一篇紧急的解决办法。

紧急临时解决办法

1. 首先大家不要连网。这句话的意思是拔掉网线,因为微软“永恒之蓝"漏洞是在系统共享服务中,特别适合局域网攻击,尤其有打印机的场所。与你是否登录校园网是没有关系的。2.禁用SMB服务。禁用办法有两种。

第一种办法如下:

首先在附件中以管理员权限运行命令行窗口。

接着在命令行中输入net stop LanmanServer和 sc config LanmanServer start= disabled。(注意start=后面有空格)

如果第一种命令行的办法大家不怎么会,第二种办法更简单,过程如下:

计算机->右键选择管理。

点击管理之后会出现如下界面,选择服务和应用程序,在新的界面中接着点击服务。

最后在服务列表中找到名称为Server的服务。

右键属性,先选择停止服务,接着将这个服务禁用。

做完以上步骤,大家暂时就脱离危险了,然后可以联网了,接着进行永久的解决办法。

其实除了禁用Server服务方法进行规避外,还有一种直接关闭445端口的办法也是可以的,当然两者结合更加完美。大家可以按照百度百科的链接进行关闭(https://jingyan.baidu.com/article/d621e8da0abd192865913f1f.html)

永久解决办法

永久解决办法可以使用三种方式来完成,本质上都是采用打补丁的方式。第一种方式下载微软补丁,大家根据自己系统的版本下载相应补丁。补丁链接为Microsoft 安全公告 MS17-010 - 严重。

第二种方式使用windows更新进行补丁更新,在控制面板的系统与安全下,检查更新自动安装补丁。

第三种方式使用360“NSA武器库免疫工具”进行修复,下载链接为:http://dl.360safe.com/nsa/nsatool.exe,它会自行下载360安全卫士,进行傻瓜式修复。

总结

希望能及时帮助大家挽回损失,毕竟被勒索软件盯上,数据基本上就回不来了。别太寄希望付费的方式换回资料,因为你不知道他们到底有多流氓。如果对大家有帮助,希望大家关注我。

欢迎大家支持我公众号:

相关文章推荐

- “永恒之蓝"漏洞的紧急应对--毕业生必看

- 【紧急消息】Windows系统最新漏洞 ->高危险ANI鼠标指针漏洞非官方免疫补丁【来者必看】

- 永恒之蓝漏洞紧急应对方案

- WiFi曝Krack重大漏洞,6大措施应对威胁!

- 约1.5亿美元被锁!Parity钱包漏洞全分析及区块链安全风险应对措施

- 金融安全资讯精选 2018年第二期:正确区分ICO与区块链,加快区块链金融技术化工作,Intel CEO回应“漏洞门”,Gartner视角看安全与风险管理,八招应对短信验证码攻击

- Struts2 漏洞:Struts2.2.1版本紧急升级Struts2.3.15.1版本中遇到问题和解决方法,你中招了没?!

- 大学毕业生如何应对“没有工作经验”的难题 推荐

- Linux Glibc幽灵漏洞紧急修补方案

- 玩转工作——严挺回忆录zz 应届毕业生必看

- 应对eWebEditor漏洞上传文件500错误的方法

- 应对新型“蠕虫”式比特币勒索软件“wannacry”的紧急措施

- 关于DEDECMS程序严重漏洞的紧急通知

- CVE-2016-3081(Struts2)漏洞分析以及F5应对方法

- OpenSSL "heartbleed" 的安全漏洞紧急修复方案[CentOS 6.x][Red Hat 6.x][附官网安全补丁下载]

- 微软紧急发布针对IE的0Day漏洞非常规补丁 MS08-078(KB960714)

- 毕业生如何应对职场挑战?分…

- 90后大学应届毕业生应该如何应对考研?

- 动态光标(ANI)安全漏洞 -- 微软紧急安全公告

- 应对eWebEditor漏洞上传文件500错误的方法