知名浏览器病毒注入分析

2017-05-01 16:47

127 查看

浏览器病毒注入分析报告

一、病毒的恶意行为

病毒通过ptrace方式注入、hook浏览器主页,收藏夹和搜索。重定向为病毒指定的网址。

被感染软件包名:

com.android.browser、

com.qihoo.browser、

com.ijinshan.browser_fast、

com.oupeng.browser

二、病毒行为详细描述

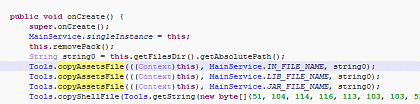

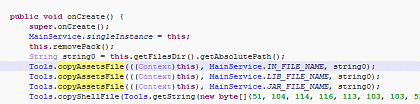

病毒母包root手机后释放此病毒到手机中,并给以root权限。此病毒向手机/system/lib中释放remeth.so和rinject注入工具,同时向受感染的软件注入rweb.jar包,软件受感染后主页、收藏夹和搜索将显示病毒指定的内容。

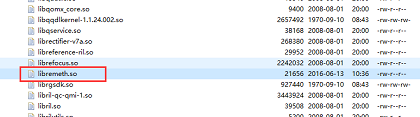

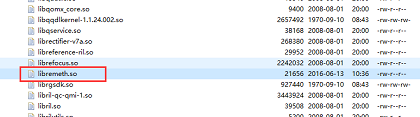

向系统/system/lib中释放注入工具

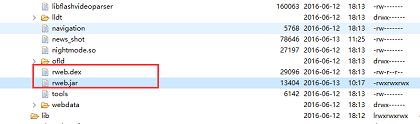

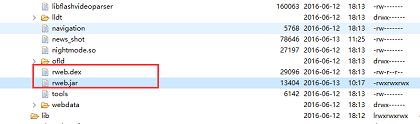

向受感染的软件注入rweb.jar文件

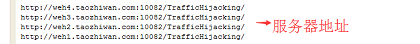

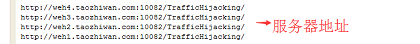

病毒从服务器获取注入后显示的数据

处理方案:

病毒注入需要向受感染app目录释放文件,可以监督验证自身app目录新增的文件来判断是否被注入可疑文件。

一、病毒的恶意行为

病毒通过ptrace方式注入、hook浏览器主页,收藏夹和搜索。重定向为病毒指定的网址。

被感染软件包名:

com.android.browser、

com.qihoo.browser、

com.ijinshan.browser_fast、

com.oupeng.browser

二、病毒行为详细描述

病毒母包root手机后释放此病毒到手机中,并给以root权限。此病毒向手机/system/lib中释放remeth.so和rinject注入工具,同时向受感染的软件注入rweb.jar包,软件受感染后主页、收藏夹和搜索将显示病毒指定的内容。

向系统/system/lib中释放注入工具

向受感染的软件注入rweb.jar文件

病毒从服务器获取注入后显示的数据

处理方案:

病毒注入需要向受感染app目录释放文件,可以监督验证自身app目录新增的文件来判断是否被注入可疑文件。

相关文章推荐

- 专伤浏览器、会“自杀”的***病毒样本简单分析

- 一个Linux病毒原型分析

- Unix/ELF文件格式及病毒分析

- 桌面和浏览器区域价值的分析

- QQ大盗病毒传播技术分析报告及防范(图)

- “求职信”病毒/蠕虫行为深入分析

- 通过对一个病毒源码的分析,了解VBS脚本语言的应用

- "新 CIH" 病毒的部分反汇编分析

- [06-26] 关于病毒Trojan.DL.Agent.alb的一点分析(第3版)

- 揭开病毒的奥秘 DLL的远程注入技术详解

- Unix/ELF文件格式及病毒分析

- Unix ELF文件格式及病毒分析

- 揭开病毒的奥秘 DLL的远程注入技术详解

- 手机“病毒”分析

- qq自动传文件病毒变种分析及手工查杀一例

- 一个简单的HTML病毒分析

- 瑞星发布“MSN骗子”病毒技术分析报告

- 一个用汇编写的引导区病毒例程,有时间可以分析一下,对各位学习汇编的朋友很有帮助!

- "中国黑客II"病毒分析 并手工查杀

- 一个简单的HTML病毒分析