20145324王嘉澜《网络对抗技术》网络欺诈技术防范

2017-04-25 22:02

274 查看

实践目标

本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法实践内容

①简单应用SET工具建立冒名网站②ettercap DNS spoof

③结合应用两种技术,用DNS spoof引导特定访问到冒名网站。

实验问答

•1、通常在什么场景下容易受到DNS spoof攻击同一个网络下,比如在公共场合连同一个wifi

•2、在日常生活工作中如何防范以上两攻击方法

对于冒名网站:检查下域名地址是否正确,安装防火墙,及时的检查漏洞并更新,复杂一点的密码然后定期更换

对于dns攻击:拒绝连接不信任公共wifi,并使用IP地址直接访问网站

实验总结

这次实验很简单,但是我依然是实验绝缘体,好好的做到最后就瘫了,我可以考虑换一台电脑了就是做dns的时候最好是开热点然后开两台虚拟机,这样你就会体验到飞一般的感觉

实践步骤

URL攻击

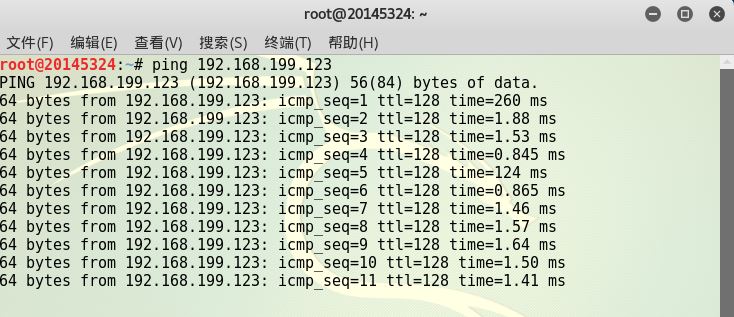

•ping通kali和靶机

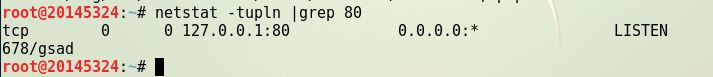

•输入命令,查看80端口是否被占用

被占用

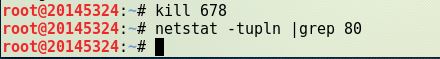

•输入命令杀死进程,查看端口占用情况

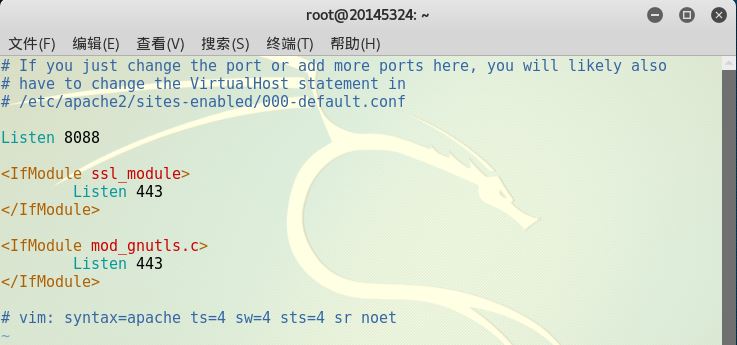

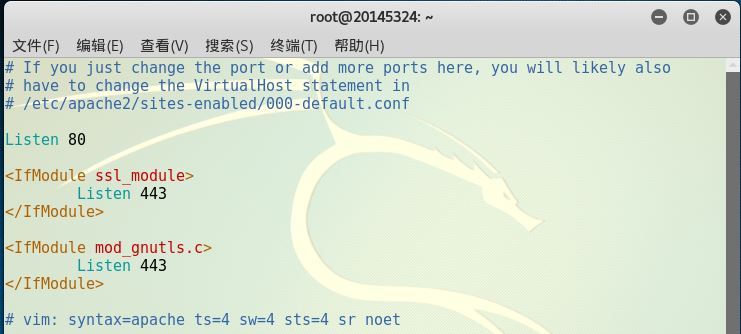

•查看apache的配置文件中的监听端口是否为80

不是

•修改为80端口

•输入命令打开apache2

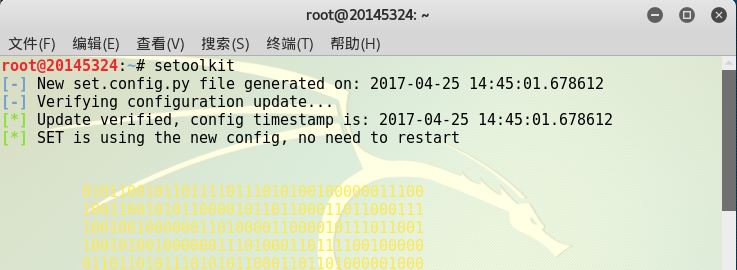

•打开一个新终端输入命令

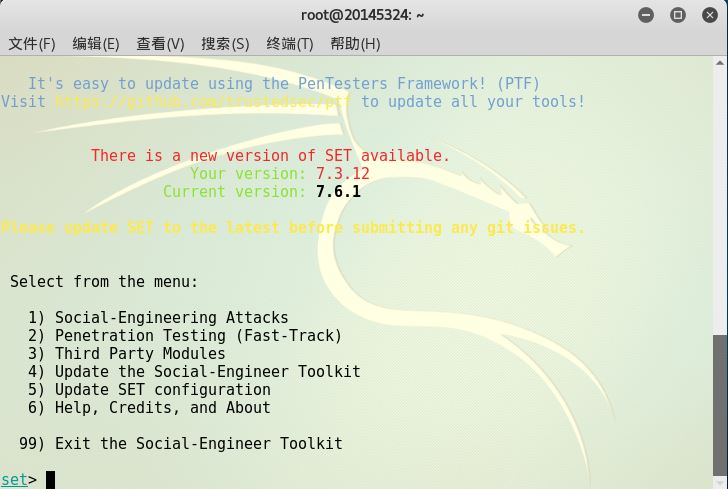

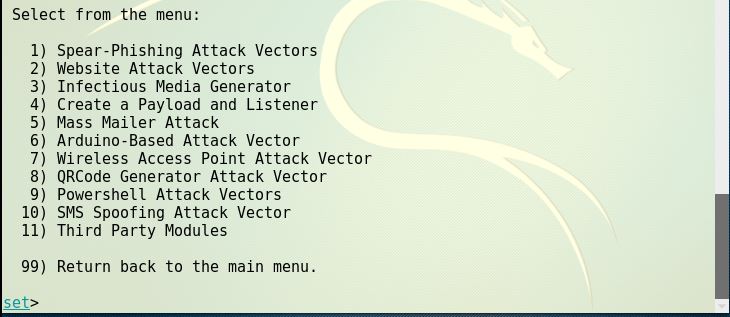

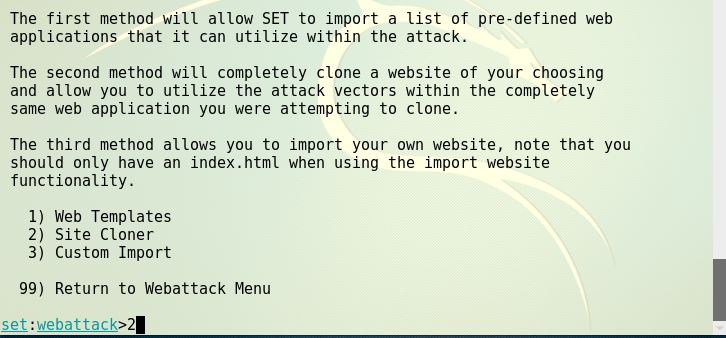

•选择1(社会工程学攻击)

•选择2(网页攻击)

•选择3(钓鱼网站攻击)

•选择2(克隆网站)

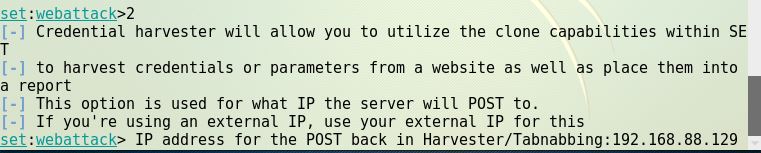

•输入kali的ip地址

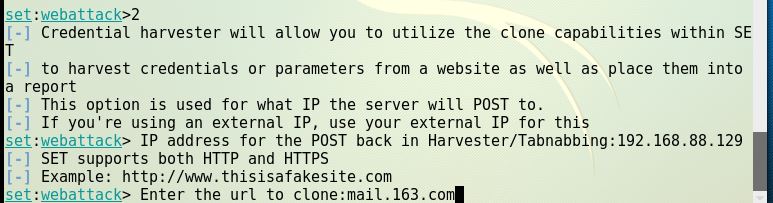

•输入需要克隆的网页,开启监听

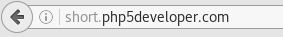

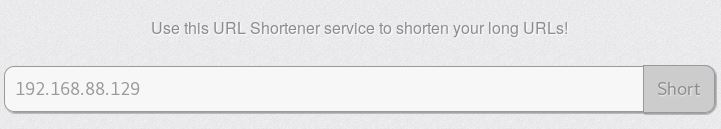

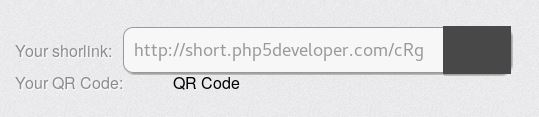

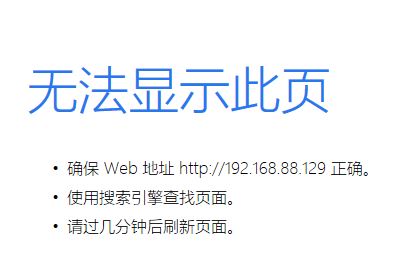

•登入:http://short.php5developer.com/,输入kali的ip点击short,得到伪装地址

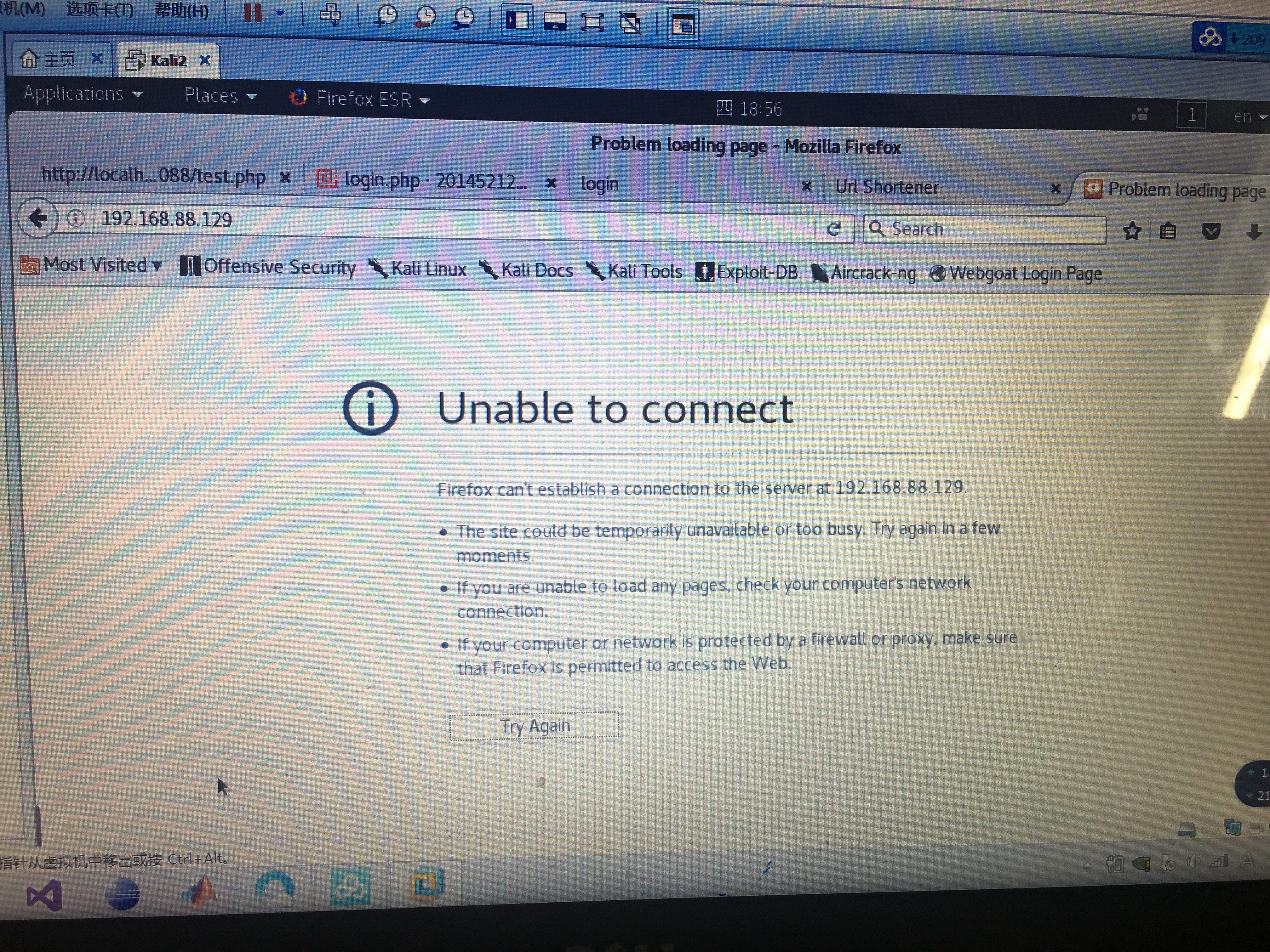

•在靶机中打开伪装地址

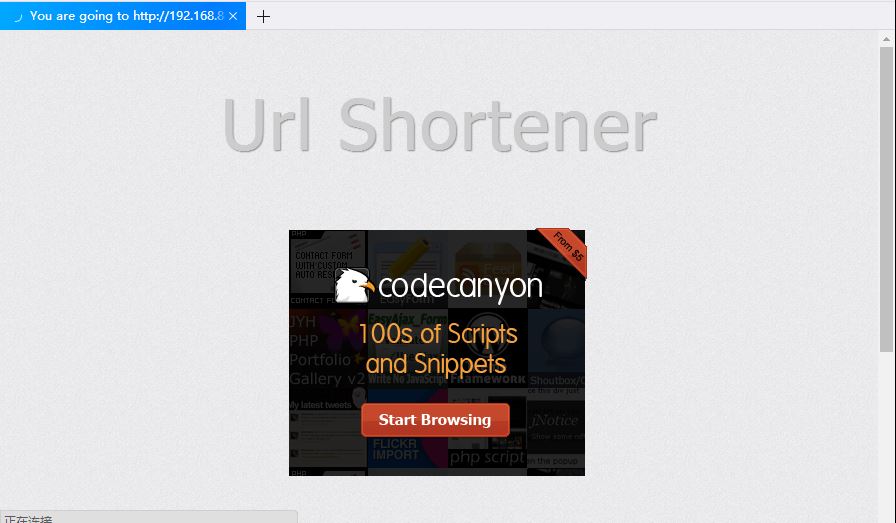

•然后我也不知道为什么不能跳转到163的登录界面,很尴尬

•然后我就在kali里面试了一下可以

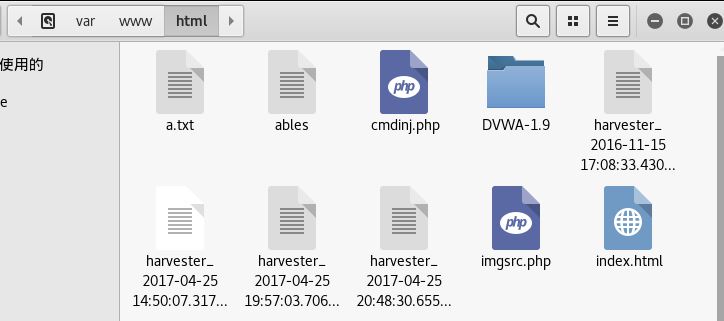

•在kali端的/var/www/html的文件夹下,自动生成的以攻击时间命名的文件

dns欺骗攻击

•ping通kali和靶机•输入命令将改kali网卡为混杂模式

•输入命令对ettercap的dns文件进行编辑

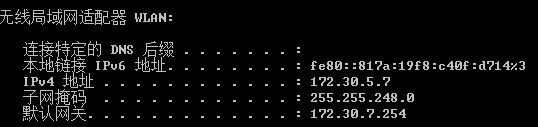

下面的ip地址有点乱因为做着做着我的电脑瘫痪了就换了台电脑

•查看本机ip和网卡地址

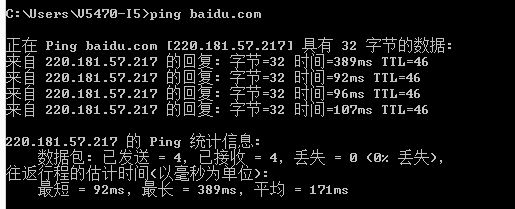

•查看百度的ip地址

•在kali中开始攻击,输入命令开启ettercap

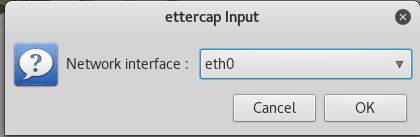

•在工具栏点击Sniff选择unified sniffing选择eth0点击ok

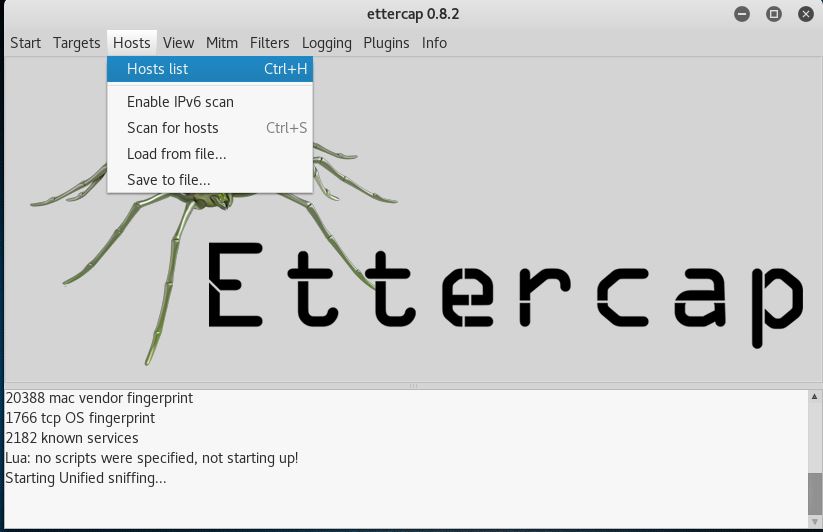

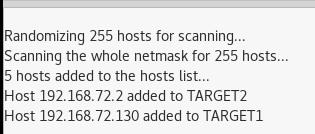

•在工具栏点击host选择扫描子网,查看存活主机

•被攻击机IP加入Target 1,kali所在网关IP加入Target 2

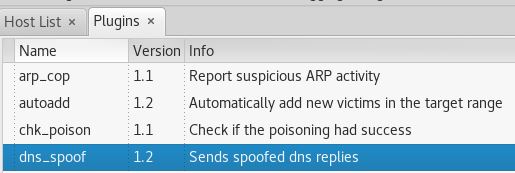

•添加dns欺骗插件

•点击start开始sniffing

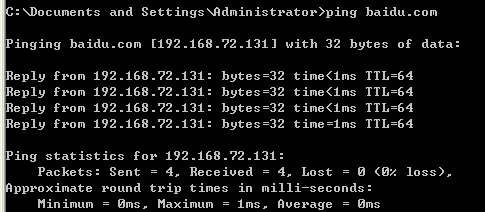

•在被攻击机的cmd中输入ping baidu.com,成功连接到kali

•打开kali的apache,登录百度,显示的是之前设置的网页

相关文章推荐

- 20145337《网络对抗技术》网络欺诈技术防范

- 20145314郑凯杰《网络对抗技术》实验7 网络欺诈技术防范

- 20145234黄斐《网络对抗技术》实验七,网络欺诈技术防范

- 20145221高其_网络欺诈技术防范

- 20145240《网络对抗》网络欺诈技术防范

- 20145324 王嘉澜《网络对抗技术》 免杀原理与实践

- 20145208 蔡野 《网络对抗》Exp7 网络欺诈技术防范

- EXP7 网络欺诈技术防范(修改版)

- 20145304 Exp7 网络欺诈技术防范

- 20145308 《网络对抗》 网络欺诈技术防范 学习总结

- 20145324王嘉澜 《网络对抗技术》 MAL_逆向与Bof基础

- 20145205《网络攻防》网络欺诈技术防范

- 20145203盖泽双 《网络对抗技术》实践七:网络欺诈技术防范

- 20145217《网络对抗》网络欺诈技术防范

- 20145324王嘉澜 《网络对抗技术》 后门原理与实践

- 20145201 李子璇 《网络对抗》网络欺诈技术防范

- 20145335郝昊《网络攻防》Exp7 网络欺诈技术防范

- 20145212 罗天晨 网络欺诈技术防范

- 20145238-荆玉茗 《网络对抗》-网络欺诈技术防范

- 《网络攻防》网络欺诈技术防范