《网络攻防》 恶意代码分析

2017-03-29 21:42

253 查看

20145224陈颢文 《网络攻防》恶意代码分析

基础问题回答

如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么。请设计下你想监控的操作有哪些,用什么方法来监控。

创建进程、修改注册列表、网络连接;可以使用任务管理器和抓包工具,但是这样太费时费力了,还是用计划任务吧;如果已经确定是某个程序或进程有问题,你有什么工具可以进一步得到它的哪些信息。

可以使用反汇编或者反编译工具查看他的代码,也可以让他在沙盘中运行看他的行为,或者上传到VirusTotal中扫面以下,看他的行为分析;

实验总结与体会

既然已经认识到杀软也不是那么的靠谱了,靠天靠地不如靠自己,自己设个计划任务监管自己的电脑吧,不过这个过滤条件一定要设置得精细,不然日志中的事件实在是太多了看不过来;实践过程记录

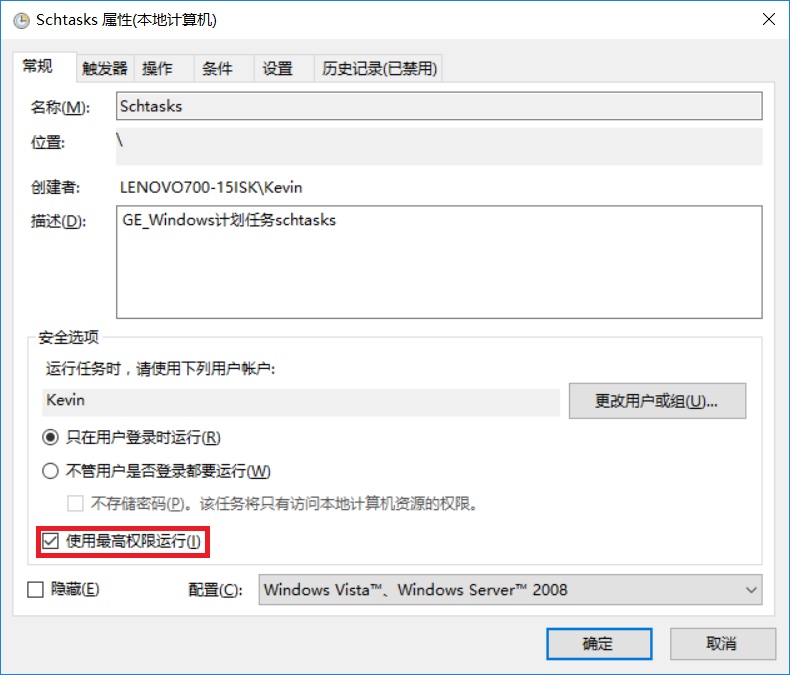

GE_Windows计划任务schtasks

在控制面板中打开任务计划程序,在右边“操作”窗口中点击

创建任务

输入任务名和描述,注意要勾选

使用最高权限运行

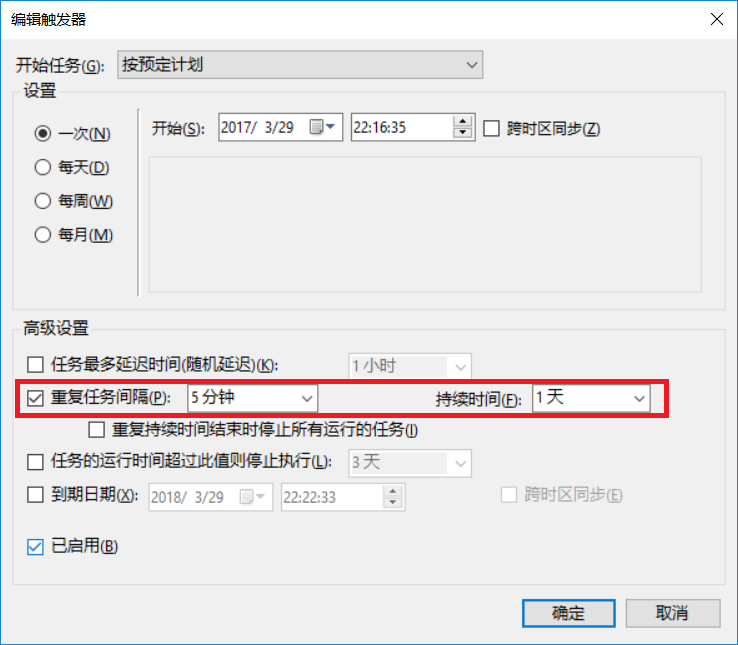

触发器选择5分钟一次:

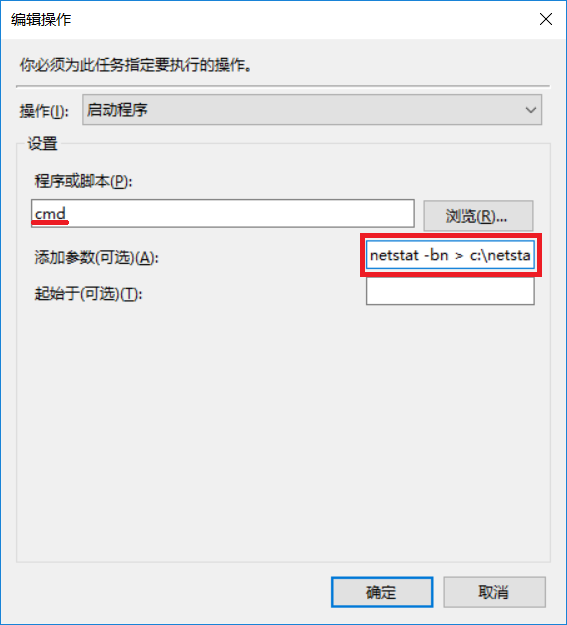

操作为

启动程序,

程序或脚本填“cmd /c netstat -bn > c:\netstatlog.txt”:

在C盘就可以看到

netstatlog.txt文件啦:

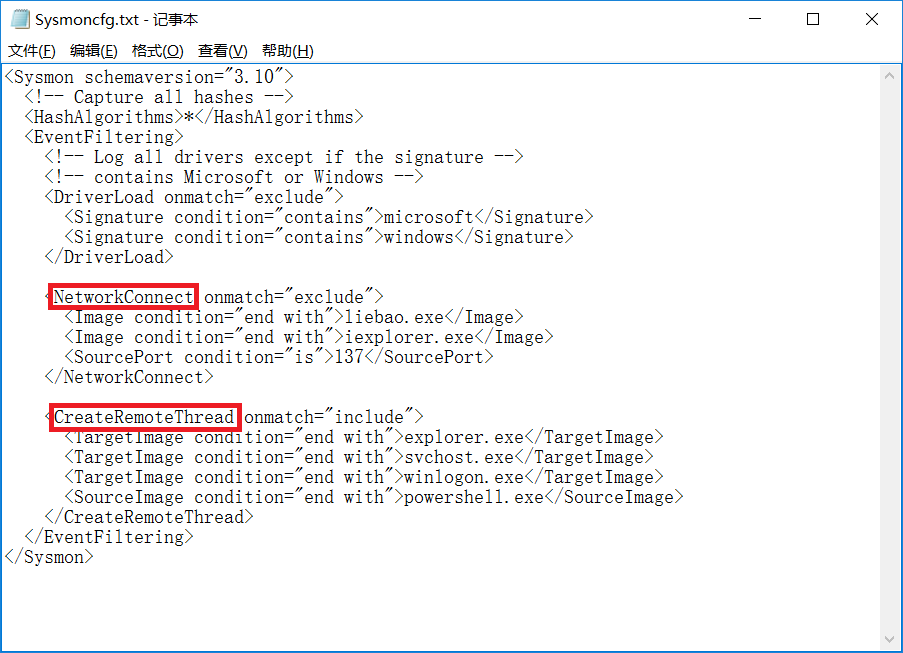

Sysmon

sysmon是

sysinternals套件中的一个工具,可以在老师的Git里去下载;

写好配置文件,我的建议是写的仔细一些,把常用的类似于浏览器、迅雷、输入法、各种播放器排除在外;

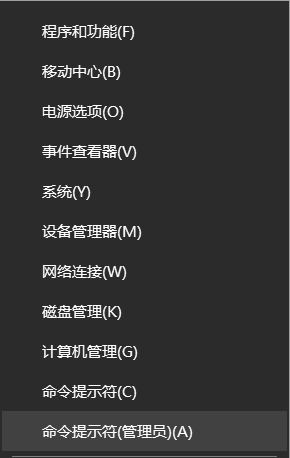

然后右键

选择

命令提示符(管理员),

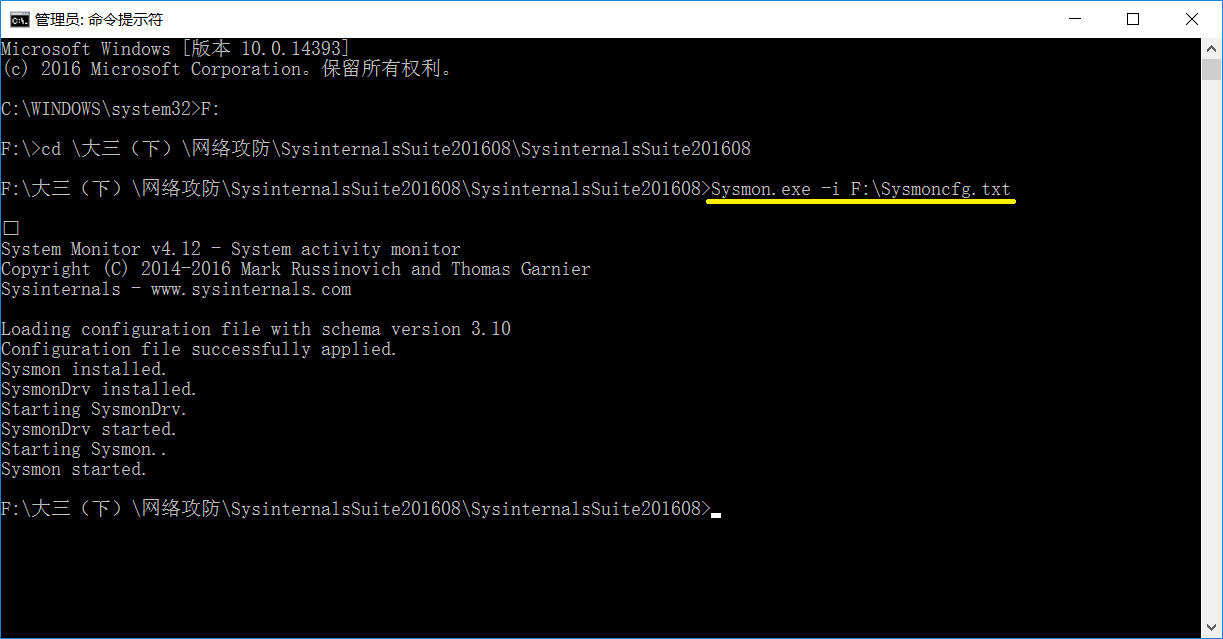

转到

sysinternals目录下,运行

sysmon.exe -i 配置文件所在路径;

这样

sysmon就配置好了,一天后等着收网就好啦!

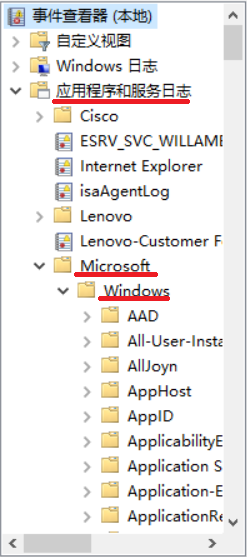

想找到

sysmon记录下来的文件,在"运行"窗口输入命令

eventvwr,

应用程序和服务日志->

Microsoft->

Windows->

Sysmon->

Operational

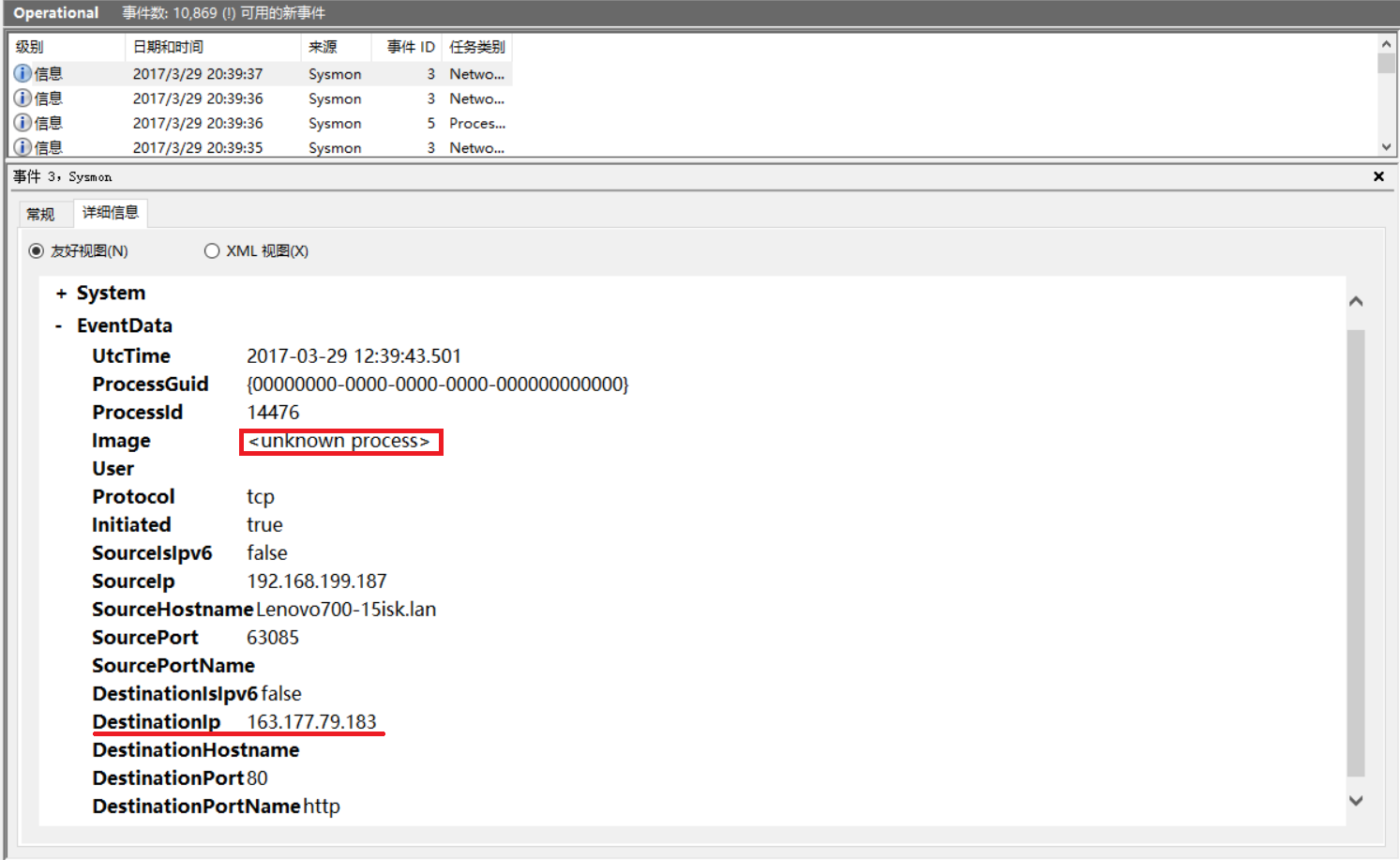

日志条目特别多,但我还是发现了异常项:

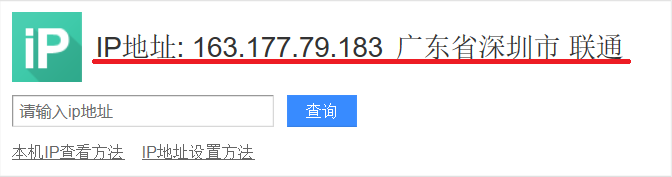

把目的IP百度了一下:

百度中也没有对这个地址的负面报道,自己看看不出个所以然来,就安慰自己是

sysmon漏记了相关信息了吧~

恶意代码的分析

首先是拿恶意代码送检,查看他的行为分析:

可以看到这个程序会

建立到一个指定的套接字链接,说明这个程序会自动的链接网络;它还删除注册列表,仔细看看,他删的还是

ErrorRrporting,哇塞,这就很可疑了,你不干坏事的话删这注册列表干嘛!

相关文章推荐

- 《网络攻防》实验四:恶意代码分析

- 20145339《网络攻防》恶意代码分析

- 20145309 《网络攻防》恶意代码分析

- 20145335郝昊《网络攻防》恶意代码分析

- 20145322 《网络攻防》恶意代码分析

- 20145330 《网络攻防》恶意代码分析

- 20145319 《网络攻防》恶意代码分析

- 恶意代码分析实战

- 网安--第七章 恶意代码分析与防治

- 恶意代码分析实战

- 恶意代码分析第一章

- 安卓恶意应用代码分析

- 反虚拟机沙箱恶意代码分析

- 恶意代码实战分析-第一章:静态分析基础

- 恶意代码分析相关工具大全以及恶意代码检测网站

- 恶意代码分析利器 – scdbg

- 基于windows PE文件的恶意代码分析;使用SystemInternal工具与内核调试器研究windows用户空间与内核空间

- 浅谈恶意代码的研究分析

- 安全专家浅谈恶意代码的研究分析(4)

- 恶意代码分析实战