linux下iptables详解

2017-02-18 12:45

197 查看

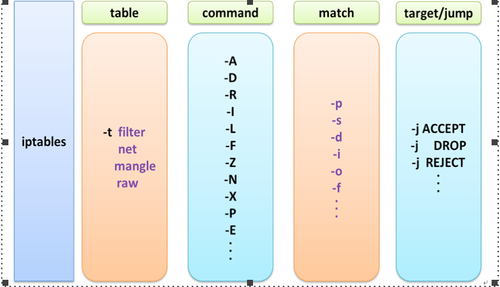

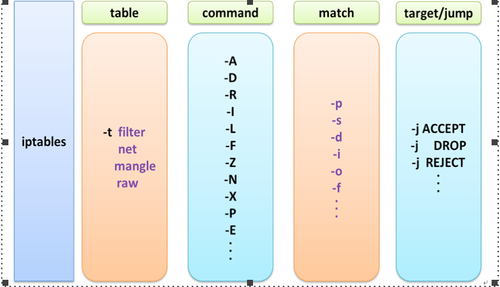

1 Linux下IPtables常用命令图解

2.命令:

-A 顺序添加,添加一条新规则 -I 插入,插入一条新规则 -I 后面加一数字表示插入到哪行 -R 修改, 删除一条新规则 -D 后面加一数字表示删除哪行 -D 删除,删除一条新规则 -D 后面加一数字表示删除哪行 -N 新建一个链 -X 删除一个自定义链,删除之前要保证次链是空的,而且没有被引用 -L 查看 @1.iptables -L -n 以数字的方式显示 @2. iptables -L -v显示详细信息 @3. iptables -L -x 显示精确信息 -E 重命名链 -F 清空链中的所有规则 -Z 清除链中使用的规则 -P 设置默认规则 2.匹配条件: 隐含匹配: -p tcp udp icmp --sport指定源端口 --dport指定目标端 -s 源地址 -d 目的地址 -i 数据包进入的网卡 -o 数据包出口的网卡 扩展匹配: -m state --state 匹配状态的 -m mutiport --source-port 端口匹配 ,指定一组端口 -m limit --limit 3/minute 每三分种一次 -m limit --limit-burst 5 只匹配5个数据包 -m string --string --algo bm|kmp --string"xxxx" 匹配字符串 -mtime--timestart 8:00 --timestop 12:00 表示从哪个时间到哪个时间段 -mtime--days 表示那天 -m mac --mac-sourcexx:xx:xx:xx:xx:xx 匹配源MAC地址 -m layer7 --l7proto qq 表示匹配腾讯qq的当然也支持很多协议,这个默认是没有的,需要我们给内核打补丁并重新编译内核及iptables才可以使用 -m layer7 这个显示扩展匹配 3.动作: -j DROP 直接丢掉 ACCEPT 允许通过 REJECT 丢掉,但是回复信息 LOG --log-prefix"说明信息,自己随便定义" ,记录日志 SNAT 源地址转换 DNAT 目标地址转换 REDIRECT 重定向 MASQUERAED 地址伪装 保存iptables规则 service iptables save # 重启iptables服务 service iptables stop service iptables start3 案例解析

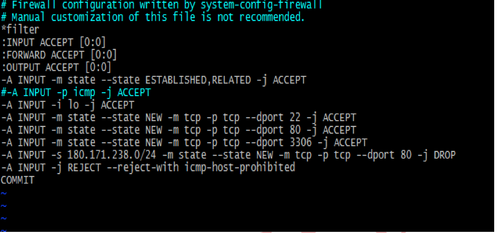

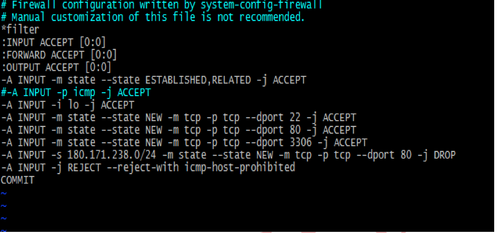

:INPUT ACCEPT [0:0]# 该规则表示INPUT表默认策略是ACCEP :FORWARD ACCEPT [0:0]# 该规则表示FORWARD表默认策略是ACCEPT :OUTPUT ACCEPT [0:0]# 该规则表示OUTPUT表默认策略是ACCEPT -A INPUT -m state –state ESTABLISHED,RELATED -j ACCEPT# 意思是允许进入的数据包只能是刚刚我发出去的数据包的回应,ESTABLISHED:已建立的链接状态。RELATED:该数据包与本机发出的数据包有关。 -A INPUT -p icmp -j ACCEPT -A INPUT -i lo -j ACCEPT# 意思就允许本地环回接口在INPUT表的所有数据通信,-i 参数是指定接口,接口是lo,lo就是Loopback(本地环回接口)-A INPUT -j REJECT –reject-withicmp-host-prohibited -A FORWARD -j REJECT –reject-with icmp-host-prohibited # 这两条的意思是在INPUT表和FORWARD表中拒绝所有其他不符合上述任何一条规则的数据包。并且发送一条host prohibited的消息给被拒绝的主机。 下面来介绍一下,我添加的每个参数是什么意思,跟我没讲得允许22端口的一样 -A INPUT -m state –state NEW -m tcp -p tcp –dport 22 -j ACCEPT -A 最后添加一条规则 -j 后面接动作,主要的动作有接受(ACCEPT)、丢弃(DROP)、拒绝(REJECT)及记录(LOG) –dport 限制目标的端口号码。 -p 协定:设定此规则适用于哪种封包格式主要的封包格式有: tcp, udp, icmp 及 all 。 -m state –state 模糊匹配一个状态, NEW 用户发起一个全新的请求 ESTABLISHED 对一个全新的请求进行回应 RELATED 两个完整连接之间4 转发

下面是把8001 转换为80 iptables -t nat -A PREROUTING -p tcp --dport 80 -j REDIRECT --to-ports 8001

WEB服务器,开启80端口. [root@localhost ~]# iptables -A INPUT -p tcp --dport 80-j ACCEPT 邮件服务器,开启25,110端口. [root@localhost ~]# iptables -A INPUT -p tcp --dport 110-j ACCEPT [root@localhost ~]# iptables -A INPUT -p tcp --dport 25 -j ACCEPT FTP服务器,开启21端口 [root@localhost ~]# iptables -A INPUT -p tcp --dport 21-j ACCEPT [root@localhost ~]# iptables -A INPUT -p tcp --dport 20-j ACCEPT DNS服务器,开启53端口 [root@localhost ~]# iptables -A INPUT -p tcp --dport 53-j ACCEPT 允许icmp包通过,也就是允许ping, [root@localhost ~]# iptables -A OUTPUT -p icmp -j ACCEPT(OUTPUT设置成DROP的话) [root@localhost ~]# iptables -A INPUT -p icmp -j ACCEPT (INPUT设置成DROP的话) 将本机的8080端口转发至其他主机,主机IP:192.168.1.12,目标主机IP和端口:192.168.1.13:8088,规则如下; iptables -t nat -A PREROUTING -p tcp -m tcp --dport 8080-j DNAT --to-destination 192.168.1.13:8088 iptables -t nat -A POSTROUTING -p tcp -m tcp --dport 8088-j SNAT --to-source 192.168.1.12 echo 1 > /proc/sys/net/ipv4/ip_forward 同时开启iptables forward转发功能。

相关文章推荐

- linux下IPTABLES配置详解

- [转]linux下IPTABLES配置详解

- Linux操作系统下IPTables配置方法详解 (1)

- Linux下的iptables详解及配置

- linux下IPTABLES配置详解

- Linux操作系统下IPTables配置方法详解

- linux下IPTABLES配置详解

- Linux防火墙iptables学习笔记(三)iptables命令详解和举例

- linux下防火墙iptables用法规则详解

- linux下IPTABLES配置详解

- linux下IPTABLES配置详解 修订

- linux下IPTABLES配置详解

- linux下iptables配置详解-zt

- 转 linux下IPTABLES配置详解

- linux下IPTABLES配置详解

- Linux操作系统下IPTables配置方法详解

- linux下IPTABLES配置详解

- linux下IPTABLES配置详解

- 运维——Linux防火墙iptables语法详解