针对NETFLIX的新型钓鱼攻击的精妙之处

2017-01-19 21:53

459 查看

最近,火眼(FireEye)实验室发现了针对Netflix(一家在世界多国提供网络视频点播的公司)的一种新型网络钓鱼攻击,该攻击旨在窃取用户的信用卡数据和其他个人信息。

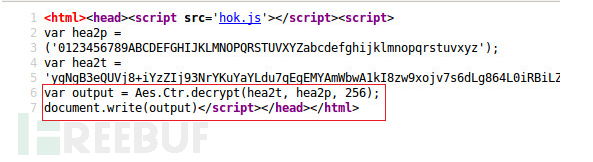

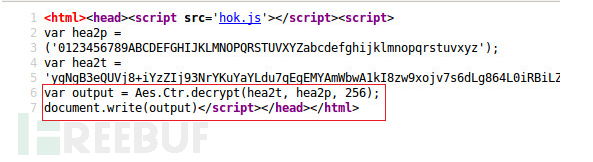

2. 客户端HTML代码通过AES加密进行混淆,以逃避基于文本的检测。

3. 如果用户IP地址的DNS解析到谷歌或PhishTank(反钓鱼网站)之类的公司,则不向该用户显示钓鱼网页。

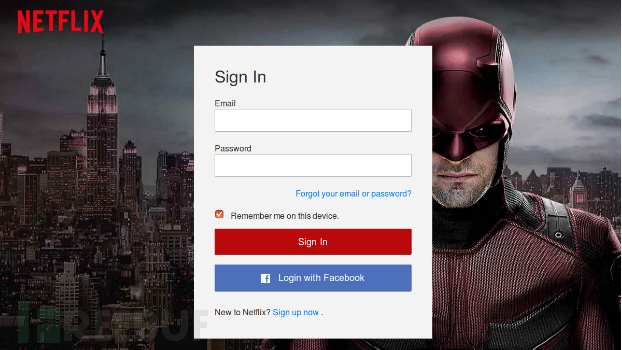

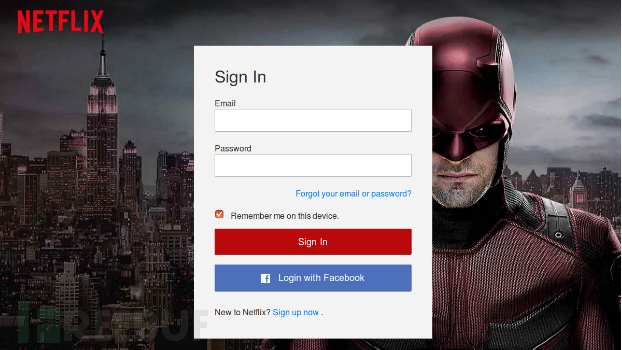

图1:模仿Netflix网站的虚假登录页面

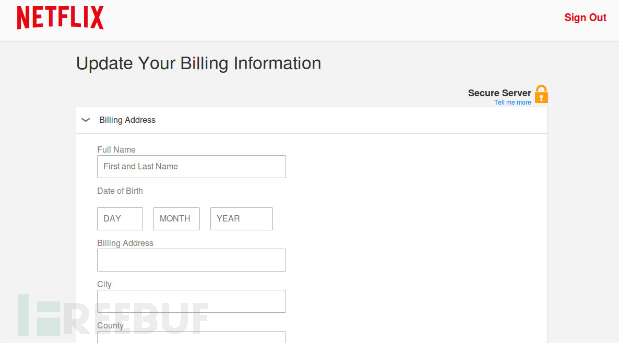

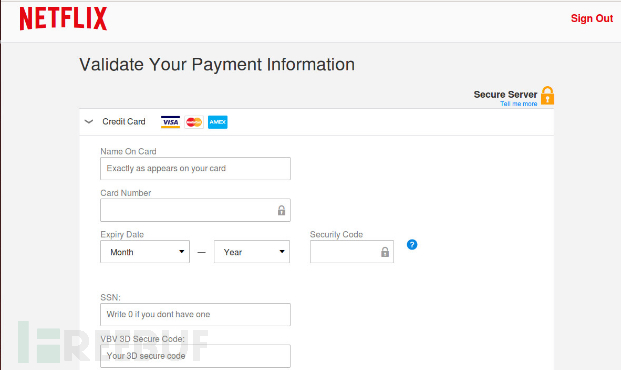

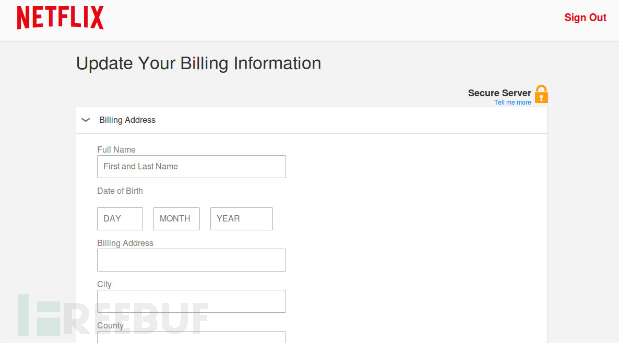

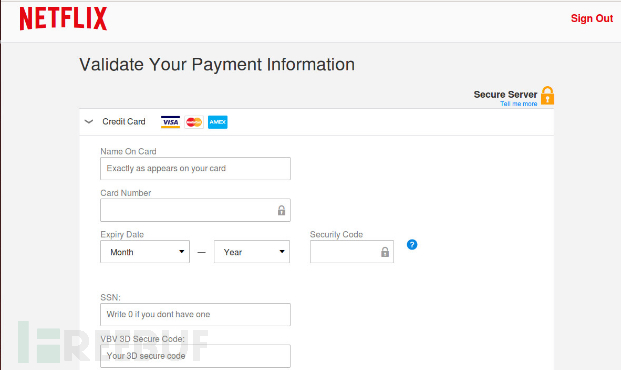

受害者在提交其凭证后被定向到要求提供额外会员详细信息(图2)和支付信息(图3)的网页。这些网页也是模仿真正的Netflix网页,看起来是合法的。用户输入其信息后即被带到合法的Netflix主页。

图2:要求用户更新其个人详细信息的虚假网页

图3:用于窃取信用卡信息的Netflix钓鱼网页

图4:使用AES加密的客户端代码混淆

图5:用于在服务器端加密的PHP代码

图6:用于在客户端解密的JavaScript代码

另一种技术是基于主机的逃避,如图7所示。将“phishtank”和“谷歌”等组织的主机名列入了黑名单,将客户端的主机名与列入黑名单的主机名进行比较。如果与黑名单匹配,则呈现“404未找到”错误页面。

图7:用于将已知主机列入黑名单的服务器端代码

与大多数网络钓鱼攻击相同,该攻击使用PHP邮件实用工具向攻击者发送窃取的凭证。使用此技术的优势是,攻击者可以在多个网站上托管他们的钓鱼工具包,但可以从一个电子邮件帐户获取所窃取的凭证和其他信息。这使攻击者能扩大攻击范围。

图8:使用mail()函数将窃取的信息发送到电子邮件地址

如何保护Netflix 账户

1. 设定Netflix专用密码并定期更改

2. 留意可能的钓鱼攻击

3. 保持自己的电脑的安全

4. 报告欺骗或可疑活动

5. 退出不使用的设备

6. 向Netflix报告安全缺陷

有关保护Netflix 账户的更多详细信息请参见:https://help.netflix.com/en/node/13243

*本文作者:华为未然实验室,参考来源:fireeye,转载请注明来自Freebuf.COM

华为未然实验室1篇文章等级:1级

|

|

上一篇:绕过网站安全狗拦截,上传Webshell技巧总结(附免杀PHP一句话)

下一篇:看我如何利用漏洞窃取麦当劳网站注册用户密码

发表评论

fake 2017-01-18

回复

1楼

这种攻击方法不新

亮了(0)

Lynn 2017-01-18

回复

2楼

不错的分享,3q~~

亮了(1)

hkt

(2级) 403-Forbidden

2017-01-19 回复

@ Lynn

你是我认识的那个清水河畔的小林子吗

亮了(0)

florence

(2级)

2017-01-19 回复

@ hkt 同河畔。那我们是校友了?

该新型攻击的精妙之处在于攻击者采用的逃避技术:

1. 钓鱼网页托管在合法但被攻破的Web服务器上。2. 客户端HTML代码通过AES加密进行混淆,以逃避基于文本的检测。

3. 如果用户IP地址的DNS解析到谷歌或PhishTank(反钓鱼网站)之类的公司,则不向该用户显示钓鱼网页。

攻击流

攻击者先发送电子邮件通知,要求用户更新其Netflix会员详细信息。电子邮件正文中的网络钓鱼链接将收件人定向到模仿Netflix登录页面的页面,如图1所示。

图1:模仿Netflix网站的虚假登录页面

受害者在提交其凭证后被定向到要求提供额外会员详细信息(图2)和支付信息(图3)的网页。这些网页也是模仿真正的Netflix网页,看起来是合法的。用户输入其信息后即被带到合法的Netflix主页。

图2:要求用户更新其个人详细信息的虚假网页

图3:用于窃取信用卡信息的Netflix钓鱼网页

技术细节

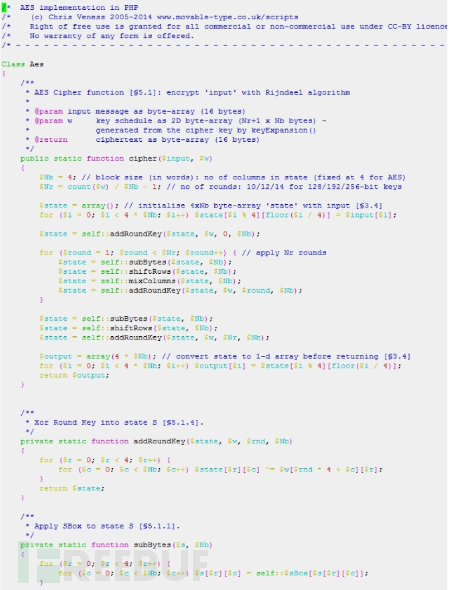

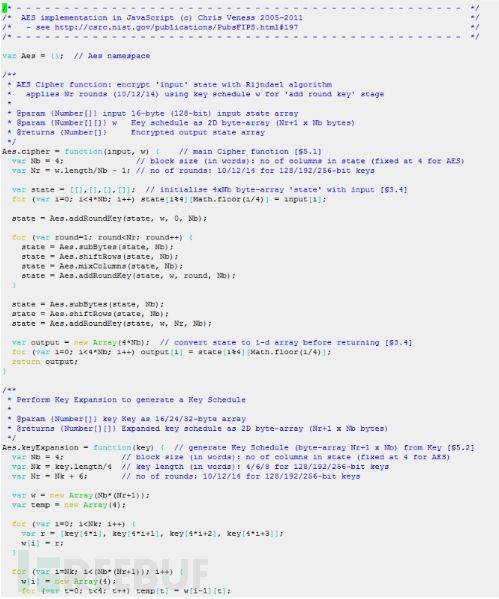

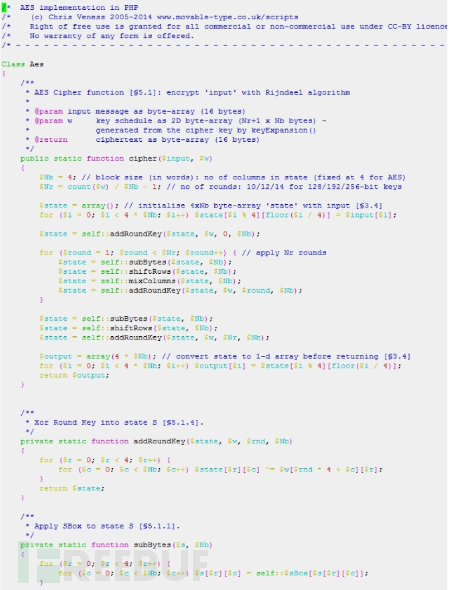

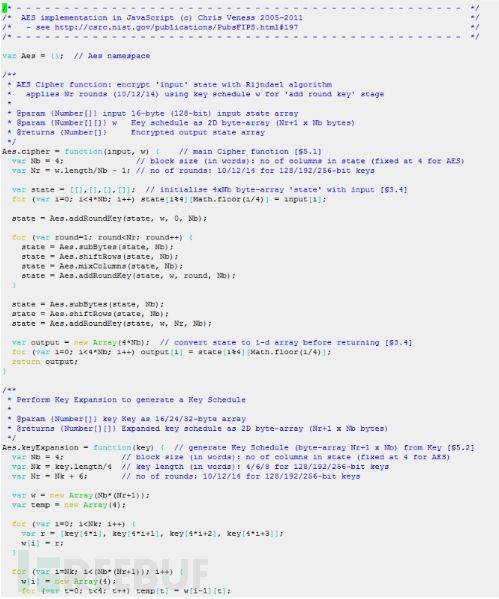

网络钓鱼工具包使用多种技术来规避网络钓鱼过滤器。其中一种技术是使用AES加密来编码在客户端呈现的内容,如图4所示。使用这种技术的目的是代码混淆,这有助于逃避基于文本的检测。通过混淆网页,攻击者试图欺骗基于文本的分类器,并阻止其检查网页内容。该技术使用两个文件,一个PHP文件和一个JavaScript文件——具有用于加密和解密输入字符串的函数。PHP文件用于在服务器端加密网页,如图5所示。在客户端,加密的内容使用JavaScript文件中定义的函数来解密,如图6所示。最后,使用“document.write”函数呈现网页。

图4:使用AES加密的客户端代码混淆

图5:用于在服务器端加密的PHP代码

图6:用于在客户端解密的JavaScript代码

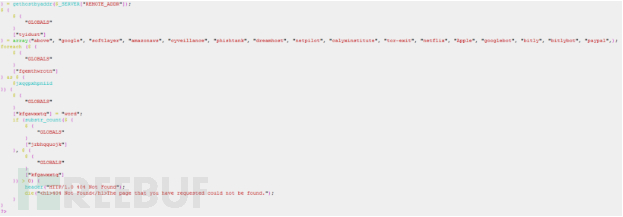

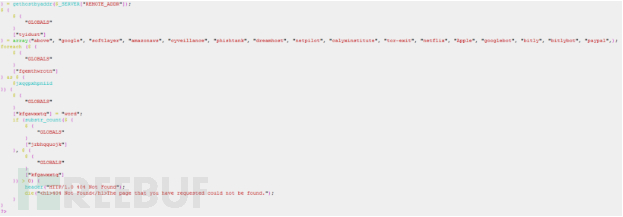

另一种技术是基于主机的逃避,如图7所示。将“phishtank”和“谷歌”等组织的主机名列入了黑名单,将客户端的主机名与列入黑名单的主机名进行比较。如果与黑名单匹配,则呈现“404未找到”错误页面。

图7:用于将已知主机列入黑名单的服务器端代码

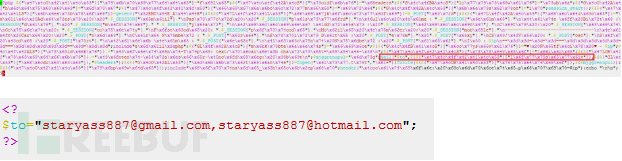

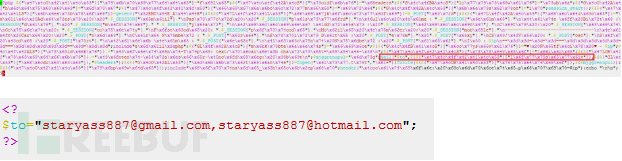

与大多数网络钓鱼攻击相同,该攻击使用PHP邮件实用工具向攻击者发送窃取的凭证。使用此技术的优势是,攻击者可以在多个网站上托管他们的钓鱼工具包,但可以从一个电子邮件帐户获取所窃取的凭证和其他信息。这使攻击者能扩大攻击范围。

图8:使用mail()函数将窃取的信息发送到电子邮件地址

如何保护Netflix 账户

1. 设定Netflix专用密码并定期更改

2. 留意可能的钓鱼攻击

3. 保持自己的电脑的安全

4. 报告欺骗或可疑活动

5. 退出不使用的设备

6. 向Netflix报告安全缺陷

有关保护Netflix 账户的更多详细信息请参见:https://help.netflix.com/en/node/13243

*本文作者:华为未然实验室,参考来源:fireeye,转载请注明来自Freebuf.COM

华为未然实验室1篇文章等级:1级

|

|

上一篇:绕过网站安全狗拦截,上传Webshell技巧总结(附免杀PHP一句话)

下一篇:看我如何利用漏洞窃取麦当劳网站注册用户密码

发表评论

已有 4 条评论

fake 2017-01-18

回复

1楼

这种攻击方法不新

亮了(0)

Lynn 2017-01-18

回复

2楼

不错的分享,3q~~

亮了(1)

hkt

(2级) 403-Forbidden

2017-01-19 回复

@ Lynn

你是我认识的那个清水河畔的小林子吗

亮了(0)

florence

(2级)

2017-01-19 回复

@ hkt 同河畔。那我们是校友了?

相关文章推荐

- 数据结构-java实现(1)

- CSDN-markdown编辑器使用说明

- Java集合框架源码剖析:LinkedHashSet 和 LinkedHashMap

- bzoj 3217 - ALOEXT

- 怎样给Win7系统设置一个默认的浏览器

- 服务 Service 启动方式【基础】

- 剑指offer-面试题29-数组中出现次数超过一半的数字

- 安装maven

- 一维码ITF 25简介及其解码实现(zxing-cpp)

- 452. Minimum Number of Arrows to Burst Balloons**

- Python轻松入门-01Python的安装

- 支持优先队列操作的TreeSet

- [leetcode]377. Combination Sum IV

- 分支界限法 旅行商问题

- [牛客网]二叉树的镜像

- 一维码ITF 25简介及其解码实现(zxing-cpp)

- [BZOJ3530][Sdoi2014]数数(AC自动机+数位dp)

- 用Maven创建一个Web项目

- Java Lambda表达式初探

- thinkphp 检测上传的图片中是否含有木马脚本