lqc_基于IP地址,端口的访问控制

2016-11-19 14:46

239 查看

基于IP地址,端口的访问控制

实验环境:

某公司的web服务器,网关服务器均采用centos6.5操作系统,为了加强网络访问的安全性,要求管理员熟悉iptables防火墙规则的编写,以便指定有效、可行的主机防护策略。

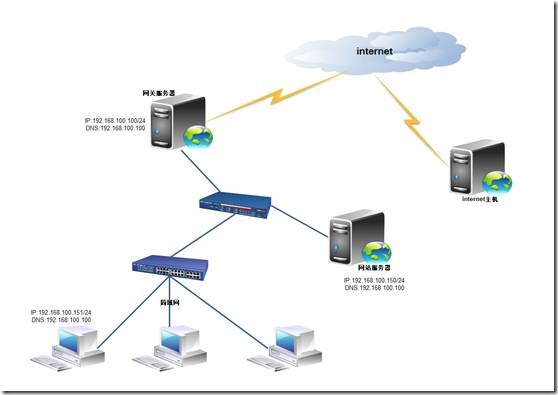

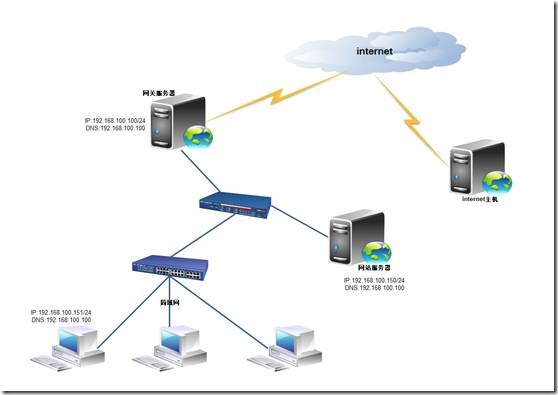

拓扑:

需求描述:

? 一、为网站服务器编写入站规则

1)允许接收响应本地ping测试请求的各种ICMP数据包

2)允许访问本机中位于80端口的web服务,禁止访问其他端口的TCP请求

3)允许发往本机以建立连接或与已有连接相关的各种TCP数据包

4)禁止其他任何形式的入站访问数据

? 二、为网关服务器编写转发规则

1)允许局域网中的主机访问internet中的web、ftp、dns、邮件服务

2)禁止局域网中的主机访问web.qq.com、w.qq.com、im.qq.com等网站,以防止通过webQQ的方式进行在线聊天

实验步骤

1. 为网站服务器编写入站规则

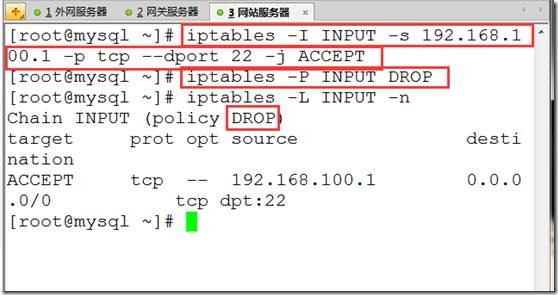

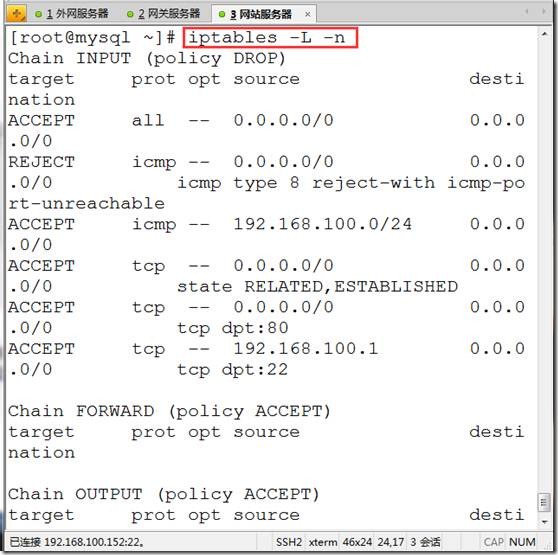

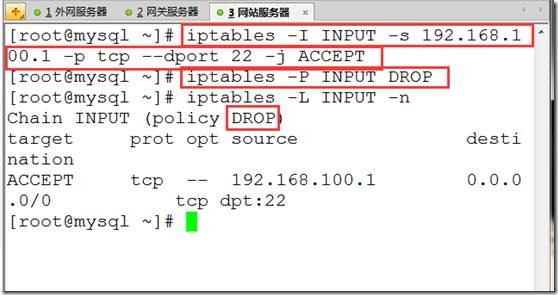

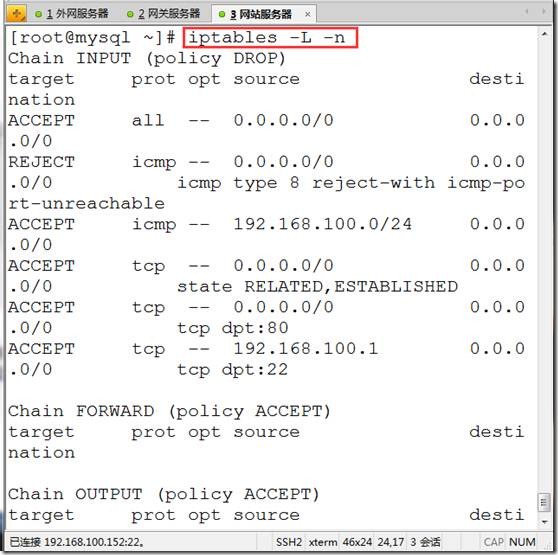

1)本例中所有规则均在filter表的INPUT链内添加,默认策略设置为DROP

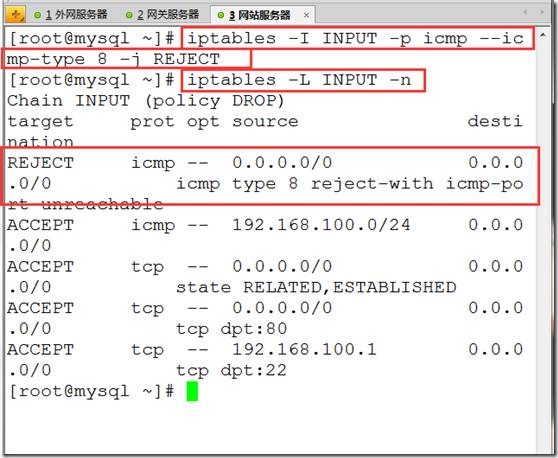

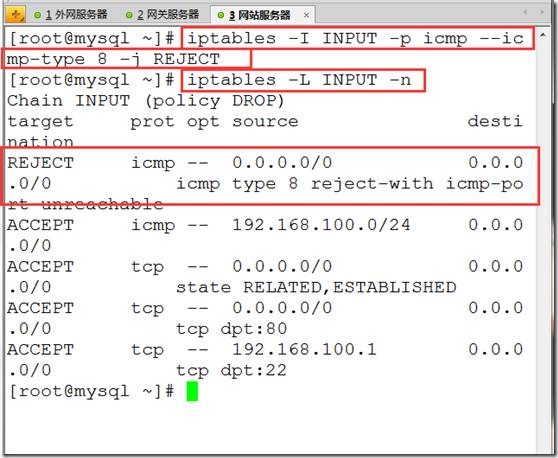

2)使用“-p icmp !--icmp-type8”的条件匹配非ICMP请求的数据包

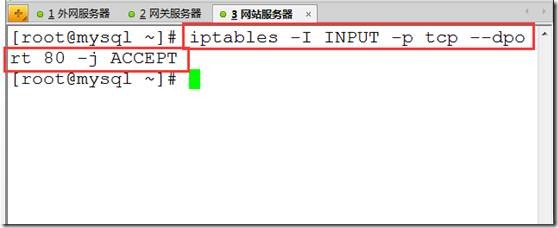

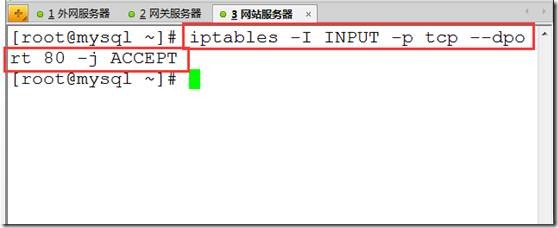

3)使用“-p tcp --dport 80”的条件匹配对TCP80端口的访问

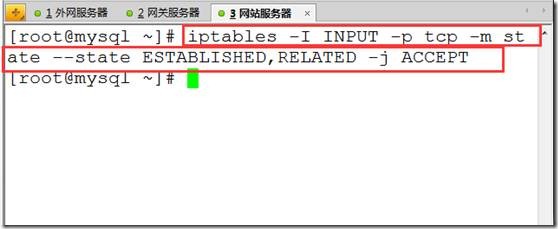

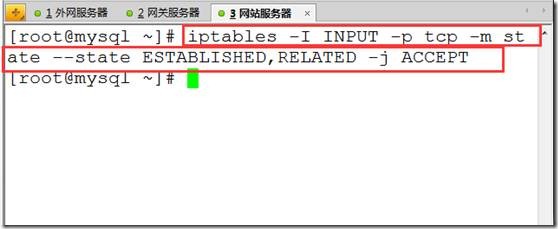

4)使用”-p tcp -m state --state ESTABLISHED,RELATED“ 匹配TCP响应数据包

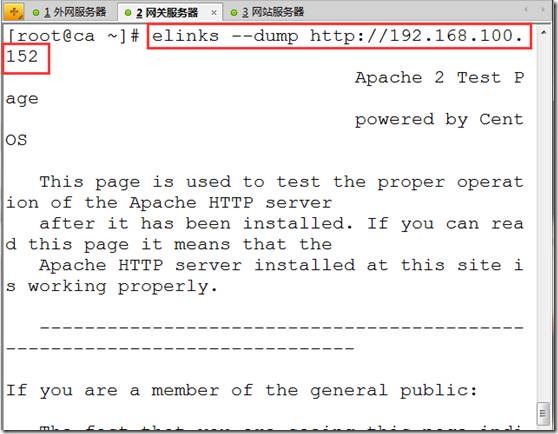

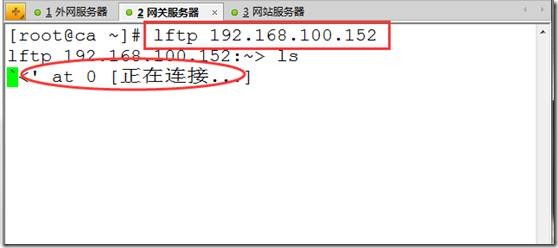

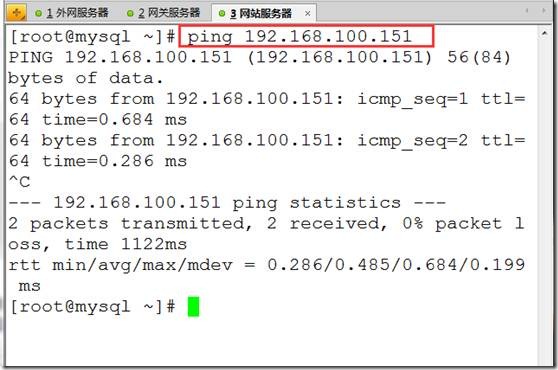

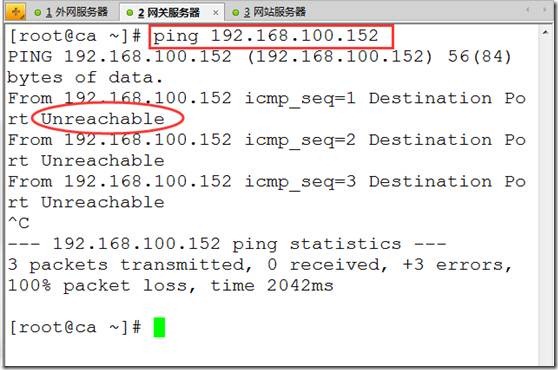

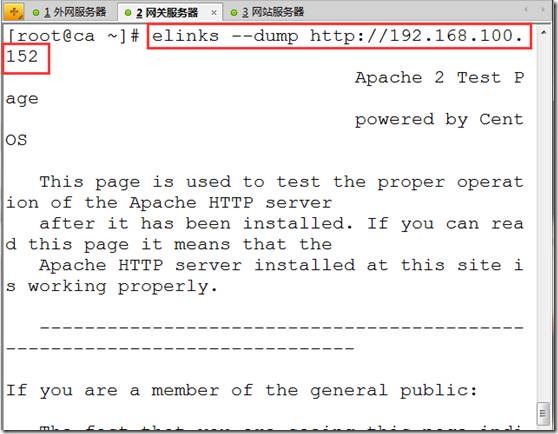

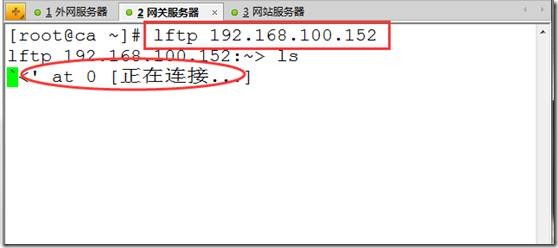

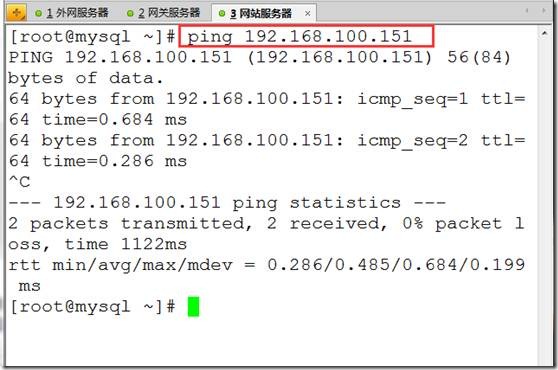

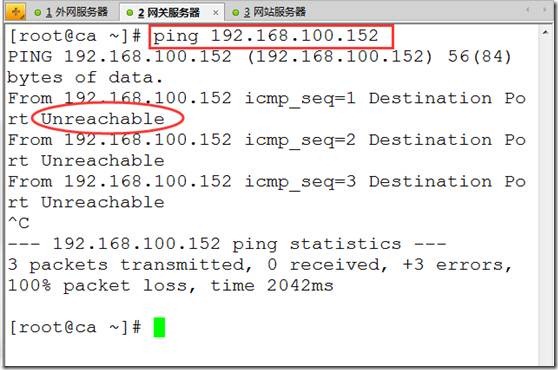

5)测试入站控制效果,从其他主机可以访问本机中的web服务,但不能访问其他任何服务(如FTP、DNS);从本机可以ping通其他主机,但其他主机无法凭通本机

2. 为网关服务器编写转发规则

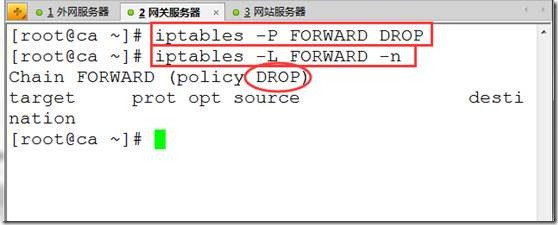

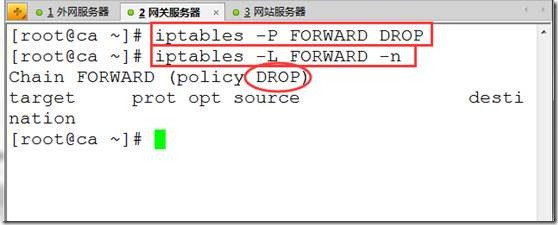

1)本例中所有规则均在filter表的FORWARD链内添加,默认策略设置为DROP

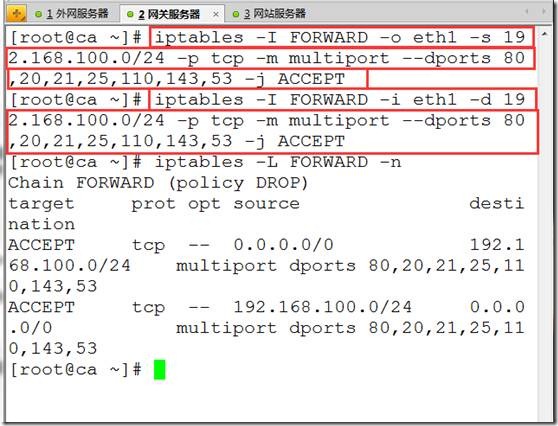

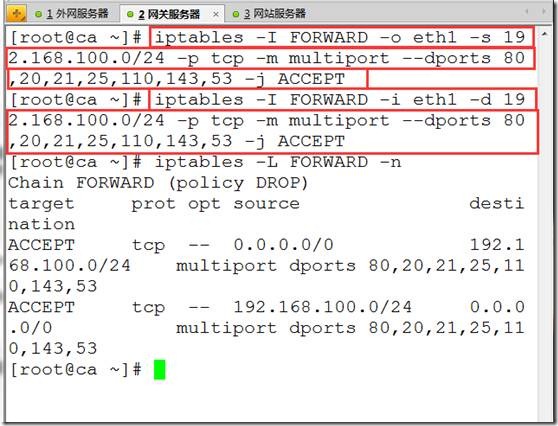

2)针对TCP协议的80、20、21、25、110、143端口,以及UDP协议的53端口,分别为从局域网访问internet,从internet响应局域网请求的过程编写转发规则

3)执行DNS查询,获知站点web.qq.com、w.qq.com、im.qq.com当前所用的IP地址包括:112.90.141.88、112.90.141.163、112.90.141.164、58.251.149.159、58.251.60.202、123.138.238.100、123.138.238.101,然后依次针对这些IP地址编写转发规则,禁止到TCP协议的80、443端口的访问

4)测试转发控制效果,从局域网中的主机无法访问internet中的web.qq.com等被封站点,但能够访问其他web站点,也能够访问DNS,FTP等网络服务

总结:

实验环境:

某公司的web服务器,网关服务器均采用centos6.5操作系统,为了加强网络访问的安全性,要求管理员熟悉iptables防火墙规则的编写,以便指定有效、可行的主机防护策略。

拓扑:

需求描述:

? 一、为网站服务器编写入站规则

1)允许接收响应本地ping测试请求的各种ICMP数据包

2)允许访问本机中位于80端口的web服务,禁止访问其他端口的TCP请求

3)允许发往本机以建立连接或与已有连接相关的各种TCP数据包

4)禁止其他任何形式的入站访问数据

? 二、为网关服务器编写转发规则

1)允许局域网中的主机访问internet中的web、ftp、dns、邮件服务

2)禁止局域网中的主机访问web.qq.com、w.qq.com、im.qq.com等网站,以防止通过webQQ的方式进行在线聊天

实验步骤

1. 为网站服务器编写入站规则

1)本例中所有规则均在filter表的INPUT链内添加,默认策略设置为DROP

2)使用“-p icmp !--icmp-type8”的条件匹配非ICMP请求的数据包

3)使用“-p tcp --dport 80”的条件匹配对TCP80端口的访问

4)使用”-p tcp -m state --state ESTABLISHED,RELATED“ 匹配TCP响应数据包

5)测试入站控制效果,从其他主机可以访问本机中的web服务,但不能访问其他任何服务(如FTP、DNS);从本机可以ping通其他主机,但其他主机无法凭通本机

2. 为网关服务器编写转发规则

1)本例中所有规则均在filter表的FORWARD链内添加,默认策略设置为DROP

2)针对TCP协议的80、20、21、25、110、143端口,以及UDP协议的53端口,分别为从局域网访问internet,从internet响应局域网请求的过程编写转发规则

3)执行DNS查询,获知站点web.qq.com、w.qq.com、im.qq.com当前所用的IP地址包括:112.90.141.88、112.90.141.163、112.90.141.164、58.251.149.159、58.251.60.202、123.138.238.100、123.138.238.101,然后依次针对这些IP地址编写转发规则,禁止到TCP协议的80、443端口的访问

4)测试转发控制效果,从局域网中的主机无法访问internet中的web.qq.com等被封站点,但能够访问其他web站点,也能够访问DNS,FTP等网络服务

总结:

相关文章推荐

- iptables基于IP地址,端口的访问控制

- IPTABLES基于IP地址、端口的访问控制

- 基于端口的访问控制协议802.1X

- 构建httpd网站服务器(二) -- httpd服务的访问控制和基于域名、IP、端口的虚拟主机

- 端口内基于MAC地址过滤的ACL访问控制

- apache使用.htaccess进行基于IP地址的访问控制

- 交换网络安全防范系列五之802.1x-基于端口的网络访问控制技术

- 基于角色管理的系统访问控制

- 基于角色、标记及BLP模型的多级访问控制-B/S架构OA系统应用

- 基于时间的访问控制列表

- 使用 Authorization Manager 对多层应用程序进行基于角色的访问控制

- 基于角色访问控制(RBAC)的自定义权限管理系统

- 基于角色管理的系统访问控制

- 基于角色管理的系统访问控制

- 基于角色访问控制的UML表示

- 基于角色访问控制的UML表示

- 利用 AOP 实现 .NET 上完整的基于角色的访问控制(RBAC)模型

- 基于角色的访问控制设计文档_基本结构

- 基于路由策略的IP地址控制

- 基于角色管理的系统访问控制