XSS 复合编码 续

2016-08-29 18:19

246 查看

对上文 【web安全】第二弹:XSS攻防中的复合编码问题 的一些补充,思路来源于:http://escape.alf.nu/3/

html解码的问题:

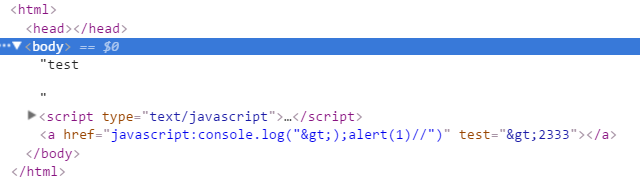

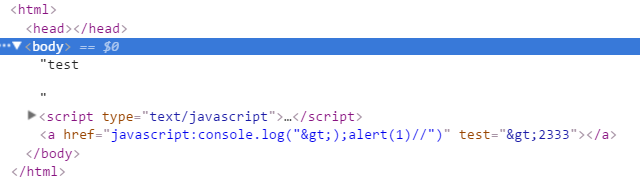

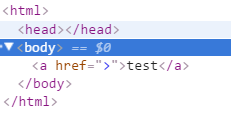

通过appendChild添加的节点,不会被HTML解码,示例代码如下:

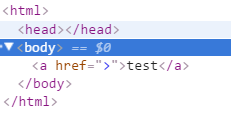

只有通过innerHTML插入页面的代码才会被HTML解析。

解析后为:

URL解码的问题:

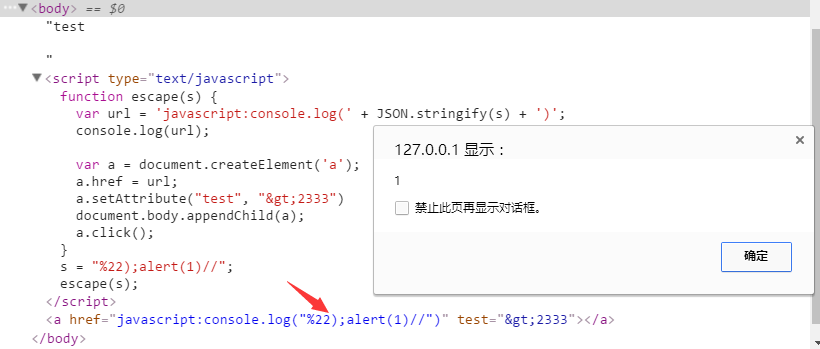

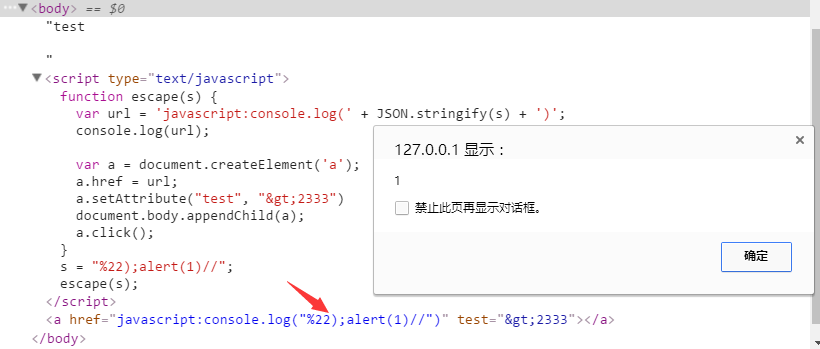

URL解码发生在点击链接的时候。示例如下:

在触发点击事件的时候,先进行URL解码,发现javascript伪协议之后,对内容进行JS解析执行。

html解码的问题:

通过appendChild添加的节点,不会被HTML解码,示例代码如下:

<body>test</body>

<script type="text/javascript">

function escape(s) {

var url = 'javascript:console.log(' + JSON.stringify(s) + ')';

console.log(url);

var a = document.createElement('a');

a.href = url;

a.setAttribute("test", ">2333")

document.body.appendChild(a);

}

s = ">);alert(1)//";

escape(s);

</script>

只有通过innerHTML插入页面的代码才会被HTML解析。

<script type="text/javascript"> s = '<a href=">">test</a>' document.body.innerHTML = s; </script>

解析后为:

URL解码的问题:

URL解码发生在点击链接的时候。示例如下:

在触发点击事件的时候,先进行URL解码,发现javascript伪协议之后,对内容进行JS解析执行。

相关文章推荐

- jquery操作select(取值,设置选中)

- Intent及其七大属性及intent-filter设置

- 初识html5

- Unity3d 编写编辑器自定义插件

- PHP中的精确计算

- ffmpeg-20160828-bin.7z

- Java基础-File概述

- 捕获崩溃日志的代码

- 第八章AJAX(2)

- Python常见文件函数

- android开发过程中的性能优化自己整理

- 自增型的code

- Model object

- jQuery颜色选取器插件COLPICK

- JNDI数据源配置

- android开发笔记之常用开发命令

- 关于LeetCode中Excel Sheet Column Number一题的理解

- 关于websocket的原理

- 文章标题

- 读取PE文件的导入表