Burpsuite+sqlmap批量扫描sql漏洞

2016-08-28 09:10

134 查看

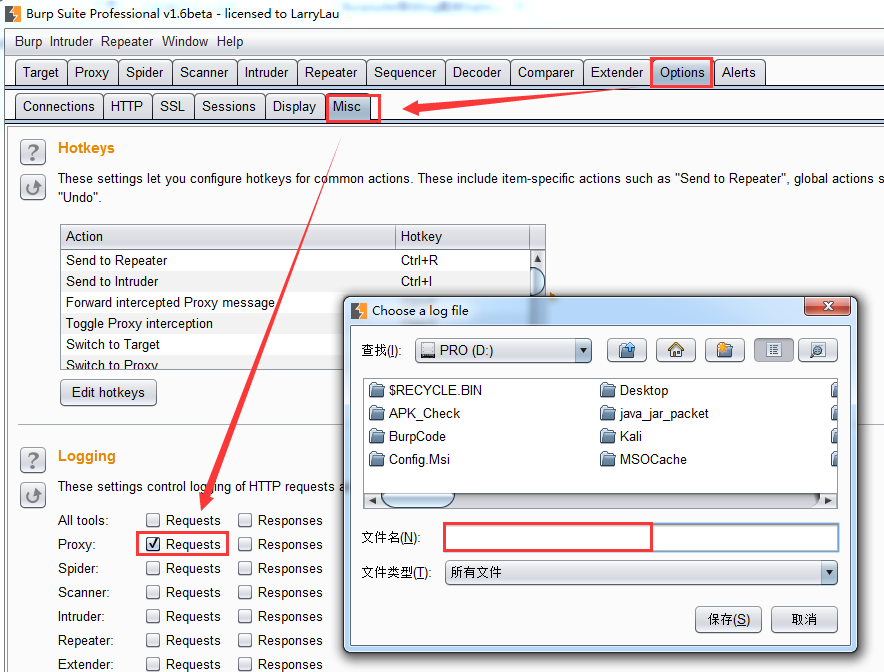

1.burpsuite设置导出log[/b]

n'd'k

输入文件名保存

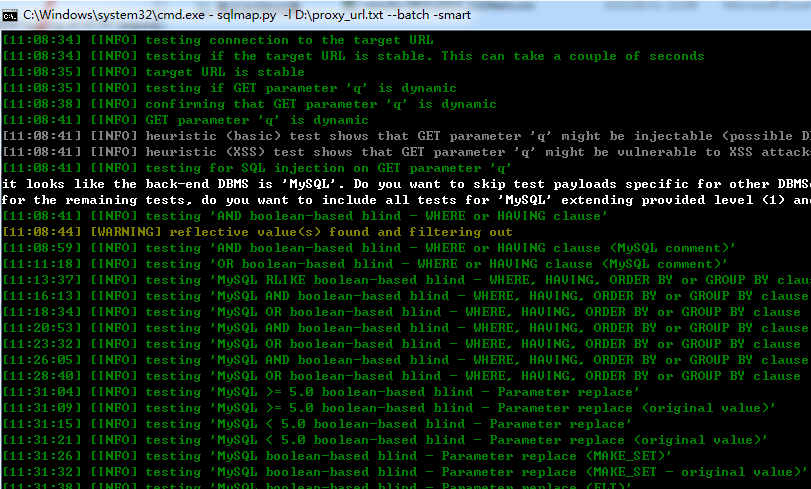

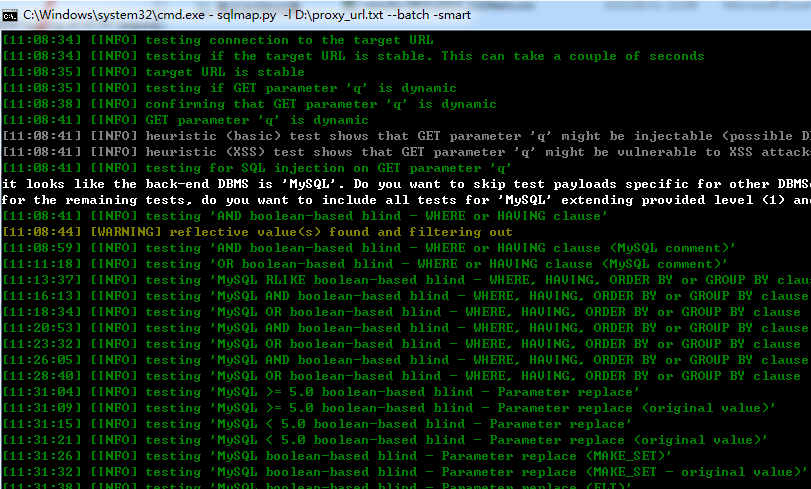

2.sqlmap批量扫描 python sqlmap.py -l 文件名 --batch -smart batch:自动选yes。 smart:启发式快速判断,节约时间

中文支持可能存在问题

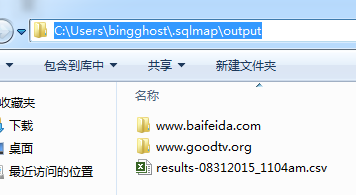

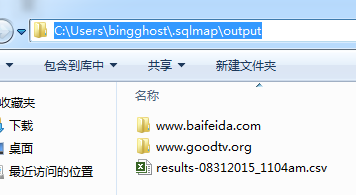

3.扫描的结果保存在

能注入的在上图csv文件中保存

注入的信息保存在对应的文件夹下的log文件,payload信息如下

来自为知笔记(Wiz)

n'd'k

输入文件名保存

2.sqlmap批量扫描 python sqlmap.py -l 文件名 --batch -smart batch:自动选yes。 smart:启发式快速判断,节约时间

中文支持可能存在问题

3.扫描的结果保存在

能注入的在上图csv文件中保存

注入的信息保存在对应的文件夹下的log文件,payload信息如下

来自为知笔记(Wiz)

相关文章推荐

- SQLiScanner:又一款基于SQLMAP和Charles的被动SQL 注入漏洞扫描工具

- 新装的操作系统.给金山一扫描,才知道漏洞太多了,还没装好masql呢,估计装了那个还很多

- Whitewidow:SQL 漏洞自动扫描工具

- Linux系统下漏洞扫描、评估工具OpenVAS9的安装与使用

- web漏洞扫描工具AWVS使用

- 网站程序漏洞扫描程序

- 漏洞扫描产品评测打分项

- 十大Web服务器漏洞扫描程序

- sql语句优化:尽量使用索引避免全表扫描(1)

- LINQ to SQL:处理char(1)字段的方式会引起全表扫描问题

- Sql Server之旅——第四站 你必须知道的非聚集索引扫描

- 一个用c#写的扫描asp源码漏洞的应用程序(续)_C#教程

- Kali Linux渗透基础知识整理(二):漏洞扫描

- 避免全表扫描的sql优化

- Kali linux安装漏洞扫描工具Nessus指南

- 20145327《网络对抗》信息收集和漏洞扫描技术

- Safe3通用远程溢出漏洞扫描系统

- Redis 未授权访问漏洞【原理扫描】修复方法

- Web系统常见安全漏洞及解决方案-SQL盲注

- SQL语句在什么情况下使用全表扫描?