CentOS安全之SYN攻击原理及处理

2016-08-19 22:17

330 查看

TCP自从1974年被发明出来之后,历经30多年发展,目前成为最重要的互联网基础协议,但TCP协议中也存在一些缺陷。

SYN攻击就是利用TCP协议的缺陷,来导致系统服务停止正常的响应。

SYN攻击原理

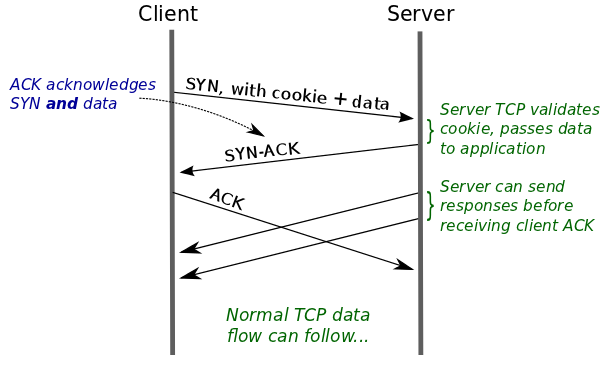

TCP在传递数据前需要经过三次握手,SYN攻击的原理就是向服务器发送SYN数据包,并伪造源IP地址。

服务器在收到SYN数据包时,会将连接加入backlog队列,并向源IP发送SYN-ACK数据包,并等待ACK数据包,以完成三次握手建立连接。

由于源IP地址是伪造的不存在主机IP,所以服务器无法收到ACK数据包,并会不断重发,同时backlog队列被不断被攻击的SYN连接占满,导致无法处理正常的连接。

SYN攻击处理

针对SYN攻击的几个环节,提出相应的处理方法:

方式1:减少SYN-ACK数据包的重发次数(默认是5次):

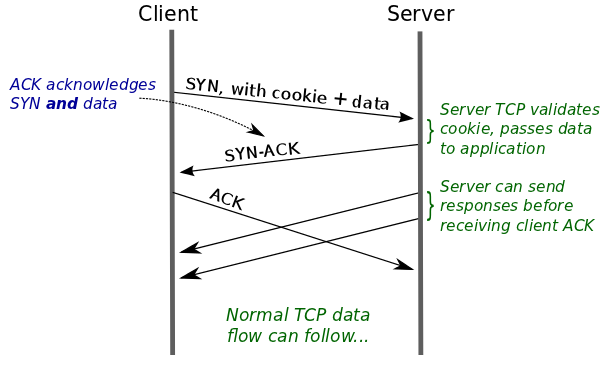

方式2:使用SYN Cookie技术:

方式3:增加backlog队列(默认是1024):

方式4:限制SYN并发数:

SYN攻击模拟

可以用之前介绍的hping工具来模拟SYN攻击,参见《Linux常用网络工具:hping高级主机扫描》;

还有一款synkill也可以用来模拟SYN攻击。

SYN攻击就是利用TCP协议的缺陷,来导致系统服务停止正常的响应。

SYN攻击原理

TCP在传递数据前需要经过三次握手,SYN攻击的原理就是向服务器发送SYN数据包,并伪造源IP地址。

服务器在收到SYN数据包时,会将连接加入backlog队列,并向源IP发送SYN-ACK数据包,并等待ACK数据包,以完成三次握手建立连接。

由于源IP地址是伪造的不存在主机IP,所以服务器无法收到ACK数据包,并会不断重发,同时backlog队列被不断被攻击的SYN连接占满,导致无法处理正常的连接。

SYN攻击处理

针对SYN攻击的几个环节,提出相应的处理方法:

方式1:减少SYN-ACK数据包的重发次数(默认是5次):

可以用之前介绍的hping工具来模拟SYN攻击,参见《Linux常用网络工具:hping高级主机扫描》;

还有一款synkill也可以用来模拟SYN攻击。

相关文章推荐

- Linux安全之SYN攻击原理及处理

- Linux安全之SYN攻击原理及处理

- Linux安全之SYN攻击原理及处理

- Linux: SYN攻击原理及处理

- 安全札记之SYN 攻击原理及防范技术

- Linux安全之SYN攻击原理及其应对措施

- 安全运维之:服务器遭受攻击后的一般处理过程

- 网络安全系列之1 SYN洪水攻击

- SYN Foold ,IP欺骗DOS ,UDP洪水,Ping洪流 ,teardrop ,Land ,Smurf ,Fraggle 攻击 原理

- 蓝屏含义原理分析处理方法代码电脑计算机故障系统安全 - 蓝屏知识大全

- Centos5.3下构建数据完整性监测系统Tripwire(2.使用技巧和安全处理)

- 请求验证过程检测到有潜在危险的客户端输入值,对请求的处理已经中止。该值可能指示存在危及应用程序安全的尝试,如跨站点脚本攻击。若要允许页面重写应用程序请求验证设置

- 安全运维之:服务器遭受攻击后的一般处理过程

- SYN攻击原理与防御 1

- SYN 攻击原理以及防范技术

- 一次处理CentOS服务器被攻击往外发广播包

- 安全运维之:服务器遭受攻击后的一般处理过程

- 详解ASP.NET的最新安全漏洞,Padding Oracle攻击原理及其他

- SYN 攻击原理 防范

- SYN,ICMP, UDP Flood攻击原理与防护