RHCE 学习笔记(20) ACL

2016-02-12 14:55

661 查看

原创作品,允许转载,转载时请务必以超链接形式标明文章 原始出处 、作者信息和本声明。否则将追究法律责任。/article/4417631.html

这一节进一步学习了文件目录的权限管理 ACL。之前学习的权限管理比较粗犷,比方说,如果1个文件的用户超过4个,然后每个人都有不同的需求,那就很难处理。这种情况下,可以使用ACL对单独的用户或组进行设置权限。

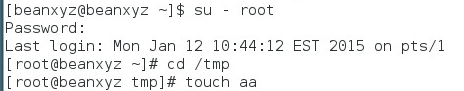

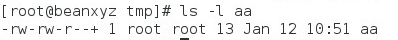

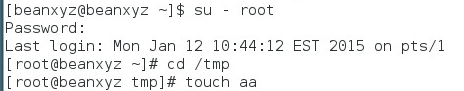

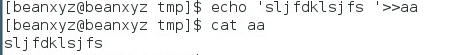

比如先切换到root用户,创建一个aa文件

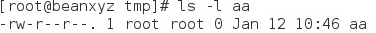

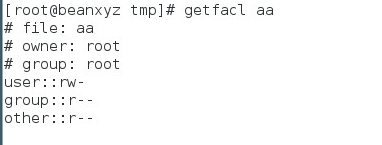

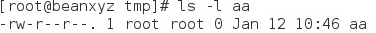

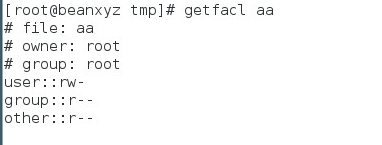

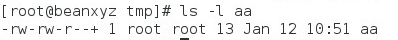

看看aa默认权限

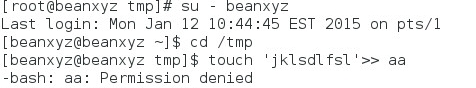

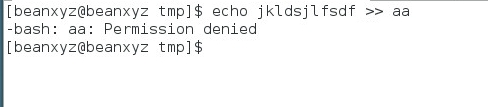

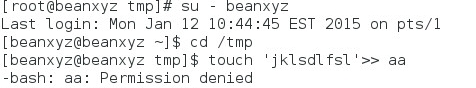

切换回beanxyz 用户,试图修改 aa,失败

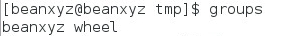

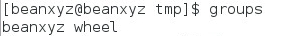

原因是beanxyz不属于 root组,other里面只有读的权限

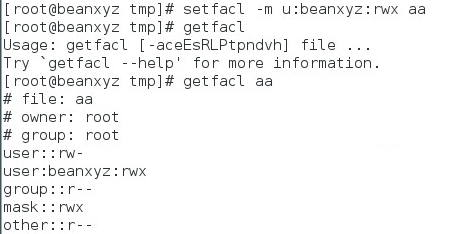

可以通过getfacl进一步查看文件acl的信息,通过setfacl来设置acl的信息

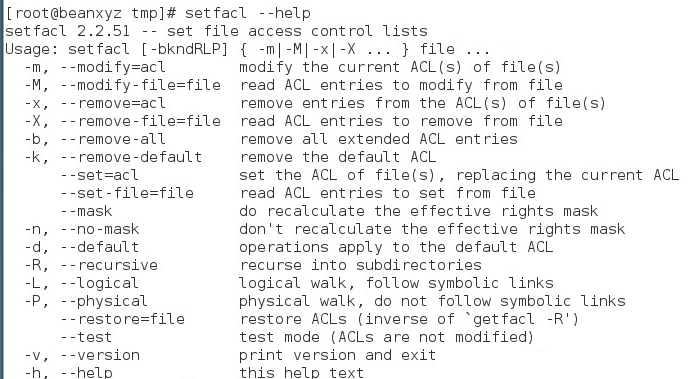

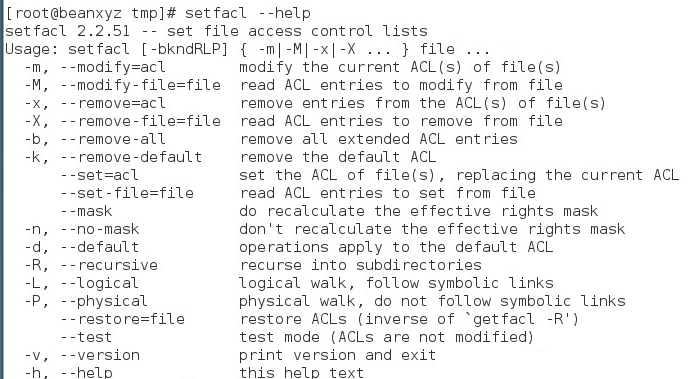

看看语法,用的比较多的-m 修改,-x删除,-d默认

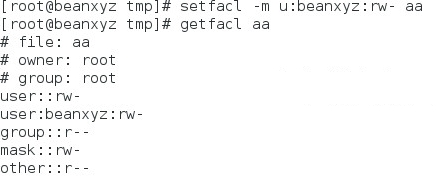

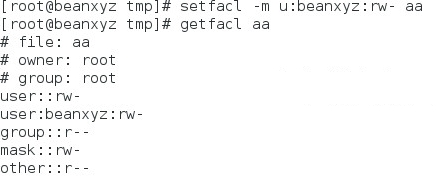

首先看看修改用户的权限,给beanxyz单独指定rw的权限

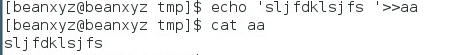

再试试看,beanxyz就可以修改文件aa了

如果用ls查看属性,可以发现多了个加号+,表示拥有ACL的权限

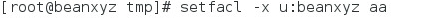

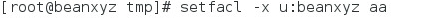

-x可以删除指定的ACL权限,也可以用-b删除所有的ACL权限

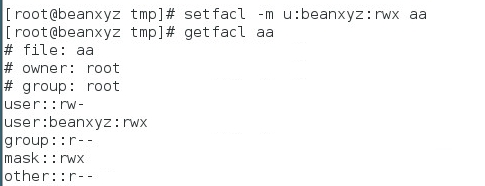

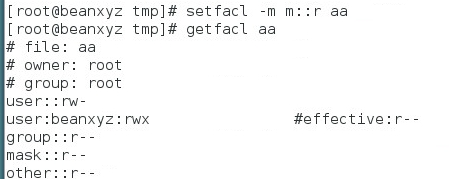

再看个例子,先给beanxyz设置成rwx

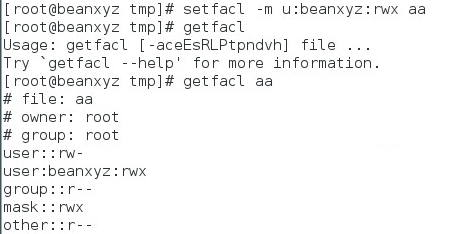

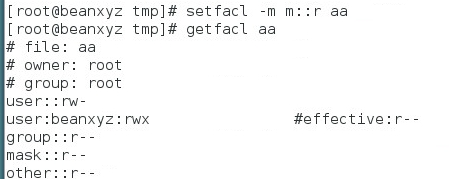

然后对之前所有的已经设置过ACL的用户权限,改成只读。如果不输入用户名或者组名,那就代表所有

第二个m代表mask

后面多了个#effective:r--表示尽管beanxyz当前的权限是rwx,但是有效权限是r--

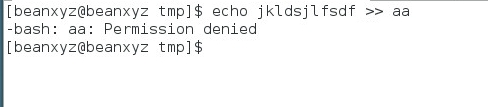

测试一下,果然没有写权限了

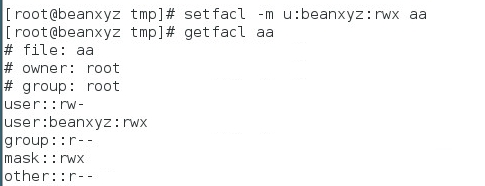

随便更改一下,mask就无效了

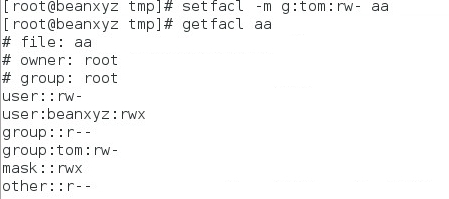

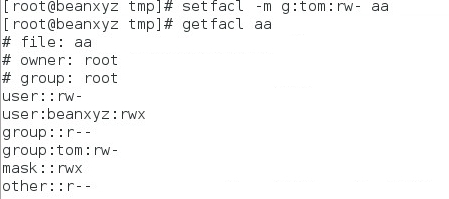

修改组的方式也类似

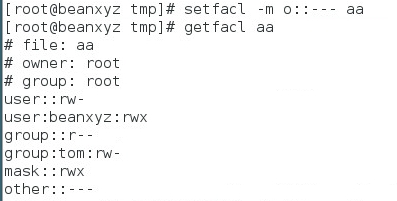

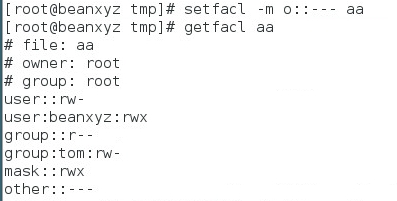

修改other也一样

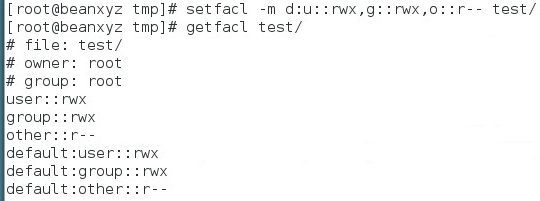

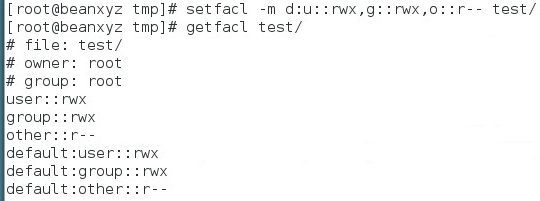

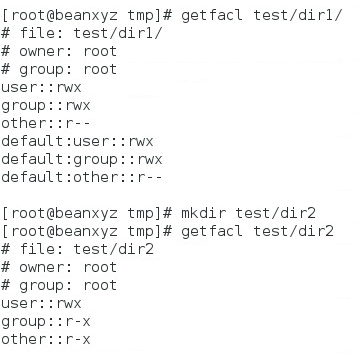

我们还可以设定默认值,比如我设定test目录下所有新创建的文件或者目录都具有以下权限

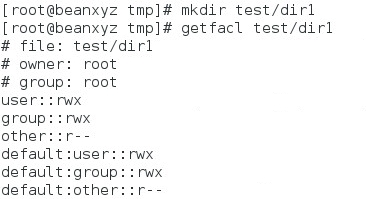

测试一下 成功

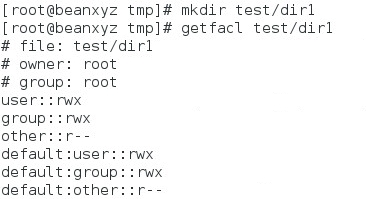

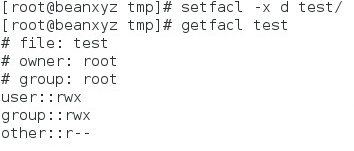

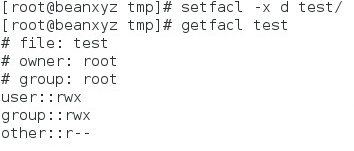

通过-x d 删除默认ACL权限

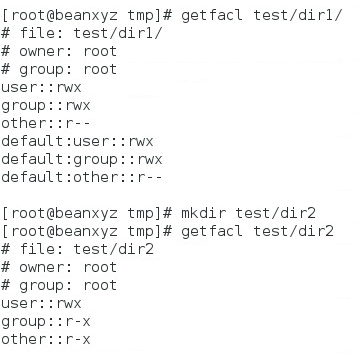

之前创建的子目录默认权限不变,但是新创建的就没有这个默认权限了

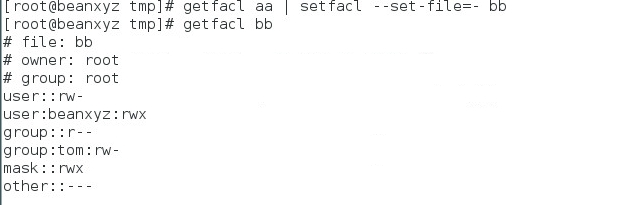

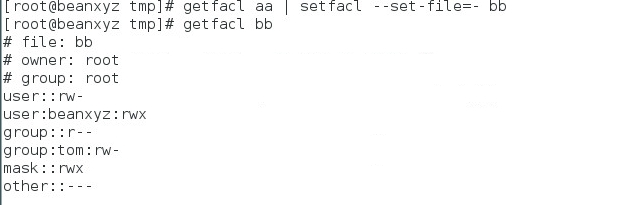

如果想复制ACL权限,可以通过管道和set-file的方式实现

本文出自 “麻婆豆腐” 博客,请务必保留此出处/article/4417631.html

这一节进一步学习了文件目录的权限管理 ACL。之前学习的权限管理比较粗犷,比方说,如果1个文件的用户超过4个,然后每个人都有不同的需求,那就很难处理。这种情况下,可以使用ACL对单独的用户或组进行设置权限。

比如先切换到root用户,创建一个aa文件

看看aa默认权限

切换回beanxyz 用户,试图修改 aa,失败

原因是beanxyz不属于 root组,other里面只有读的权限

可以通过getfacl进一步查看文件acl的信息,通过setfacl来设置acl的信息

看看语法,用的比较多的-m 修改,-x删除,-d默认

首先看看修改用户的权限,给beanxyz单独指定rw的权限

再试试看,beanxyz就可以修改文件aa了

如果用ls查看属性,可以发现多了个加号+,表示拥有ACL的权限

-x可以删除指定的ACL权限,也可以用-b删除所有的ACL权限

再看个例子,先给beanxyz设置成rwx

然后对之前所有的已经设置过ACL的用户权限,改成只读。如果不输入用户名或者组名,那就代表所有

第二个m代表mask

后面多了个#effective:r--表示尽管beanxyz当前的权限是rwx,但是有效权限是r--

测试一下,果然没有写权限了

随便更改一下,mask就无效了

修改组的方式也类似

修改other也一样

我们还可以设定默认值,比如我设定test目录下所有新创建的文件或者目录都具有以下权限

测试一下 成功

通过-x d 删除默认ACL权限

之前创建的子目录默认权限不变,但是新创建的就没有这个默认权限了

如果想复制ACL权限,可以通过管道和set-file的方式实现

本文出自 “麻婆豆腐” 博客,请务必保留此出处/article/4417631.html

相关文章推荐

- [LeetCode] Shortest Word Distance 最短单词距离

- node-表单验证

- ubuntu 搭建(编译)生产力版的LNMP环境

- 在java中的基础点

- void方法

- Spring解析(一) IOC容器

- JUnit Test WebService

- Leetcode之first missing positive

- Educational Codeforces Round 7 C. Not Equal on a Segment 并查集

- Count the string(hdu3336)

- LeetCode 98 Validate Binary Search Tree判断是否为合法二叉树

- 方法的调用

- XML VS SQLite

- POJ 1985 Cow Marathon(树的直径)

- spring(AOP)多个切面

- Educational Codeforces Round 7 B. The Time 水题

- BZOJ 3672: [Noi2014]购票( 树链剖分 + 线段树 + 凸包 )

- uvaoj-1225:数数字

- 关于Windows7 64的注册表读写问题

- Building Maintainable Software-java篇之Write Simple Units of Code