2015.12.31

2015-12-30 21:21

387 查看

好久没来了。之前重装了一次系统,把用到的各种软件,各种资料,各种文档,干货,电影(不要想歪)都折腾了一遍,就把csdn给忘了。前天刚想起来,妈蛋,密码又忘了。今上午刚找回,晚上就寻思写点什么。要说这些时间做了什么,那可多了,自学python,搞xmapp,课程设计又被逼着学习AS,还写出来了一个还算不错的flash,又得看c#,听说.net不错想涉足,买了一本PHP与MySqL程序设计,准备搭建环境…..不过这些都是一瓶不满,半瓶晃荡,就不丢人现眼了。(话说回来我好像也没有能拿出手的东西了T_T)

就写写CTF被虐的经历吧,前言本人小白一个,所写内容过于脑残,仅供自娱自乐

(也用用流行的0x标题)

用fiddler抓包,把Content—Row提交就可以得到key了。

if (isset($_GET[‘a’]))

{

if (strcmp($_GET[‘a’], $flag) == 0)

die(‘Flag: ‘.$flag);

else

print ‘离成功更近一步了’;

}

a与flag相等。。那不是扯淡吗

根据之前有过的php md5 sha1漏洞,这个strcmp函数应该也不例外,

安利,http://drops.wooyun.org/tips/4483

提交参数a[]=1即可,结果不对

结果提交password[]=1就出flag了

一串字符: #@~^EQAAAA==VXlj4UmkaYAUmKN3bAYAAA==^#~@

vbscript加密过的,记住这个特征吧

解密到这里http://adophper.com/encode.html

右键,查看图像信息,另存为

已经提示是gif图片,winhex加上gif头47494638

动画,看不清每一帧

拿出stegsolve,analyse->frame browser

保存每一帧

一句话,PASSWORD is Y2F0Y2hfdGhlX2R5bmFtaWNfZmxhZ19pc19xdWl0ZV9zaW1wbGXigIs=

用python, print (hex(0bxxxxxx)) 0b 不能少

72d9

得到16进制,放到winhex看

看到前几个字节有 PK 用zip试试

解压打开图片,base64解密

2015的最后一天我在写博客,嗯,挺好的

未完待续

就写写CTF被虐的经历吧,前言本人小白一个,所写内容过于脑残,仅供自娱自乐

(也用用流行的0x标题)

0X00

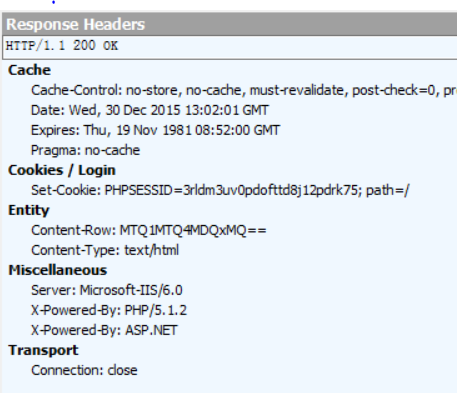

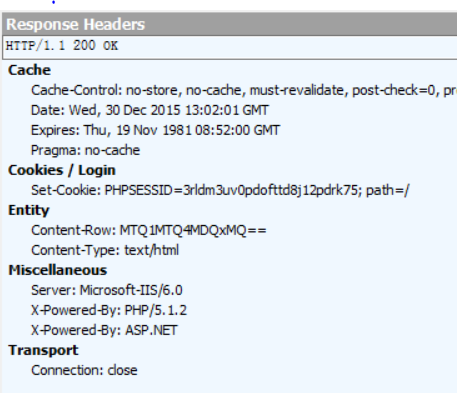

题目已经给出提示,catch,catch,catch!用fiddler抓包,把Content—Row提交就可以得到key了。

0X01

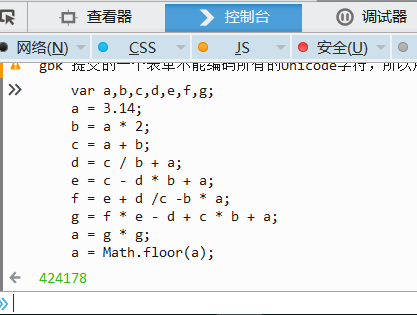

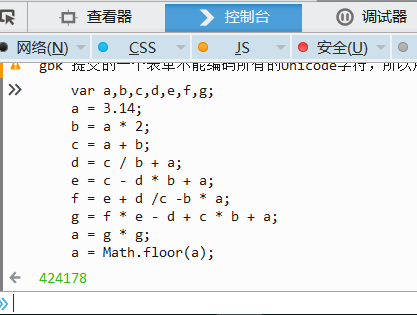

F12后在head发现一段代码关键就是计算a的值。我很懒的,直接把下面代码粘贴到控制台,答案秒出(用chrome的话,在右手边直接就有了,连粘贴都不用了0.0)document.oncontextmenu=function(){return false};

var a,b,c,d,e,f,g;

a = 3.14;

b = a * 2;

c = a + b;

d = c / b + a;

e = c - d * b + a;

f = e + d /c -b * a;

g = f * e - d + c * b + a;

a = g * g;

a = Math.floor(a);

0X02

题目就是输入密码,进入页面,发现一个txt,内容如下:if (isset($_GET[‘a’]))

{

if (strcmp($_GET[‘a’], $flag) == 0)

die(‘Flag: ‘.$flag);

else

print ‘离成功更近一步了’;

}

a与flag相等。。那不是扯淡吗

根据之前有过的php md5 sha1漏洞,这个strcmp函数应该也不例外,

安利,http://drops.wooyun.org/tips/4483

提交参数a[]=1即可,结果不对

结果提交password[]=1就出flag了

0X03

加解密一串字符: #@~^EQAAAA==VXlj4UmkaYAUmKN3bAYAAA==^#~@

vbscript加密过的,记住这个特征吧

解密到这里http://adophper.com/encode.html

0X04

打开网页结果显示不出来图片右键,查看图像信息,另存为

已经提示是gif图片,winhex加上gif头47494638

动画,看不清每一帧

拿出stegsolve,analyse->frame browser

保存每一帧

一句话,PASSWORD is Y2F0Y2hfdGhlX2R5bmFtaWNfZmxhZ19pc19xdWl0ZV9zaW1wbGXigIs=

0X05

给一串真特么长的字符,还都是010101010,不贴上来了卡死了。。用python, print (hex(0bxxxxxx)) 0b 不能少

72d9

得到16进制,放到winhex看

看到前几个字节有 PK 用zip试试

解压打开图片,base64解密

2015的最后一天我在写博客,嗯,挺好的

未完待续

相关文章推荐

- GCTF的re50反汇编分析

- About Xdctf【1】

- 2015第七届HCTF

- [WeChall] Training: ASCII (Training, Encoding)

- [WeChall] Training: WWW-Robots (HTTP, Training)

- [WeChall] Training: Crypto - Caesar I (Crypto, Training)

- VolgaCTF2015之lcg的writeup

- ZJPC-CTF_2015.11~12_writeup_by_GoldsNow

- Boston Key Party CTF 2014 Crypto 200

- Boston Key Party CTF 2014 Crypto : 200

- Boston Key Party CTF 2014 Crypto 100

- 0ctf-2015-final:foodie

- 常用的加密 算法

- 我的CTF之旅(四)

- 我的CTF之旅(三)

- 我的CTF之旅(二)

- 我的CTF之旅(一)

- IDF实验室-天罗地网-COOKIE欺骗-writeup

- back_door__ctf2015 team

- 密码学_用户名和密码