DVWA系列之11 Brute Force中的密码绕过

2015-12-13 15:56

253 查看

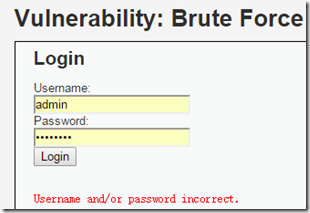

下面来分析一下DVWA中的Brute Force暴力破解,在页面的文本框中输入用户名和密码,如果输入错误,会出现错误提示。

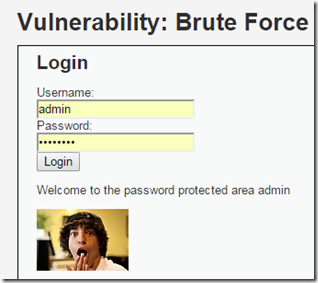

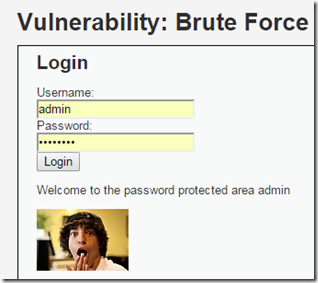

正确的密码跟DVWA登录密码一样,都是password。正确输入的页面:

所谓的暴力破解,就是在不知道密码的情况下,通过软件挨个密码进行尝试,从而最终将密码破解出来。

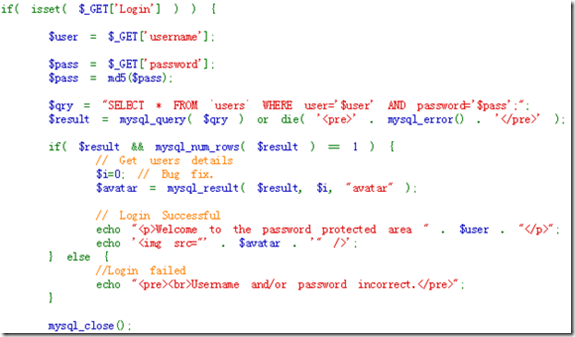

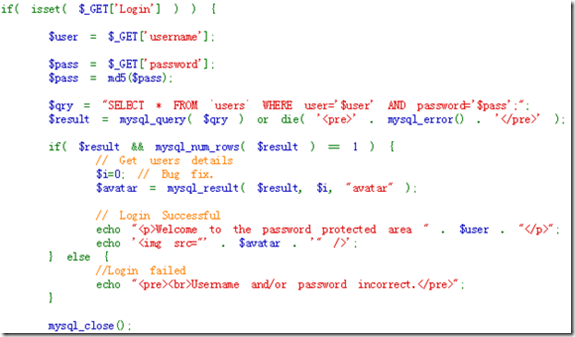

我们还是先选择low级别,查看一下源码。

有了之前的基础,很容易就可以发现这段代码中存在SQL注入漏洞,问题就出在下面这行语句:

比如我们输入用户名“admin’ or ‘a’=’a”,那么无论输入什么密码都可以正常登录,这就是经典的密码绕过漏洞。

原理其实很简单,只要将那段用户名代入到代码中就可以理解了。

因为了有了“or ‘a’ = ‘a'”的存在,所以后面的“AND password='$pass'”密码验证根本就没有发挥作用。

正确的密码跟DVWA登录密码一样,都是password。正确输入的页面:

所谓的暴力破解,就是在不知道密码的情况下,通过软件挨个密码进行尝试,从而最终将密码破解出来。

我们还是先选择low级别,查看一下源码。

有了之前的基础,很容易就可以发现这段代码中存在SQL注入漏洞,问题就出在下面这行语句:

| $qry = "SELECT * FROM `users` WHERE user='$user' AND password='$pass';"; |

原理其实很简单,只要将那段用户名代入到代码中就可以理解了。

| $qry = "SELECT * FROM `users` WHERE user='admin’ or ‘a’ = ‘a' AND password='$pass';"; |

相关文章推荐

- win2003防止暴力破解的防范方法

- 用shell脚本防ssh和vsftpd暴力破解的详解讲解

- 暴力破解FTP服务器技术探讨与防范措施分享

- dvwa+xampp搭建显示乱码的问题及解决方案

- linux服务器下通过iptables+Denyhost抵御暴力破解的配置方法

- 忘记ftp密码使用python ftplib库暴力破解密码的方法示例

- Python写的PHPMyAdmin暴力破解工具代码

- bat写暴力破解系统密码

- [转]家用路由器密码忘记 应该如何暴力破解

- 第1讲:暴力破解--利用计算机执行速度

- burpsuite暴力破解

- Google-APAC2015-"Seven-segment display"

- UVa 151 - Power Crisis

- 受约束的10人参赛问题

- HTMLUNIT学习笔记 & 入门教程 & 黑客实例

- DVWA平台之sql盲注学习

- DVWA平台熟悉以及利用BurpSuite进行暴力猜解

- Wifi断网自动重连(二)

- 修改服务器22端口, 以防止暴力破解

- Linux学习笔记 --服务器优化