网络安全系列之二十四 XSS跨站脚本攻击2

2014-11-06 06:57

260 查看

在本篇博文中将演示存储型的跨站,这也是最常用的XSS攻击方式。

实验环境采用NPMserv搭建,软件下载地址:http://down.51cto.com/data/1886128。这里要用到其中的第二个网站,将软件安装目录中的www1文件夹改名为www即可。

存储型的跨站是要将xss语句插入到网站的正常页面中,这里一般都是通过网站的留言本功能来实现。

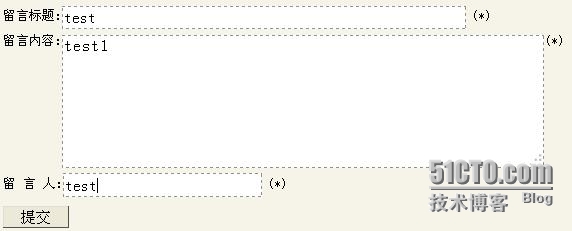

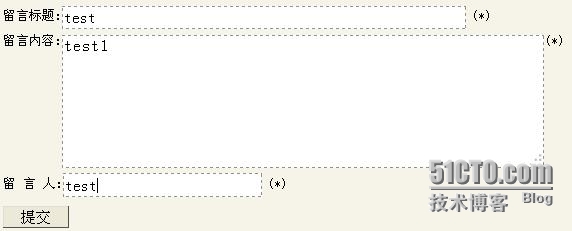

点击留言本,先进行正常的留言,留言内容如下,点击提交。

提交后我们可以看到此留言,

下面通过两种不同的跨站点脚本攻击,来分别实现页面跳转和盗取cookie。

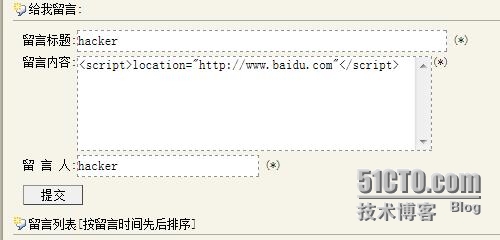

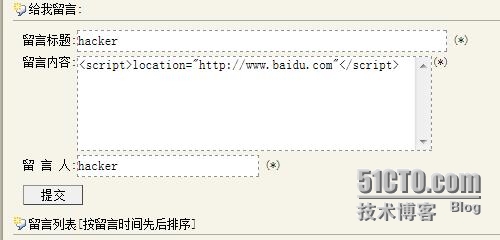

(1)页面跳转

在留言内容中输入下面这个脚本:

<script>location="http://www.baidu.com"</script>

该脚本执行的操作就是当用户打开留言本页面时将自动跳转页面至百度。

留言成功提交之后,任何用户只要访问留言本页面就会自动将页面跳转至百度。

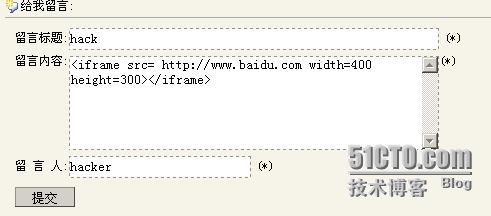

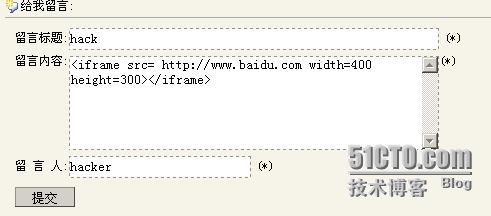

黑客也可以提交下列留言内容:

<iframe src= http://www.baidu.com width=400 height=300></iframe>

这样当客户端打开留言本页面时,不是跳转到百度,而是将百度的网页嵌入到留言本页面中。

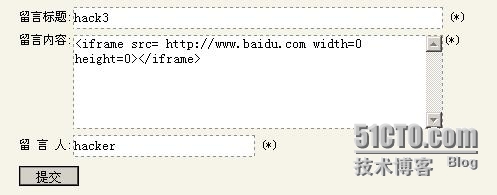

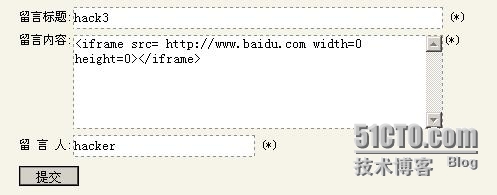

如果再将脚本修改成下面这样:

<iframe src= http://www.baidu.com width=0 height=0></iframe>

那么当客户端打开留言本页面时,并没有任何跳转或是显示出百度页面,但是百度其实已经被偷偷打开了。我们只要将百度换成一个网页木马的地址,那么就通过这种方式实现了网页挂马。、

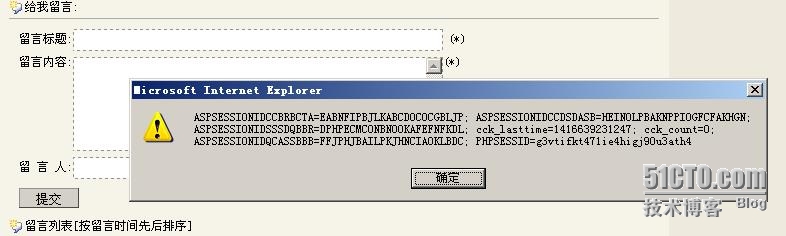

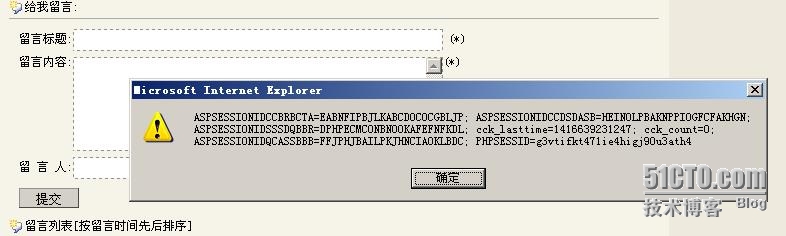

(2)盗取cookie

下面再通过跨站脚本来获取用户的cookie。

在留言本输入如下的语句:

成功提交之后,用户只要打开留言本页面就会自动将cookie值弹出。

实验环境采用NPMserv搭建,软件下载地址:http://down.51cto.com/data/1886128。这里要用到其中的第二个网站,将软件安装目录中的www1文件夹改名为www即可。

存储型的跨站是要将xss语句插入到网站的正常页面中,这里一般都是通过网站的留言本功能来实现。

点击留言本,先进行正常的留言,留言内容如下,点击提交。

提交后我们可以看到此留言,

下面通过两种不同的跨站点脚本攻击,来分别实现页面跳转和盗取cookie。

(1)页面跳转

在留言内容中输入下面这个脚本:

<script>location="http://www.baidu.com"</script>

该脚本执行的操作就是当用户打开留言本页面时将自动跳转页面至百度。

留言成功提交之后,任何用户只要访问留言本页面就会自动将页面跳转至百度。

黑客也可以提交下列留言内容:

<iframe src= http://www.baidu.com width=400 height=300></iframe>

这样当客户端打开留言本页面时,不是跳转到百度,而是将百度的网页嵌入到留言本页面中。

如果再将脚本修改成下面这样:

<iframe src= http://www.baidu.com width=0 height=0></iframe>

那么当客户端打开留言本页面时,并没有任何跳转或是显示出百度页面,但是百度其实已经被偷偷打开了。我们只要将百度换成一个网页木马的地址,那么就通过这种方式实现了网页挂马。、

(2)盗取cookie

下面再通过跨站脚本来获取用户的cookie。

在留言本输入如下的语句:

成功提交之后,用户只要打开留言本页面就会自动将cookie值弹出。

相关文章推荐

- 交换网络安全防范系列三之ARP欺骗攻击防范

- 交换网络安全防范系列五之802.1x-基于端口的网络访问控制技术

- 网络安全系列之五 破解MD5密文

- 网络安全系列之十 万能密码登录网站后台 推荐

- 网络安全系列之九 WAF的基本配置

- 交换网络安全防范系列一之MAC/CAM攻击防范

- 网络安全系列之十四 在Linux中设置UMASK值

- 网络安全系列之三 搭建Web渗透平台(ASP)

- 网络安全系列之二 lcx端口转发实现内网突破

- 网络安全系列之十二 Linux用户账号安全设置 推荐

- 安全系列之五:使用IPSec和组策略实现网络隔离(上) 推荐

- 网络安全系列连载(5)利用数字证书进行代码签名

- 交换网络安全防范系列二之DHCP攻击的防范

- 网络安全系列之四 手工SQL注入(ASP)

- Web服务器管理系列:6、网络和共享中心的安全配置

- 交换网络安全防范系列四之IP/MAC欺骗防范

- 网络安全系列连载(3)电子邮件与数字证书

- 推荐下载资料:网络与操作系统设备安全功能和配置系列规范

- 网络安全系列之七 网站提权 推荐

- 网络安全系列之十三 Linux中su与sudo的安全设置