网络安全系列之十七 cookie注入(BurpSuite+穿山甲)

2014-10-31 10:22

811 查看

在Web页面中,数据提交有3种方式:get、post、cookie。传统的在注入点后面加上“and 1=1”之类的注入命令,这都属于是get提交方式。而很多网站在进行过滤时,也大都是只针对get方式进行过滤,因而这就为Cookie注入提供了机会。

在之前的博文中已经通过注入中转的方式介绍了cookie注入,为了加深对cookie注入的了解,这里使用BurpSuite进行抓包,并利用穿山甲pangolin来进行cookie注入。仍然使用之前搭建好的实验环境,目标网站采用南方数据5.0模板,目标服务器IP地址192.168.80.129,黑客主机IP地址192.168.80.128。

Burp Suite是一个强大的Web攻击综合平台,其使用也比较复杂,这里主要用到它的抓包功能。软件下载地址:http://down.51cto.com/data/1889494,Burp Suite要基于Java环境运行,因而还需要在黑客主机中安装Java。

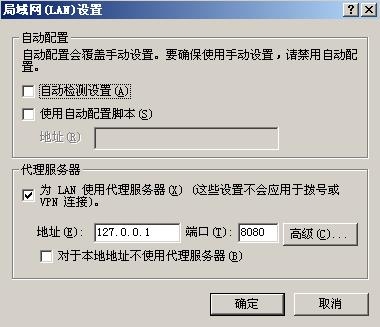

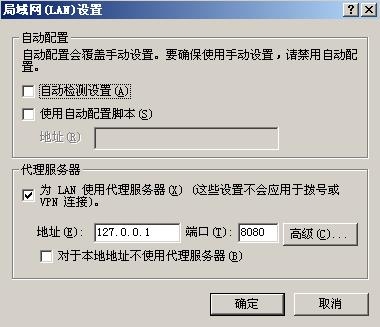

打开目标网站,然后在浏览器中将本机设为代理服务器,端口号8080。这样所有通过浏览器发往网上的数据都将被Burp Suite截获。

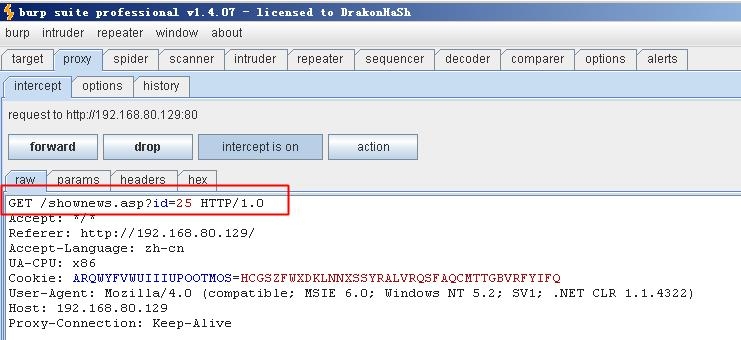

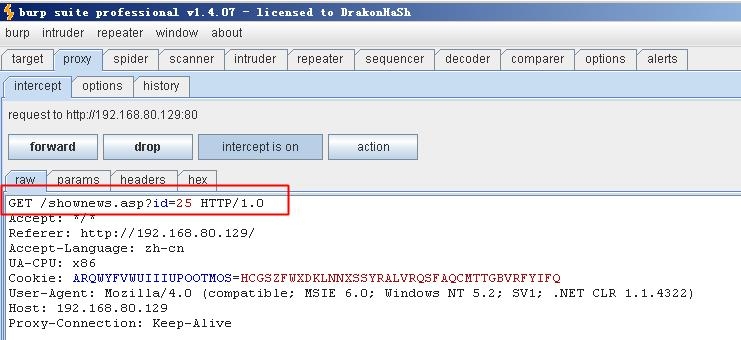

打开某个网页,此时数据被BurpSuite截获,从截获的数据中可以看到,“?id=25”这类信息都是以get方式提交的。

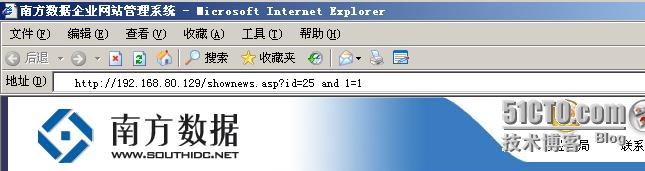

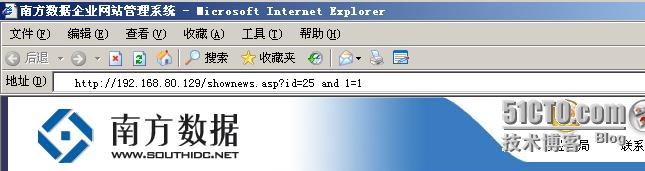

点击forward,就可以将数据转发出去,正常打开网页。在地址栏中加上“and 1=1”等注入语句,按下回车之后,数据再次被BurpSuite拦截到。

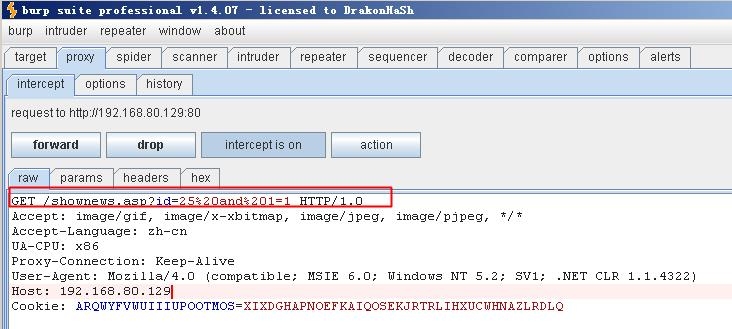

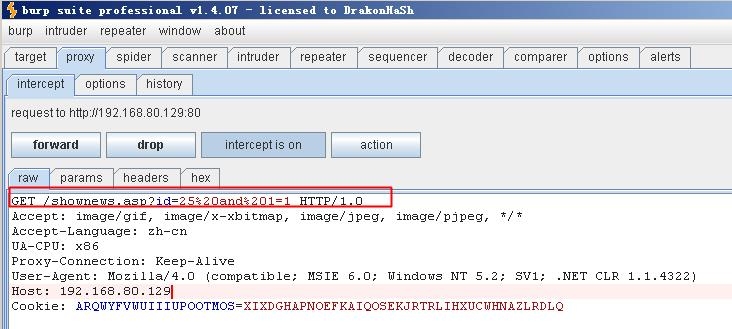

从拦截的数据中看到,get所提交的数据变成了我们刚才所输入的注入语句。

明白了数据提交的原理之后,下面我们利用工具“穿山甲”来进行cookie注入。

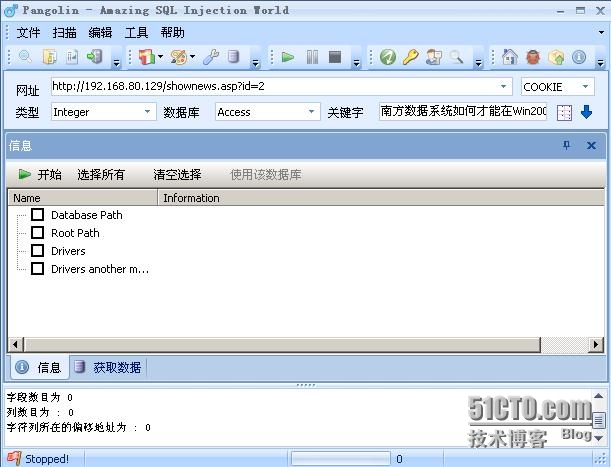

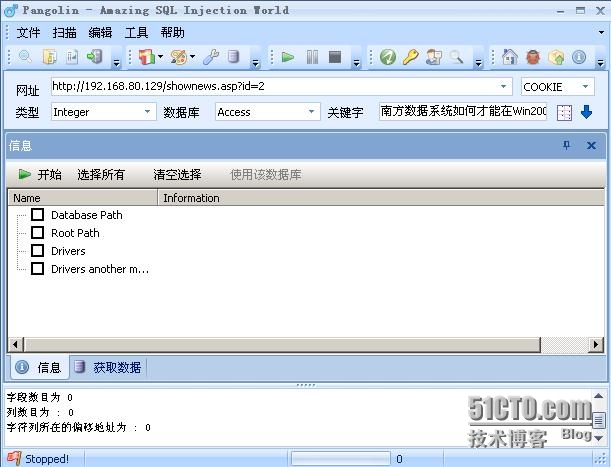

运行穿山甲,将注入点URL复制到网址栏中,然后点击工具栏上的检查按钮,穿山甲可以自动判断出注入类型为cookie注入(如果检测不出来,可以多尝试几个URL),

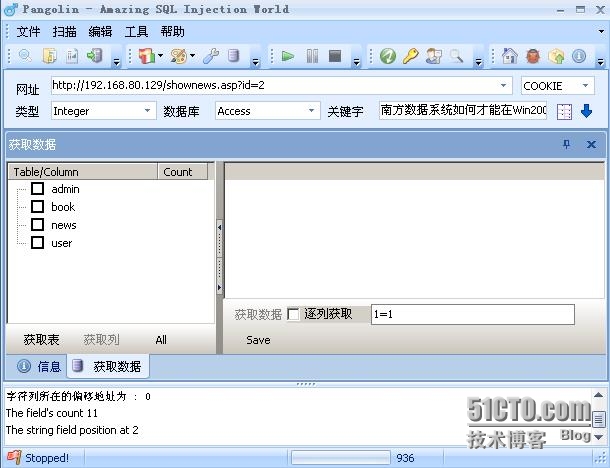

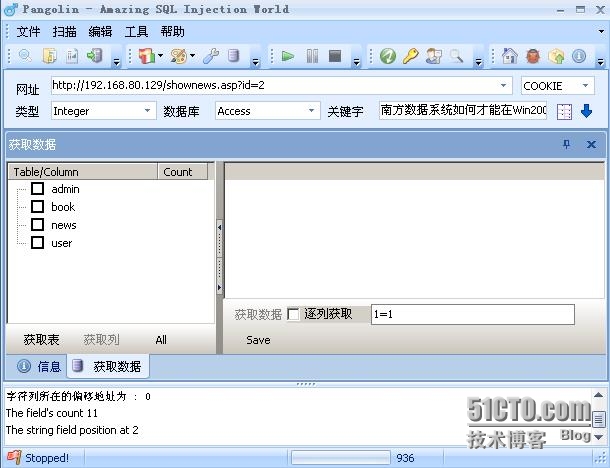

然后点击“获取数据”->“获取表”,就能爆出数据库中包含的表,其中我们关心的很明显是“admin”表。

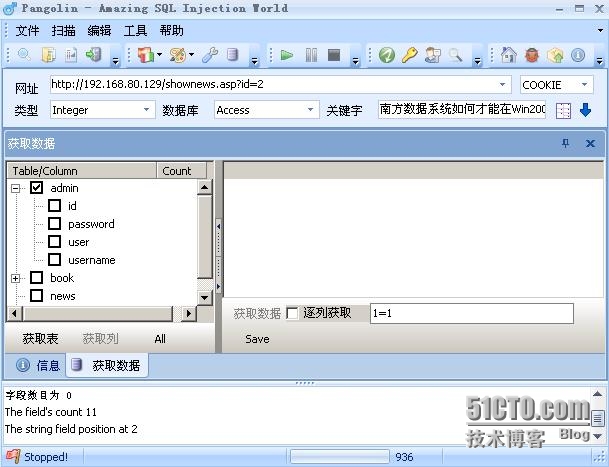

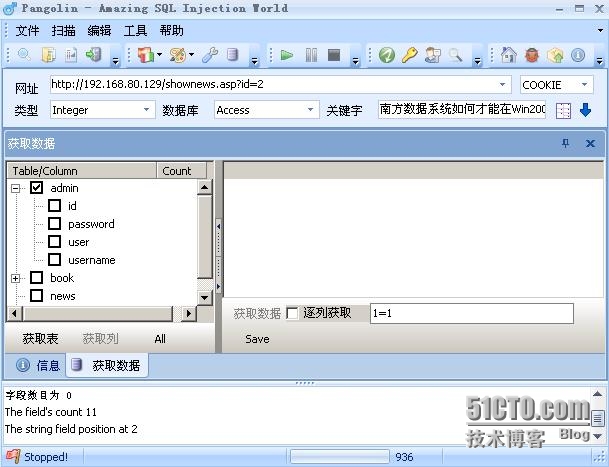

勾选“admin”表,点击获取列,爆出表中包含的字段。

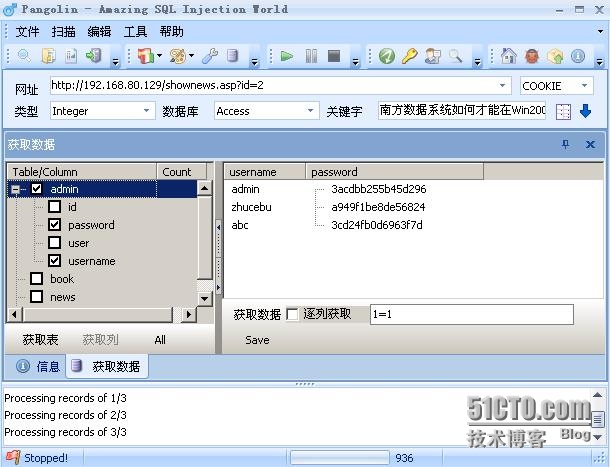

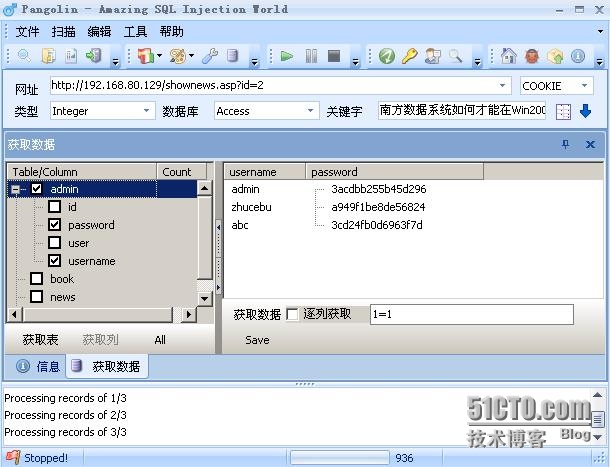

选中password和username字段,在右侧窗口中点击获取数据,成功爆出用户名和密码。

在之前的博文中已经通过注入中转的方式介绍了cookie注入,为了加深对cookie注入的了解,这里使用BurpSuite进行抓包,并利用穿山甲pangolin来进行cookie注入。仍然使用之前搭建好的实验环境,目标网站采用南方数据5.0模板,目标服务器IP地址192.168.80.129,黑客主机IP地址192.168.80.128。

Burp Suite是一个强大的Web攻击综合平台,其使用也比较复杂,这里主要用到它的抓包功能。软件下载地址:http://down.51cto.com/data/1889494,Burp Suite要基于Java环境运行,因而还需要在黑客主机中安装Java。

打开目标网站,然后在浏览器中将本机设为代理服务器,端口号8080。这样所有通过浏览器发往网上的数据都将被Burp Suite截获。

打开某个网页,此时数据被BurpSuite截获,从截获的数据中可以看到,“?id=25”这类信息都是以get方式提交的。

点击forward,就可以将数据转发出去,正常打开网页。在地址栏中加上“and 1=1”等注入语句,按下回车之后,数据再次被BurpSuite拦截到。

从拦截的数据中看到,get所提交的数据变成了我们刚才所输入的注入语句。

明白了数据提交的原理之后,下面我们利用工具“穿山甲”来进行cookie注入。

运行穿山甲,将注入点URL复制到网址栏中,然后点击工具栏上的检查按钮,穿山甲可以自动判断出注入类型为cookie注入(如果检测不出来,可以多尝试几个URL),

然后点击“获取数据”->“获取表”,就能爆出数据库中包含的表,其中我们关心的很明显是“admin”表。

勾选“admin”表,点击获取列,爆出表中包含的字段。

选中password和username字段,在右侧窗口中点击获取数据,成功爆出用户名和密码。

相关文章推荐

- 网络安全系列之八 Cookie注入(注入中转)

- 交换网络安全防范系列三之ARP欺骗攻击防范

- 交换网络安全防范系列五之802.1x-基于端口的网络访问控制技术

- 网络安全系列之二 lcx端口转发实现内网突破

- 网络安全系列之七 网站提权 推荐

- 网络安全系列之六 利用数据库备份上传WebShell

- 交换网络安全防范系列一之MAC/CAM攻击防范

- 网络安全系列之十一 系统命令注入攻击

- Web服务器管理系列:6、网络和共享中心的安全配置

- [转]DPM2012系列之十七:如何将备份文件恢复到网络共享文件夹

- 网络安全系列之九 WAF的基本配置

- 安全系列之五:使用IPSec和组策略实现网络隔离(上) 推荐

- 网络安全系列连载(5)利用数字证书进行代码签名

- 交换网络安全防范系列二之DHCP攻击的防范

- 网络安全系列之1 SYN洪水攻击

- DPM2012系列之十七:如何将备份文件恢复到网络共享文件夹 推荐

- 交换网络安全防范系列四之IP/MAC欺骗防范

- 网络安全系列连载(3)电子邮件与数字证书

- 推荐下载资料:网络与操作系统设备安全功能和配置系列规范

- 网络安全系列之四 手工SQL注入(ASP)