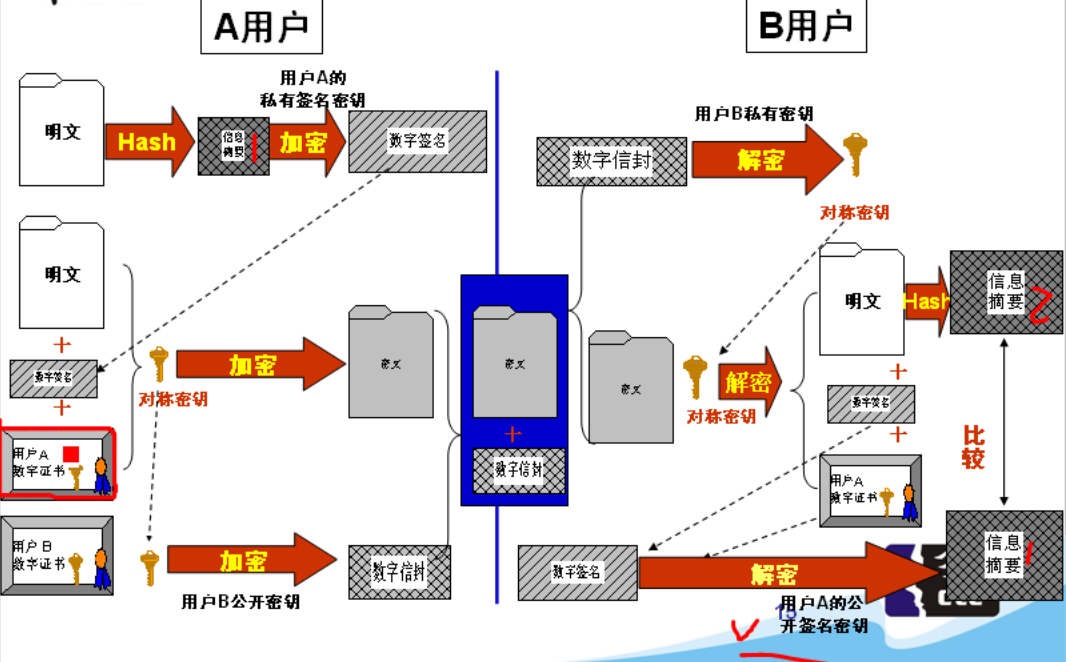

网络安全课程笔记 第二章 非对称加解密的基本流程

2013-01-02 15:18

267 查看

相关文章推荐

- 结合《第二章 C语言的基本元素》课程和网络,对以下每个问题发表感慨

- Linux网络安全技术与实现(第2版)第二章笔记

- Linux网络安全技术与实现(第2版)第二章笔记

- 【鸟哥的linux私房菜-学习笔记】网络安全与主机基本防护

- 吴恩达深度学习课程笔记之卷积神经网络基本操作详解

- 网络安全与主机基本防护-linux鸟哥的私房菜服务器篇07(阅读笔记)

- 转载 解密蓝牙mesh系列 | 第八篇【蓝牙mesh网络强制使能安全性】【蓝牙mesh网络安全性的基本概念】【安全分级考量与安全密钥】【区域隔离】【节点移除、密钥刷新与垃圾桶攻击】【隐私】【中继攻击】

- RSA 2017安全大会·千里之堤溃于蚁穴:宏观网络世界下的微观细节

- 网络安全课程笔记 第一章 密码学

- CCNA笔记`(1)网络互联 OSI模型

- 计算机网络听课笔记1——基本概念与OSI模型

- Andrew NG机器学习课程笔记系列之——机器学习之神经网络模型-上(Neural Networks: Representation)

- C++的学习笔记(第二章:基本数据类型与表达式)

- 网络安全与主机基本防护:限制端口、网络升级与SELinux

- 网络协议总结整理 笔记 1

- 深度学习笔记七:循环神经网络RNN(基本理论)

- Android(java)学习笔记142:使用Sqlite基本流程

- 【网络安全】网络安全攻防 -- 黑客攻击简要流程

- 密码学与网络安全笔记整理-数据完整性技术