端口镜像NIDS技术(sniffer抓包)

2012-12-05 16:59

190 查看

[align=center]端口镜像NIDS技术(sniffer抓包)[/align]

NIDS是Network Intrusion Detection System的缩写,即网络入侵检测系统,主要用于检测Hacker或Cracker通过网络进行的入侵行为。NIDS的运行方式有两种,一种是在目标主机上运行以监测其本身的通信信息,另一种是在一台单独的机器上运行以监测所有网络设备的通信信息,比如Hub、路由器。

NIDS的功能:网管人员对网络运行状态进行实时监控,以便随时发现可能的入侵行为,并进行具体分析,及时、主动地进行干预,从而取得防患于未然的效果。

目前,NIDS产品可分为硬件和软件两种类型。

NIDS的功能测评内容:

NIDS提供的功能主要有数据的收集,如数据包嗅探;事件的响应,如利用特征匹配或异常识别技术检测攻击,并产生响应;事件的分析,如协议分析、网络流量分析;事件数据存储,如记录报警信息到数据库。 功能测评主要是对NIDS应提供的功能进行验证。例如在事件响应测评中,要求NIDS在检测到攻击事件后能及时地根据设置的响应方式作出响应;在攻击事件检测能力测评中,则要求NIDS能够检测到常见攻击,如后门类、FTP类、HTTP类、DNS类、Mail类、ICMP类、Finger类、RPC类和DoS类等;在控制台功能测评中,则要求NIDS控制台提供对网络引擎、用户角色以及数据库的管理功能等。

NIDS的安全性测评内容:

安全性测评依据入侵检测保护轮廓对NIDS的安全功能做出测评,主要从安全审计、标识和鉴别、安全管理、TOE安全功能保护以及IDS部件要求等方面进行测评分析。

功能测评以及安全性测评所采用的测试方法有:

功能测评一般采用验证法,即根据产品本身的功能设置和使用说明,通过运用的测试工具来验证NIDS的数据收集、分析、响应和控制台管理等功能是否能够正确实现;安全性测评则是综合运用验证法、分析法来确认NIDS是否满足相关的安全功能要求。

检测NIDS对规避攻击的检测能力:

规避就是对攻击行为进行伪装,虽然攻击目标机能够识别这种伪装后的攻击行为,但IDS却不能有效地检测该攻击,从而使攻击者达到攻击的目的。例如:将攻击数据包进行分片,由于有些NIDS不能对IP分片进行重组,或者超过了其处理能力,因此对该攻击规避后可以躲过NIDS的检测。

目前规避技术有很多种,如数据包分片和URL Obfuscation。数据包分片测试检测NIDS是否具备TCP/IP的重组能力,以及重组能力是否完善;测试使用专有的规避测试工具对攻击流量进行分片、重叠、乱序处理,并向攻击目标转发,验证NIDS是否能检测到该攻击。URL Obfuscation测试检测NIDS能否抵抗常见的URL Obfuscation技术;测试使用专有的字符串处理和字符替代技术,对攻击数据进行伪装,并向攻击目标转发,验证NIDS是否能检测到该攻击。

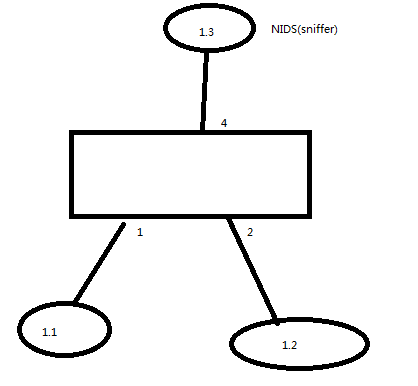

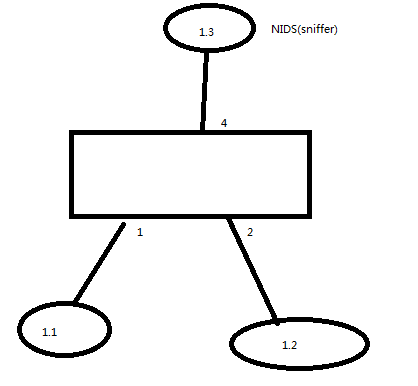

实验器材:一台交换机(s2000),一台路由器(做pc1)一台真是pc2 虚拟机pc做NIDS服务器。

配置交换机:

[Quidway]monitor-port eth0/4 ?

filt-da Specify monitor port filter mode as FILT_DA

filt-sa Specify monitor port filter mode as FILT_SA

no-filt Specify monitor port filter mode as FILT_NO

[Quidway]monitor-port eth0/4 filt-da ?

H-H-H Specify the MAC address

[Quidway]monitor-port eth0/4 filt-sa ?

H-H-H Specify the MAC address

[Quidway]monitor-port eth0/4 no-filt ?

<cr>

[Quidway]monitor-port eth0/4 no-filt

[Quidway]mirroring-port eth0/1 to eth0/2 both ?

<cr>

[Quidway]mirroring-port eth0/1 to eth0/2 both

用路由器作为pc1机:

[R1]inter e1

[R1-Ethernet1]ip address 192.168.1.1 24

[r1]local-user user1 password sim 123 service-type adm

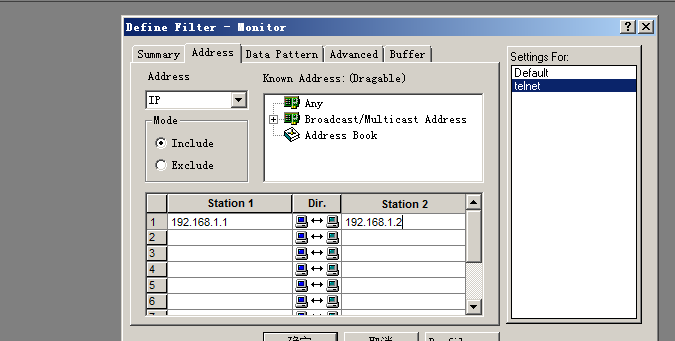

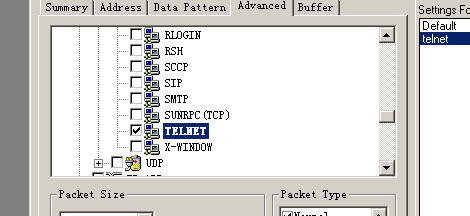

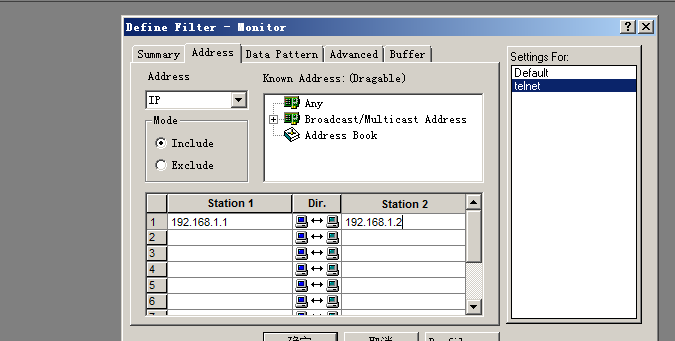

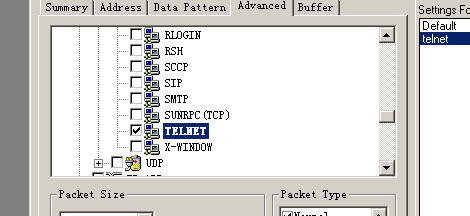

用pc机2 telnet192.168.1.1输入用户名:user1密码:123

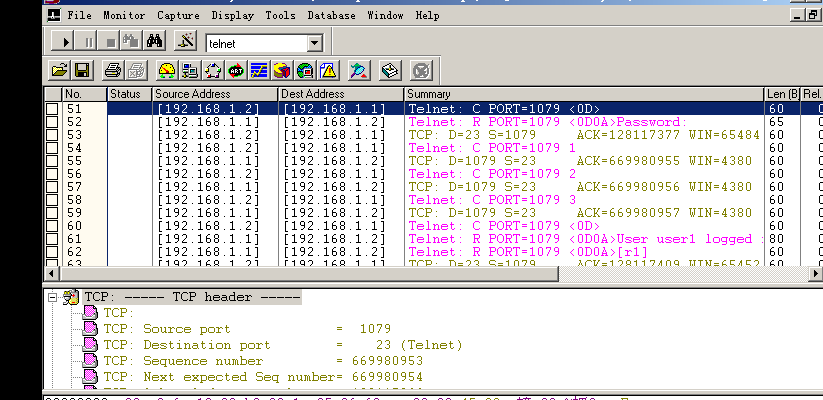

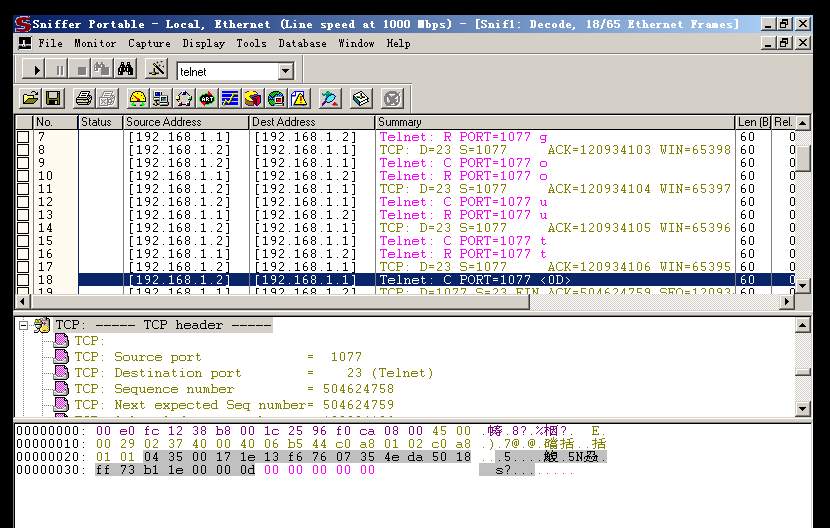

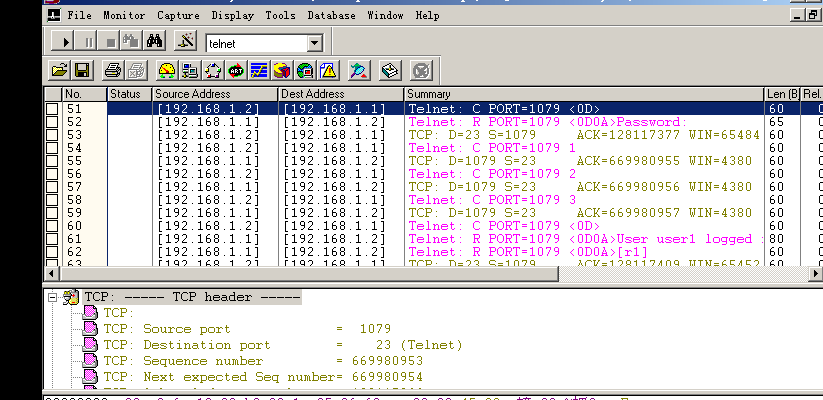

然后在服务器用sniffer上抓包

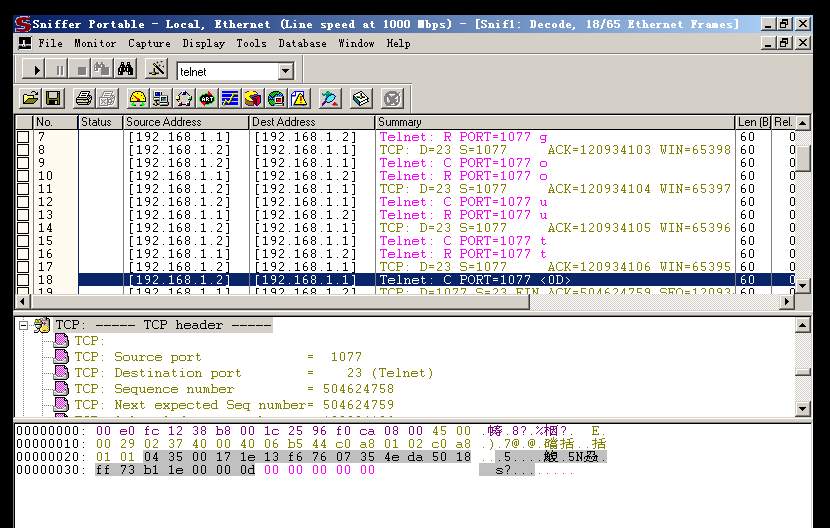

抓包成功:

NIDS是Network Intrusion Detection System的缩写,即网络入侵检测系统,主要用于检测Hacker或Cracker通过网络进行的入侵行为。NIDS的运行方式有两种,一种是在目标主机上运行以监测其本身的通信信息,另一种是在一台单独的机器上运行以监测所有网络设备的通信信息,比如Hub、路由器。

NIDS的功能:网管人员对网络运行状态进行实时监控,以便随时发现可能的入侵行为,并进行具体分析,及时、主动地进行干预,从而取得防患于未然的效果。

目前,NIDS产品可分为硬件和软件两种类型。

NIDS的功能测评内容:

NIDS提供的功能主要有数据的收集,如数据包嗅探;事件的响应,如利用特征匹配或异常识别技术检测攻击,并产生响应;事件的分析,如协议分析、网络流量分析;事件数据存储,如记录报警信息到数据库。 功能测评主要是对NIDS应提供的功能进行验证。例如在事件响应测评中,要求NIDS在检测到攻击事件后能及时地根据设置的响应方式作出响应;在攻击事件检测能力测评中,则要求NIDS能够检测到常见攻击,如后门类、FTP类、HTTP类、DNS类、Mail类、ICMP类、Finger类、RPC类和DoS类等;在控制台功能测评中,则要求NIDS控制台提供对网络引擎、用户角色以及数据库的管理功能等。

NIDS的安全性测评内容:

安全性测评依据入侵检测保护轮廓对NIDS的安全功能做出测评,主要从安全审计、标识和鉴别、安全管理、TOE安全功能保护以及IDS部件要求等方面进行测评分析。

功能测评以及安全性测评所采用的测试方法有:

功能测评一般采用验证法,即根据产品本身的功能设置和使用说明,通过运用的测试工具来验证NIDS的数据收集、分析、响应和控制台管理等功能是否能够正确实现;安全性测评则是综合运用验证法、分析法来确认NIDS是否满足相关的安全功能要求。

检测NIDS对规避攻击的检测能力:

规避就是对攻击行为进行伪装,虽然攻击目标机能够识别这种伪装后的攻击行为,但IDS却不能有效地检测该攻击,从而使攻击者达到攻击的目的。例如:将攻击数据包进行分片,由于有些NIDS不能对IP分片进行重组,或者超过了其处理能力,因此对该攻击规避后可以躲过NIDS的检测。

目前规避技术有很多种,如数据包分片和URL Obfuscation。数据包分片测试检测NIDS是否具备TCP/IP的重组能力,以及重组能力是否完善;测试使用专有的规避测试工具对攻击流量进行分片、重叠、乱序处理,并向攻击目标转发,验证NIDS是否能检测到该攻击。URL Obfuscation测试检测NIDS能否抵抗常见的URL Obfuscation技术;测试使用专有的字符串处理和字符替代技术,对攻击数据进行伪装,并向攻击目标转发,验证NIDS是否能检测到该攻击。

实验器材:一台交换机(s2000),一台路由器(做pc1)一台真是pc2 虚拟机pc做NIDS服务器。

配置交换机:

[Quidway]monitor-port eth0/4 ?

filt-da Specify monitor port filter mode as FILT_DA

filt-sa Specify monitor port filter mode as FILT_SA

no-filt Specify monitor port filter mode as FILT_NO

[Quidway]monitor-port eth0/4 filt-da ?

H-H-H Specify the MAC address

[Quidway]monitor-port eth0/4 filt-sa ?

H-H-H Specify the MAC address

[Quidway]monitor-port eth0/4 no-filt ?

<cr>

[Quidway]monitor-port eth0/4 no-filt

[Quidway]mirroring-port eth0/1 to eth0/2 both ?

<cr>

[Quidway]mirroring-port eth0/1 to eth0/2 both

用路由器作为pc1机:

[R1]inter e1

[R1-Ethernet1]ip address 192.168.1.1 24

[r1]local-user user1 password sim 123 service-type adm

用pc机2 telnet192.168.1.1输入用户名:user1密码:123

然后在服务器用sniffer上抓包

抓包成功:

相关文章推荐

- Cisco Catalyst交换机端口镜像(SPAN)技术

- 华为交换机AR怎么做镜像,从一个端口到另外一个端口,数据抓包

- Cisco Catalyst交换机端口镜像(SPAN)技术

- NCRE-3 计算机等级考试三级网络技术抢救方略:sniffer抓包分析相关

- winshark _利用端口镜像功能全网段抓包流量分析(内网)

- Linux 路由 抓包监听 端口镜像

- 常见的网络管理技术之snmp和端口镜像、流镜像

- NIDS-端口扫描检测初步(抓包部分)

- 华为交换机端口镜像配置

- 华为设备上的安全技术总结之arp和端口隔离

- cisco交换机端口镜像实现监控

- 网络设备之端口镜像

- 一起谈.NET技术,.NET中的异步编程- IO完成端口以及FileStream.BeginRead

- NAT技术与端口映射使用方法

- h3c端口镜像

- 最小的镜像 - 每天5分钟玩转容器技术(9)

- Sniffer抓包软件学习

- (14)--交换机端口镜像

- 各常见品牌交换机端口镜像方法集

- 交换机端口隔离技术应用