漏洞分析方法解析

2010-10-21 16:41

183 查看

关于远程管理的方法有多种,我们只简单介绍一中,通过命令来实现。我们用两台虚拟机来实现该操作PERTH(192.168.20.1)和ISTANBUL(192.168.20.2),我们把PERTH作为服务器,如要对其进行远程管理首先要将它的远程服务开启

“我的电脑”右键“管理”双击打开

选择“服务和应用程序”,选择“服务”双击打开

选择“telnet”双击打开

将其中的“禁用”改为“自动”或“手动”如果改为“手动”每次开机时需要自己手动启动它,为了方便我们选择“自动”

“应用” “确定”

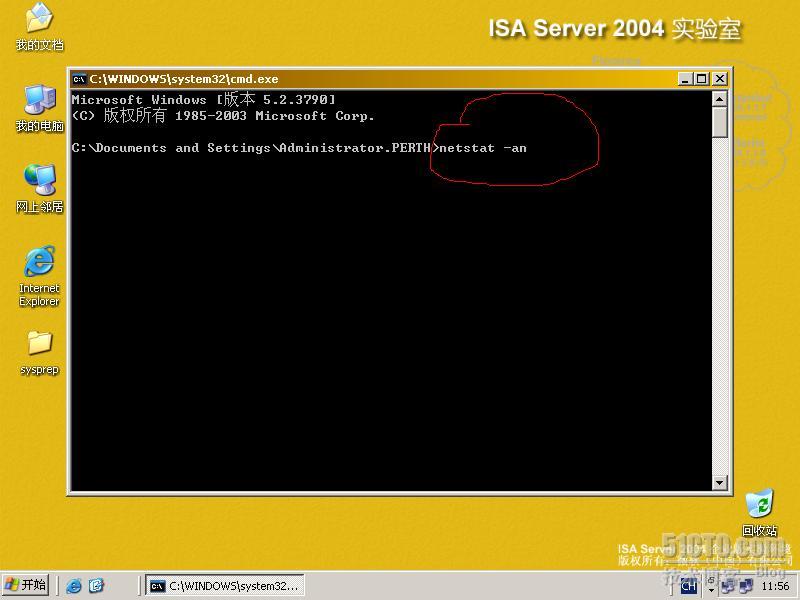

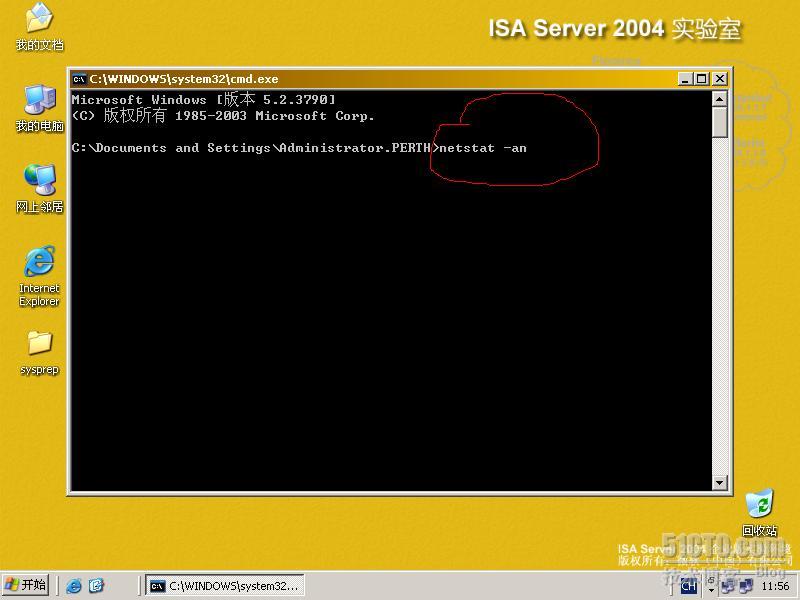

我们来测验一下服务是否开启,就是查看其23号端口是否开启(telnet 所用的是23端口)

查看端口号的命令是“netstat -an”

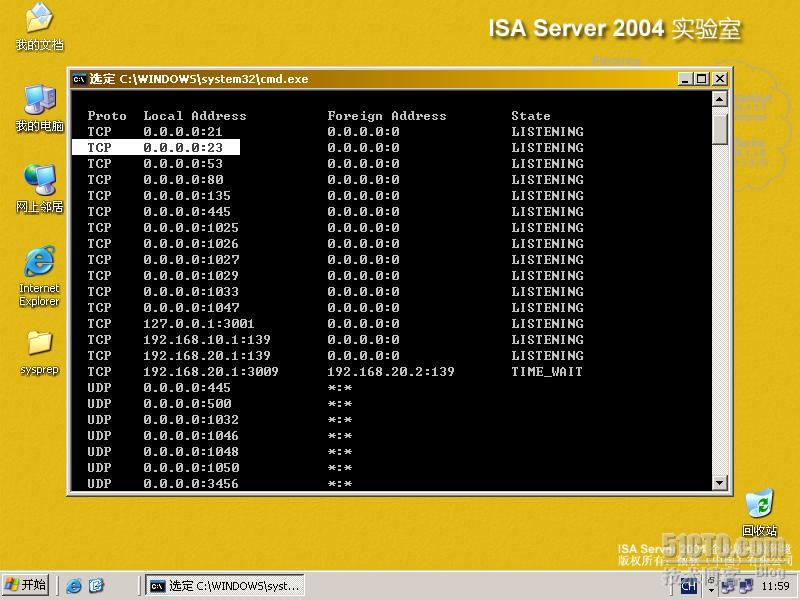

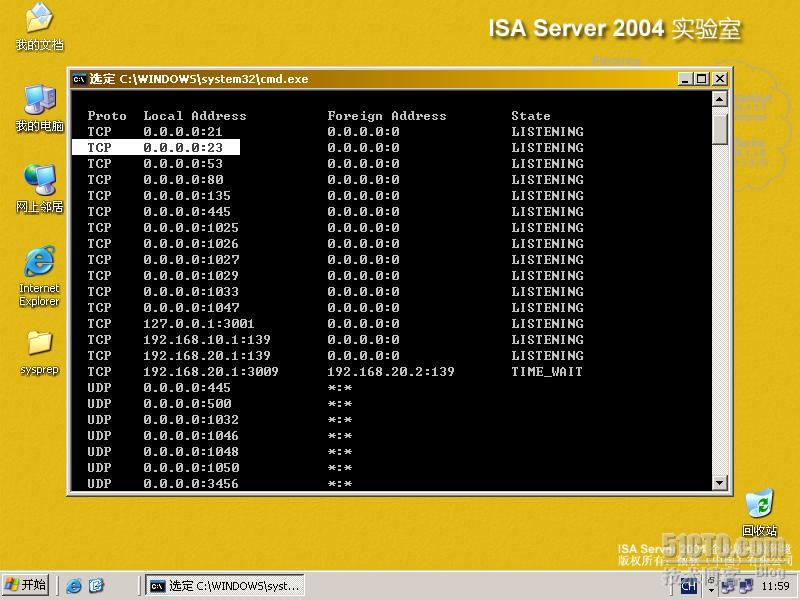

可以看到“23号端口”已经开启,那下面我们就可以远程登录它了

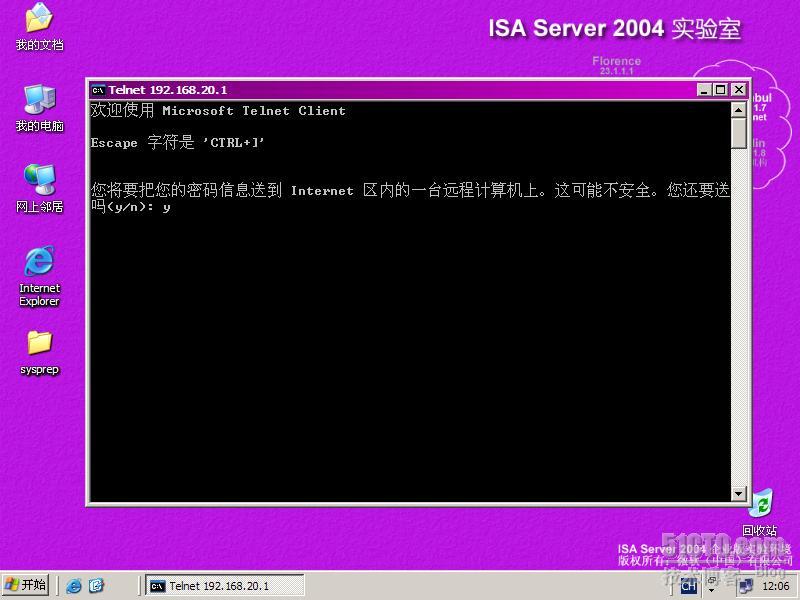

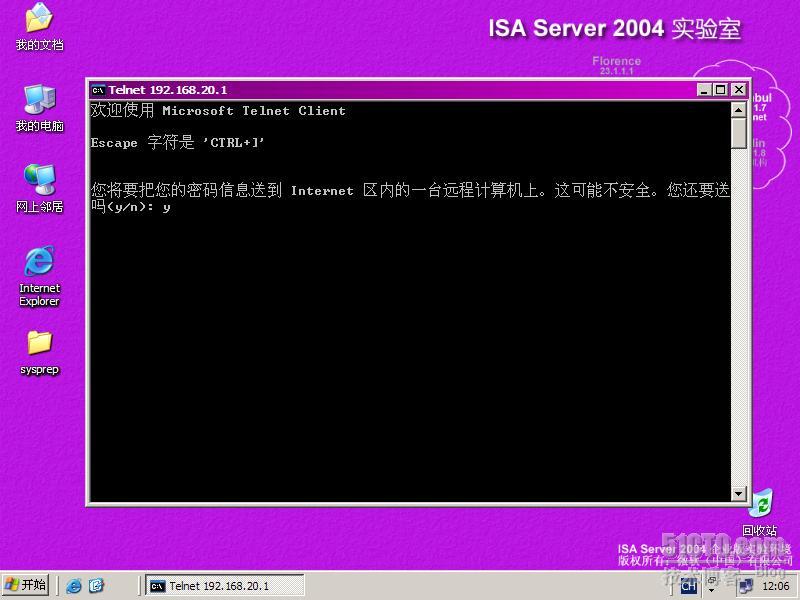

按“enter”键

在上面输入“y”按“enter”

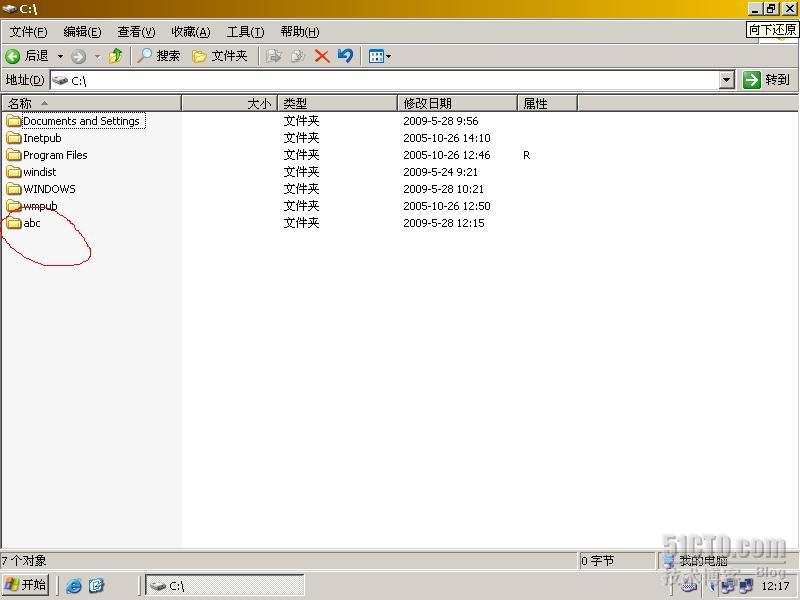

出现界面说明我们的登录已经成功了,那我们对它试着操作一下例如往其c:盘根目录下创建个文件abc

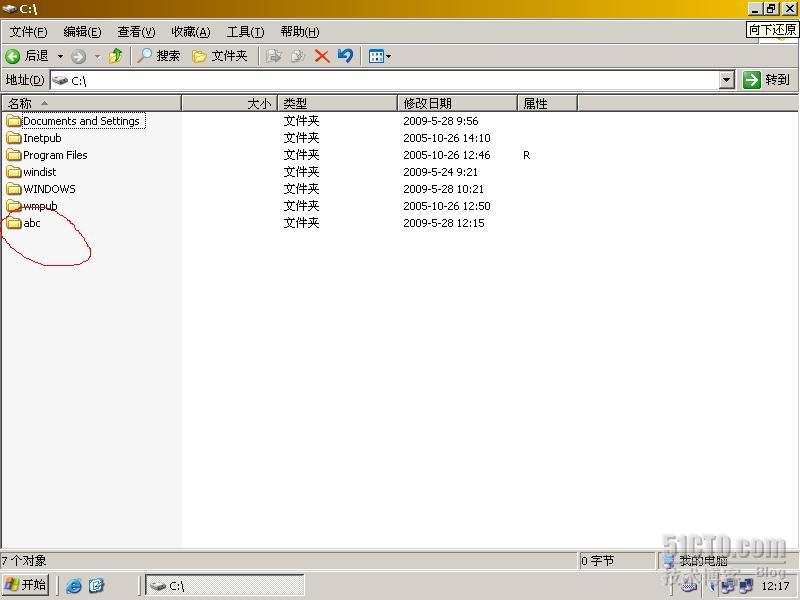

我们在服务器上看一下新文件abc是否存在

看来我们操作是成功的。原来远程管理是如此的简单啊!本文出自 “lzc52199” 博客,请务必保留此出处http://lzc52199.blog.51cto.com/733929/161388

“我的电脑”右键“管理”双击打开

选择“服务和应用程序”,选择“服务”双击打开

选择“telnet”双击打开

将其中的“禁用”改为“自动”或“手动”如果改为“手动”每次开机时需要自己手动启动它,为了方便我们选择“自动”

“应用” “确定”

我们来测验一下服务是否开启,就是查看其23号端口是否开启(telnet 所用的是23端口)

查看端口号的命令是“netstat -an”

可以看到“23号端口”已经开启,那下面我们就可以远程登录它了

按“enter”键

在上面输入“y”按“enter”

出现界面说明我们的登录已经成功了,那我们对它试着操作一下例如往其c:盘根目录下创建个文件abc

我们在服务器上看一下新文件abc是否存在

看来我们操作是成功的。原来远程管理是如此的简单啊!本文出自 “lzc52199” 博客,请务必保留此出处http://lzc52199.blog.51cto.com/733929/161388

相关文章推荐

- Apache后缀名解析漏洞分析和防御方法

- 【分析】通用的攻击WebDAV漏洞的方法

- (O)Telephony分析之通话流程分析(一) TelecomManager的getTelecomService方法解析

- PHP文件包含漏洞原理分析和利用方法

- ASP网站漏洞解析及黑客入侵防范方法

- Google Test(GTest)使用方法和源码解析——参数自动填充技术分析和应用

- 【漏洞分析】struts2漏洞中关于动态方法调用的一点思考

- ASP网站漏洞解析及黑客入侵防范方法

- 8.SpringMVC_如何确定目标方法POJO类型参数/视图解析流程分析/

- DOM方式解析XML文件的方法分析

- SpringMVC之分析HandlerMethodArgumentResolver请求对应处理器方法参数的解析过程(一)

- ASP网站漏洞解析及黑客入侵防范方法

- Google Test(GTest)使用方法和源码解析——自动调度机制分析

- Android解析JSON数据的方法分析

- 深入解析android log的分析方法(2)

- ASP网站漏洞解析及黑客入侵防范方法

- Android Root方法原理解析及Hook(一) adbd漏洞

- PHP文件包含漏洞原理分析和利用方法

- Android筆記-Linux Kernel Ftrace (Function Trace)解析(非常强悍的性能分析方法)